RansomHub, un ransomware-as-a-service, a émergé en 2024, ciblant 600 organisations à travers le monde en exploitant diverses vulnérabilités

Une ascension fulgurante sur la scène cybercriminelle

RansomHub est apparu début février 2024 en tant que ransomware-as-a-service (RaaS), coïncidant avec la fermeture des opérations d’ALPHV. Ce dernier a cessé ses activités après une attaque perturbatrice sur Change Healthcare ayant entraîné des conséquences majeures. Profitant de cette situation et des actions des forces de l’ordre visant ALPHV et LockBit, RansomHub a lancé un programme de partenariat stratégique pour recruter des affiliés issus de ces groupes.

Selon Group-IB, RansomHub a ciblé plus de 600 organisations dans le monde, impactant des secteurs critiques tels que la finance, la santé et les infrastructures gouvernementales. Les opérateurs de RansomHub ont accéléré leur développement en acquérant le code source et l’application Web du ransomware Knight (anciennement Cyclops), mis en vente sur le forum RAMP en février 2024.

Des tactiques et techniques sophistiquées

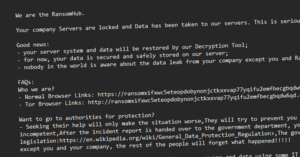

RansomHub se distingue par l’exploitation de vulnérabilités connues dans Microsoft Active Directory et le protocole Netlogon, leur permettant d’escalader les privilèges et de compromettre rapidement les contrôleurs de domaine des entreprises ciblées. Cette approche leur confère un accès étendu aux réseaux de leurs victimes, facilitant l’exfiltration de données et l’application de doubles extorsions.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le ransomware utilisé par RansomHub fonctionne sur divers systèmes d’exploitation et architectures, notamment Windows, ESXi, Linux et FreeBSD, ainsi que sur des architectures x86, x64 et ARM. Il intègre des fonctionnalités avancées de chiffrement et de contournement des mesures de sécurité, et a récemment adopté PCHunter pour désactiver les solutions de protection des terminaux.

En juillet 2024, un opérateur de RansomHub nommé « koley » a annoncé sur le forum RAMP une nouvelle version de leur ransomware, capable de chiffrer à distance des données via le protocole SFTP. Cette mise à jour visait à répondre aux analyses menées par des sociétés de cybersécurité qui avaient réussi à infiltrer le panel d’affiliés du groupe.

Des cibles variées et une expansion rapide

Les attaques de RansomHub ont touché un large éventail de secteurs, notamment les soins de santé, avec environ 44 établissements (hôpitaux et cliniques) identifiés comme victimes. En parallèle, les affiliés de RansomHub exploitent de nouveaux moyens de pression, incluant la menace de signaler les cyberattaques aux régulateurs tels que la PDPL (Personal Data Protection Law) afin de maximiser la pression sur les organisations ciblées.

Le groupe a aussi adopté FileZilla comme outil d’exfiltration, facilitant le vol de données avant leur chiffrement. Ces nouvelles pratiques renforcent leur modèle de double extorsion, qui repose sur la menace de publication des données en cas de non-paiement de la rançon.

Comment se protéger face à cette menace ?

Face à la menace croissante de RansomHub et globalement des ransomwares, il est essentiel pour les entreprises et les organisations de renforcer leur posture de cybersécurité. Voici quelques recommandations clés :

- Mettre à jour les systèmes : s’assurer que toutes les vulnérabilités connues, notamment celles touchant Active Directory et Netlogon, sont corrigées.

- Renforcer l’authentification : mettre en place des mots de passe robustes et activer l’authentification multifactorielle pour limiter les accès non autorisés.

- Surveiller les activités réseau : détecter et répondre rapidement aux comportements anormaux, notamment les accès suspects aux contrôleurs de domaine.

- Former les employés : sensibiliser les utilisateurs aux techniques de phishing et aux bonnes pratiques de sécurité.

Ces mesures de prévention renforcent les capacités de détection des organisations et limitent les risques de compromission.

Pour en savoir plus

RansomHub : le nouveau roi des ransomwares ? Il cible 600 entreprises en 2024

RansomHub apparaît comme une menace majeure de ransomware en 2024, ciblant 600 organisations après les perturbations d’ALPHV et de LockBit. Group-IB…

RansomHub devient le premier groupe de ransomware de 2024, touchant plus de 600 organisations dans le monde

Les acteurs de la menace derrière le système de ransomware en tant que service (RaaS) RansomHub ont été observés en train d’exploiter des failles de sécurité désormais corrigées dans Microsoft Active Directory et le protocole Netlogon pour augmenter les privilèges et obtenir un accès non autorisé au contrôleur de domaine du réseau d’une victime dans le cadre de…

RansomHub Never Sleeps Épisode 1 : L’évolution des ransomwares modernes

Découvrez comment les ransomwares sont devenus une cybermenace sophistiquée, avec des groupes comme RansomHub en tête de peloton. Apprenez-en plus sur leur adaptabilité, leurs TTP et l’essor des ransomwares en tant que service dans cette première partie de la trilogie en trois parties.

(Re)découvrez également:

Baisse de 35% des paiements de ransomwares en 2024

En 2024, les paiements liés aux ransomwares ont diminué de 35 %, grâce aux mesures de cybersécurité et à l’intervention des forces de l’ordre.

Ransomwares en 2025: Ce que vous devez savoir sur les tendances

En 2025, les ransomwares devraient devenir plus sophistiqués et ciblés, alimentés par le RaaS et des courtiers d’accès initial.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.