En 2024, les paiements liés aux ransomwares ont diminué de 35 %, grâce aux mesures de cybersécurité et à l’intervention des forces de l’ordre.

Une chute marquée des paiements

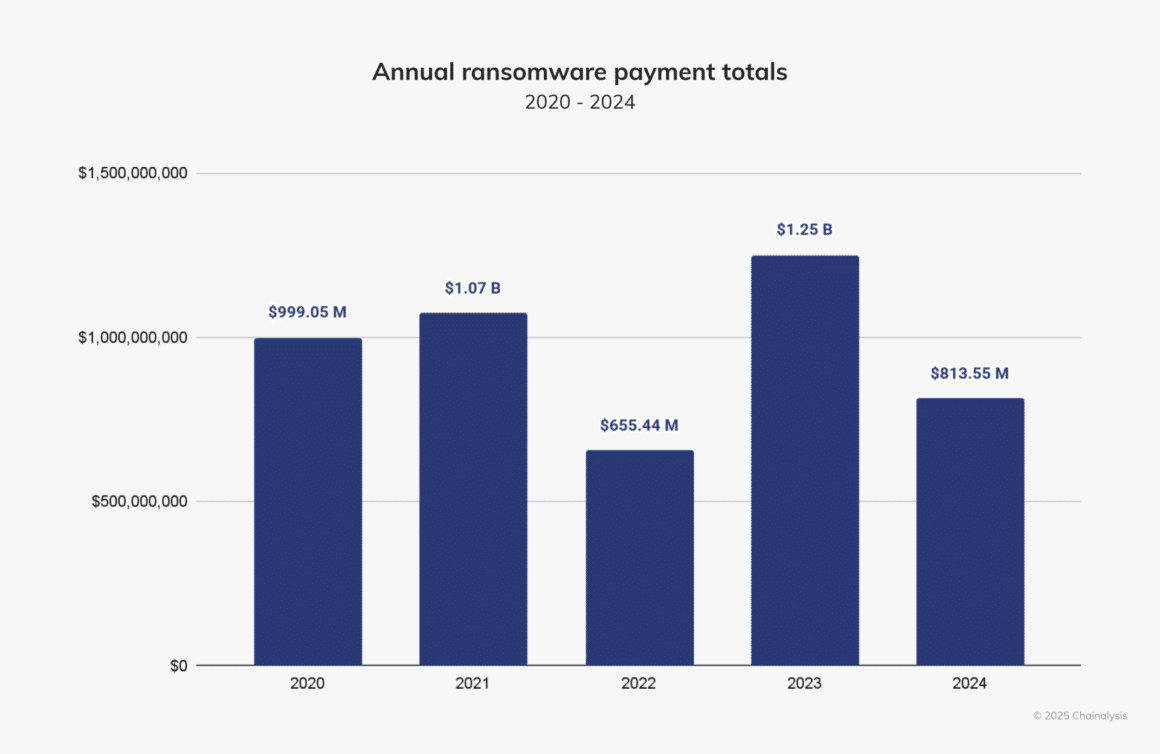

En 2024, le montant total des paiements liés aux ransomwares a connu une diminution significative. Selon Chainalysis, les paiements versés aux cybercriminels ont chuté de 35 %, passant de 1,1 milliard de dollars en 2023 à environ 800 millions de dollars en 2024.

Cette baisse marque un tournant dans la lutte contre les ransomwares, avec un impact particulier au second semestre, où les paiements ont atteint leur niveau le plus bas depuis plusieurs années.

Cette tendance s’explique par plusieurs facteurs. Tout d’abord, la prise de conscience des entreprises et des institutions face à la menace a entraîné un renforcement des mesures de cybersécurité et une amélioration des pratiques de sauvegarde des données. Ensuite, de plus en plus d’organisations refusent de céder aux exigences des attaquants, démontrant une résilience croissante face aux tentatives d’extorsion.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’impact des forces de l’ordre et des régulations

Les opérations menées par les forces de l’ordre ont joué un rôle majeur dans cette baisse des paiements. Des actions ciblées contre des groupes de ransomwares notoires, comme LockBit et BlackCat/ALPHV, ont perturbé leur activité et limité leur capacité à mener des attaques à grande échelle.

Par ailleurs, l’intensification des régulations sur les cryptomonnaies a compliqué le blanchiment des fonds obtenus via les rançons. Les plateformes d’échange sont de plus en plus soumises à des obligations de surveillance et de signalement des transactions suspectes, rendant plus difficile la circulation des fonds illicites.

Une adaptation des cybercriminels

Face à ces obstacles, les attaquants modifient leurs stratégies. Certains groupes de ransomware se tournent vers des tactiques d’extorsion pure, où ils menacent de divulguer des données sensibles sans les chiffrer. Ce type d’attaque, appelé « pure extortion », permet d’éviter certaines contre-mesures mises en place par les victimes, comme la restauration des systèmes depuis des sauvegardes.

De plus, la fragmentation des acteurs du ransomware est de plus en plus visible. Les groupes criminels historiques sont remplacés par une multitude de petites organisations, moins expérimentées, mais plus diffuses et difficiles à neutraliser. Cette décentralisation complique le travail des forces de l’ordre et impose une vigilance accrue aux entreprises et aux institutions.

Si la baisse des paiements aux ransomwares est un signe encourageant, elle ne signifie bien sûr pas pour autant la fin de cette menace. Les attaquants continuent d’évoluer et de diversifier leurs modes d’opération.

Pour en savoir plus

Crypto Ransomware 2025 : baisse de 35,82 % des paiements de ransomware d’une année sur l’autre

Le paysage des ransomwares a connu des changements importants en 2024, la cryptomonnaie continuant de jouer un rôle central dans l’extorsion. Cependant, le volume total des paiements de rançon a diminué d’environ 35 % par rapport à l’année précédente, grâce à l’intensification des mesures d’application de la loi, à l’amélioration de la collaboration internationale, etc.

(Re)découvrez également:

Cryptomonnaies : une augmentation inquiétante des dons aux groupes extrémistes

L’usage des cryptomonnaies par des groupes extrémistes en Europe augmente et facilite leur financement et contournant les régulations financières.

Comment les hackers nord-coréens ont volé 1,34 milliard de dollars en 2024

En 2024, les attaques sur les cryptomonnaies ont volé 2,2 milliards de dollars, avec une diversification des cibles vers les services centralisés et une stagnation des volumes piratés.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.