Voici le récapitulatif des plus gros vols ou fuites de données de la semaine passée.

Le résumé de la semaine

Au cours de la semaine écoulée, plusieurs incidents majeurs ont marqué le domaine de la cybersécurité, touchant divers secteurs et mettant en évidence des vulnérabilités critiques dans la protection des données sensibles.

Le groupe de ransomware Black Basta a été confronté à une fuite massive de ses communications internes. Cette exposition résulterait de conflits internes au sein du groupe, similaires à ceux qui ont conduit à la dissolution de Conti. Les chercheurs en cybersécurité analysent actuellement ces données pour mieux comprendre les méthodes employées par Black Basta.

Parallèlement, Genea, un important fournisseur australien de services de fertilité, a détecté une activité suspecte sur son réseau, révélant un accès non autorisé à des données sensibles. Bien que la nature précise des informations compromises soit encore en cours d’évaluation, Genea a assuré que ses équipes travaillent activement pour sécuriser les systèmes affectés et informer les individus concernés.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Aux Pays-Bas, un particulier a découvert 15 Go de dossiers médicaux sensibles, datant de 2011 à 2019, comprenant des numéros de sécurité sociale, des dates de naissance et des adresses, ont été découverts sur des disques durs achetés lors d’un marché aux puces. Ces disques provenaient d’une entreprise informatique aujourd’hui dissoute, soulignant les risques liés à une mauvaise gestion des supports de stockage contenant des données sensibles.

Une fuite massive de données a également été signalée, exposant 2,7 milliards d’enregistrements contenant des mots de passe Wi-Fi, des adresses IP et des identifiants d’appareils. Cette base de données non sécurisée pourrait être exploitée par des cybercriminels pour mener diverses attaques, notamment des interceptions de communications ou des compromissions de réseaux domestiques.

Aux États-Unis, un chirurgien plasticien de Beverly Hills fait face à une action collective intentée par ses patients. Ces derniers allèguent que le médecin n’a pas informé ses clients de deux violations de données au cours desquelles des informations personnelles et des photos intimes ont été dérobées et publiées en ligne.

Un fournisseur britannique de soins de santé, HCRG, a confirmé avoir été victime d’une cyberattaque revendiquée par le groupe de ransomware Medusa. Ce dernier affirme avoir volé des données sensibles concernant des patients. L’enquête est en cours pour évaluer l’étendue de la compromission et les informations potentiellement affectées.

Une base de données non sécurisée appartenant à une entreprise de recherche clinique américaine a été exposée, contenant plus de 1,6 million de dossiers de patients issus d’enquêtes médicales. Les informations divulguées incluent des données personnelles et médicales sensibles, augmentant le risque de fraudes et de violations de la vie privée.

Une enquête a révélé qu’une entreprise chinoise de cybersécurité, TopSec, propose des services de censure en tant que prestataire, collaborant avec des entités gouvernementales et privées pour surveiller et contrôler le contenu en ligne.

Les vols ou fuites de données de la semaine

Genea, le géant australien des services de fertilité, victime d’une faille de sécurité

Genea, l’un des plus grands fournisseurs de services de fertilité d’Australie, a révélé que des attaquants inconnus ont piraté son réseau et accédé aux données stockées sur des systèmes compromis. […]

Les journaux de discussion internes du gang du ransomware Black Basta ont fuité en ligne

Un leaker inconnu a publié ce qu’il prétend être une archive de journaux de discussion internes de Matrix appartenant à l’opération de ransomware Black Basta. […]

2,7 milliards de données exposées : une fuite massive divulgue des mots de passe Wi-Fi et des adresses IP

Une base de données non sécurisée contenant des milliards d’enregistrements a été découverte. Elle recèle d’informations sensibles, comme des mots de passe Wi-Fi, des adresses IP et des identifiants d’appareils. Exploité par des cybercriminels, le répertoire peut mener à d’innombrables…

Des centaines de dossiers médicaux néerlandais achetés pour une bouchée de pain sur un marché aux puces

15 Go de fichiers sensibles remontant à une ancienne entreprise de logiciels Habituellement, les acheteurs peuvent s’attendre à trouver des t-shirts tie-dye, des lampes cassées et de vieux disques disco sur les marchés aux puces, mais il semble désormais que les disques de stockage remplis d’énormes volumes de données sensibles puissent…

Une fuite de données révèle le rôle de TopSec dans les opérations de censure en tant que service en Chine

Une analyse d’une fuite de données de la société chinoise de cybersécurité TopSec a révélé que celle-ci propose probablement des solutions de censure en tant que service à des clients potentiels, notamment une entreprise publique du pays. Fondée en 1995, TopSec propose ostensiblement des services tels que…

Le géant britannique de la santé HCRG confirme un piratage après qu’un gang de ransomware a affirmé avoir volé des données sensibles

Le géant britannique de la santé HCRG Care Group a confirmé qu’il enquêtait sur un incident de cybersécurité après qu’un gang de ransomware a affirmé avoir piraté les systèmes de l’entreprise pour voler des données.

Un chirurgien esthétique de Beverly Hills poursuivi pour ne pas avoir informé ses patients que des pirates informatiques avaient volé leurs photos dénudées

Cet article a été produit en collaboration avec Court Watch, un média indépendant qui exhume des dossiers judiciaires oubliés. Pour vous abonner à Court Watch, cliquez ici. Les patients d’un chirurgien esthétique de Beverly Hills ont intenté un recours collectif contre lui plus tôt cette année…

Une société de recherche clinique dévoile 1,6 million de dossiers d’enquêtes médicales aux États-Unis

Une société de recherche clinique basée à Dallas, au Texas, a vu sa base de données exposée, contenant des dossiers médicaux personnels sensibles de plus de 1,6…

1,6 million de dossiers de recherche clinique exposés à une fuite de données

Une recherche révèle une base de données non protégée par un mot de passe associée à un réseau de sites d’essais cliniques.

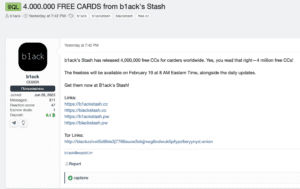

B1ack’s Stash a publié 1 million de cartes de crédit

Les experts avertissent que le site Web de carding B1ack’s Stash a publié une collection de plus d’un million de cartes de crédit et de débit uniques. Les chercheurs de D3 Lab ont rapporté que le 19 février 2025, le site Web de carding B1ack’s Stash a publié une collection de plus d’un million de cartes de crédit et de débit uniques.

Un organisme de santé américain verse 11 millions de dollars pour des manquements présumés à la cybersécurité

Health Net Federal Services (HNFS) et sa société mère, Centene Corporation, ont accepté de payer 11 253 400 $ pour régler les allégations selon lesquelles HNFS aurait faussement certifié la conformité aux exigences de cybersécurité dans le cadre de son contrat TRICARE de la Defense Health Agency (DHA). […]

(Re)découvrez la semaine passée:

Les derniers gros vols de données (20 fév 2025)

Découvrez les pertes et vols de données de la semaine du 20 février 2025

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.