Le canton du Valais met en œuvre sa stratégie CyberStratVS pour renforcer la cybersécurité face à une hausse des cybermenaces.

Pour un Cyber-Valais plus sûr face aux défis numériques

Face à l’augmentation constante des cybermenaces, le canton du Valais prend les devants. En 2023, la police cantonale a recensé 1 126 infractions liées à la criminalité numérique, marquant une hausse significative, notamment une augmentation de 113% des cas de soustraction de données par rapport à 2022. Pour contrer cette tendance, le Conseil d’État a approuvé la mise en œuvre de la stratégie de cybersécurité du canton du Valais, « CyberStratVS » (Source: Communiqué de presse du Département de la sécurité, des institutions et du sport). Mais que représente cette stratégie et quels sont ses enjeux ?

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

CyberStratVS : Une réponse coordonnée aux défis numériques

La stratégie CyberStratVS n’est pas une simple initiative isolée. Elle se veut une réponse globale et structurée aux défis posés par la numérisation croissante de notre société. Comme le souligne le document officiel, « La mutation numérique exige une approche par étapes. » Cette stratégie représente donc un premier pas essentiel pour établir une politique cohérente face aux cyberrisques.

L’objectif principal ? Doter le canton des moyens nécessaires pour anticiper et gérer les risques liés à la cybersécurité. Il ne s’agit pas d’imposer de nouvelles obligations, mais plutôt de soutenir et d’accompagner les acteurs concernés dans l’adoption de bonnes pratiques et le respect des exigences légales. La CyberStratVS vise à créer un « Cyber-Valais sûr et résilient », où la numérisation rime avec sécurité et confiance.

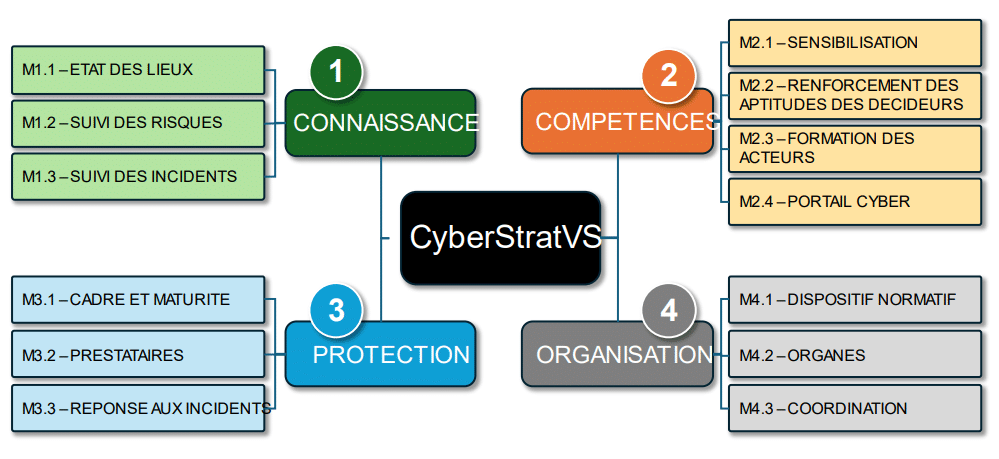

Les quatre piliers de la stratégie valaisanne

Pour atteindre cette vision, la CyberStratVS s’articule autour de quatre objectifs clés, déclinés en 13 mesures et 34 actions concrètes :

- Connaissance actualisée : Il est crucial d’avoir une vision claire du niveau de préparation des différentes parties prenantes face aux cybermenaces. Cela implique une évaluation continue de la maturité en matière de cybersécurité.

- Compétences et collaborations : La stratégie met l’accent sur le développement des compétences nécessaires pour faire face aux cyberrisques. Cela passe par la sensibilisation, la formation des acteurs et décideurs, et la mise en place de collaborations efficaces entre les différentes entités.

- Protection et résilience numériques : Assurer un niveau de protection adéquat est primordial. Cela comprend la mise en œuvre de mesures de sécurité robustes et la capacité à se rétablir rapidement en cas d’incident.

- Organisation et responsabilités : Une structure organisationnelle claire, définissant les rôles et responsabilités de chacun face aux cybermenaces, est indispensable pour une réponse coordonnée et efficace.

Ces objectifs sont soutenus par des mesures concrètes, telles que la réalisation d’états des lieux réguliers, l’organisation d’ateliers de sensibilisation et de formation, l’établissement d’une stratégie de réponse aux incidents et la mise en place d’un groupe de coordination cantonal.

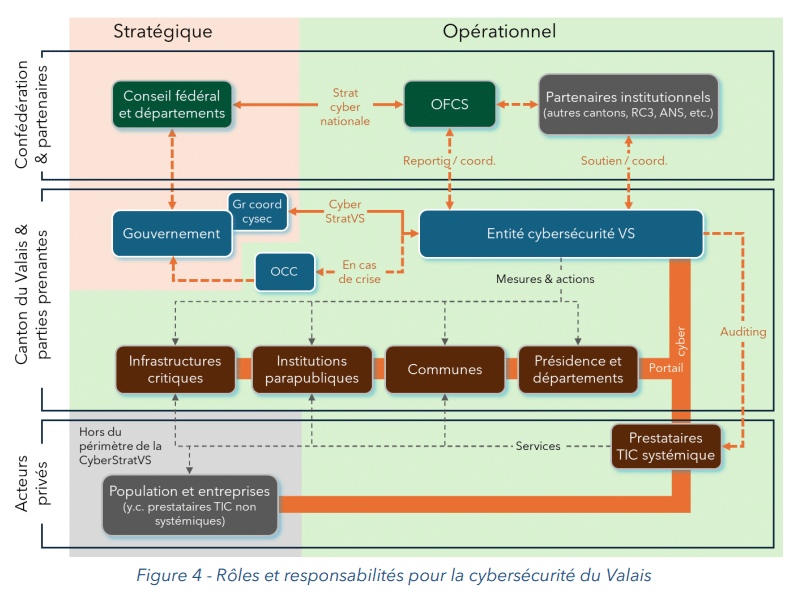

Un cadre structuré pour une action efficace

Pour assurer la mise en œuvre de la CyberStratVS, deux entités clés ont été définies : un niveau stratégique, confié au Groupe de coordination cybersécurité VS, et un niveau opératif, assuré par l’Entité cybersécurité VS. Cette structure permet une gouvernance claire et une action coordonnée sur le terrain.

De plus, la stratégie s’appuie sur les six piliers du standard NIST (National Institute of Standards and Technology), un cadre reconnu internationalement : gouvernance, identification, protection, détection, réponse et rétablissement. Cette approche garantit une exhaustivité des mesures et une compatibilité avec les meilleures pratiques.

Quel impact pour les acteurs valaisans ?

La CyberStratVS concerne un large éventail d’acteurs : l’État du Valais, les communes, les institutions parapubliques, les exploitants d’infrastructures critiques, mais aussi, indirectement, les citoyens et les entreprises. Elle vise à créer un continuum de sécurité, où chaque acteur est conscient de ses responsabilités et contribue à renforcer la résilience collective face aux cybermenaces.

Pour les professionnels de la cybersécurité, cette stratégie représente un cadre de référence important, qui définit les priorités et les axes d’action du canton. Elle offre également des opportunités de collaboration et d’échange d’informations entre les différents acteurs.

Pour en savoir plus

Cybersécurité – Adoption de la stratégie cantonale «CyberStratVS»

02.04.2025 – Le Conseil d’Etat a approuvé la mise en œuvre de la stratégie de cybersécurité du canton du Valais (CyberStratVS) afin que le canton puisse se doter des moyens nécessaires pour faire face aux enjeux liés à la cybersécurité.

(Re)découvrez également:

Le canton du Jura a validé sa première stratégie de cybersécurité

Le Gouvernement jurassien a approuvé sa première stratégie de cybersécurité, impliquant institutions publiques et acteurs privés, pour une protection renforcée des données sensibles.

La Confédération lance un comité de pilotage pour sa cyberstratégie nationale

Le Conseil fédéral a désigné un comité pour superviser la cyberstratégie nationale, assurer sa mise en œuvre et élaborer des propositions.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.