Protégez votre messagerie des pirates grâce à 5 gestes simples et efficaces pour renforcer la sécurité de votre compte email.

Votre adresse email est un sésame numérique. Elle permet de réinitialiser vos mots de passe, accéder à vos services en ligne, ou encore vérifier votre identité sur la plupart des plateformes : banques, réseaux sociaux, services administratifs, abonnements. Bref, si un cybercriminel prend le contrôle de votre boite mail, c’est toute votre identité numérique qui est en jeu.

Ces dernières années, les cas de piratage de boîtes email se sont multipliés, touchant aussi bien des particuliers que des personnalités publiques ou des employés d’entreprise. Ces compromissions sont souvent à l’origine d’autres attaques en cascade : accès à des comptes sensibles, extorsion, diffusion de logiciels malveillants.

Heureusement, il est possible de s’en prémunir sans être expert en cybersécurité. Dans cet article, nous vous présentons cinq réflexes simples, concrets et applicables immédiatement pour reprendre le contrôle de votre messagerie et la protéger des intrus.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

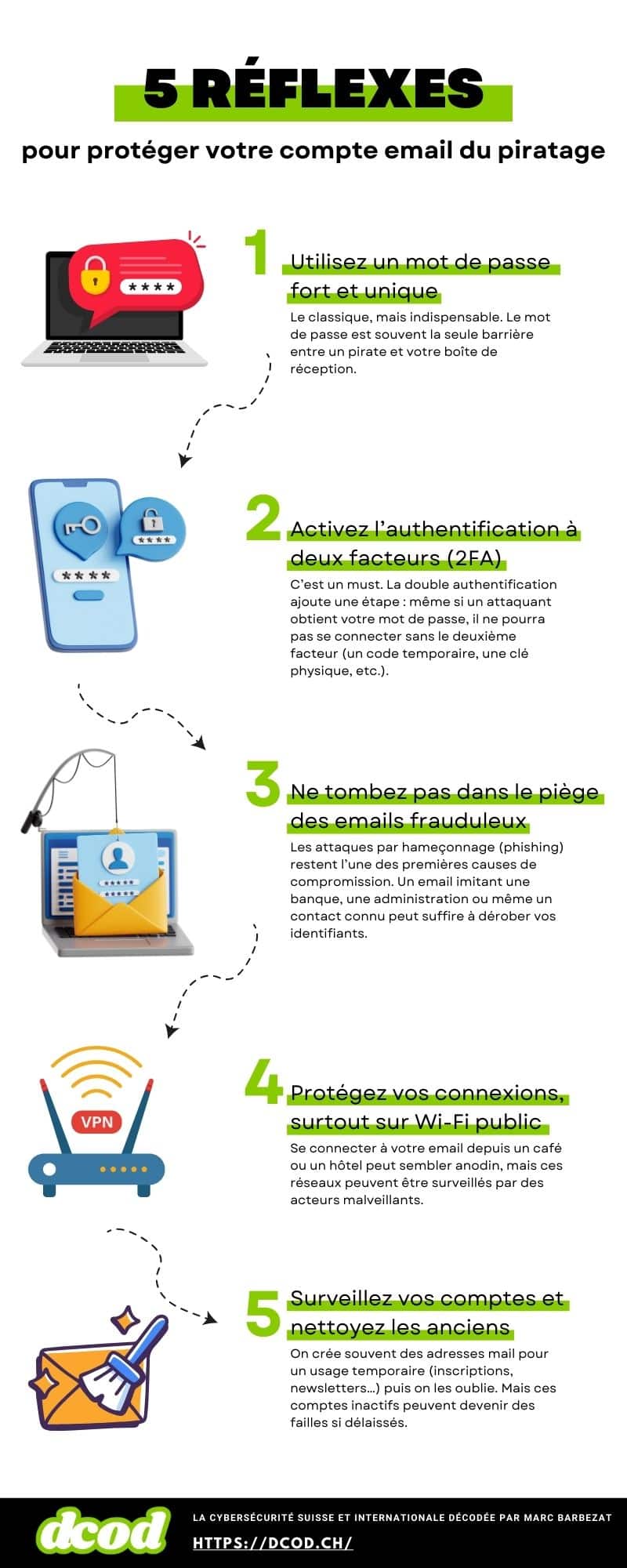

1. Utilisez un mot de passe fort et unique

Le classique, mais indispensable. Le mot de passe est souvent la seule barrière entre un pirate et votre boîte de réception. Pour qu’il soit efficace :

- 12 caractères minimum

- Des majuscules, minuscules, chiffres et caractères spéciaux

- Aucun lien avec des données personnelles (date de naissance, nom de votre chien…)

Astuce : Utilisez un gestionnaire de mots de passe (comme Bitwarden, 1Password ou Dashlane) pour créer et stocker des mots de passe complexes sans avoir à les mémoriser.

Exemple concret : En 2022, une campagne ciblant les utilisateurs Outlook exploitait des combinaisons de mots de passe faibles pour accéder à des boîtes mail professionnelles.

2. Activez l’authentification à deux facteurs (2FA)

C’est un must. La double authentification ajoute une étape : même si un attaquant obtient votre mot de passe, il ne pourra pas se connecter sans le deuxième facteur (un code temporaire, une clé physique, etc.).

Les options populaires :

- SMS (moins sûr que les autres, mais mieux que rien)

- Application mobile comme Google Authenticator, Microsoft Authenticator ou Authy

- Clé de sécurité physique (YubiKey, Titan Key)

Cas réel : Google a constaté que l’activation de la 2FA bloquait plus de 99 % des tentatives d’hameçonnage ciblant Gmail.

Où l’activer ?

3. Ne tombez pas dans le piège des emails frauduleux

Les attaques par hameçonnage (phishing) restent l’une des premières causes de compromission. Un email imitant une banque, une administration ou même un contact connu peut suffire à dérober vos identifiants.

Comment repérer un phishing ?

- L’email vous pousse à agir vite (« votre compte sera supprimé dans 24h »)

- Il contient des fautes ou un ton inhabituel

- L’adresse de l’expéditeur est suspecte (ex. : info@secure-gmail-alerts.com)

Exemple : En Suisse, des campagnes de phishing ciblant les clients de Bluewin ont récemment imité des messages d’avertissement de Swisscom, les incitant à « mettre à jour » leur compte via un lien frauduleux.

Conseil : Passez la souris sur les liens pour voir l’adresse réelle, et ne cliquez jamais si vous avez un doute.

4. Protégez vos connexions, surtout sur Wi-Fi public

Se connecter à votre email depuis un café ou un hôtel peut sembler anodin, mais ces réseaux peuvent être surveillés par des acteurs malveillants.

Que faire ?

- Utiliser un VPN (ProtonVPN, NordVPN, etc.) pour chiffrer votre trafic

- Préférer les applications mobiles officielles des fournisseurs (plus sûres que les navigateurs)

- Ne jamais accéder à sa messagerie via un lien reçu dans un email

Exemple : Des chercheurs ont montré qu’une attaque de type « man-in-the-middle » sur un réseau ouvert permettait de récupérer des identifiants non chiffrés en quelques minutes.

5. Surveillez vos comptes et nettoyez les anciens

On crée souvent des adresses mail pour un usage temporaire (inscriptions, newsletters…) puis on les oublie. Mais ces comptes inactifs peuvent devenir des failles si délaissés.

Checklist à suivre :

- Supprimez les comptes inutilisés

- Activez la 2FA sur tous les comptes encore actifs

- Consultez les activités récentes et les connexions autorisées

- Vérifiez les redirections et accès tiers (applications liées)

Outils utiles :

- HaveIBeenPwned.com pour savoir si votre email a fuité

- Paramètres de sécurité dans Gmail, Infomaniak ou ProtonMail pour voir qui accède à votre compte. Infomaniak vous permet aussi d’ajouter des alias dynamiques à votre adresse avec le signe « + » (ex. : monadresse+newsletter@domaine.ch), pratique pour identifier les services qui partagent vos données.

Un compte email bien protégé, c’est une porte d’entrée verrouillée pour les cybercriminels. En appliquant ces quelques réflexes, vous réduisez drastiquement les risques de piratage, de vol d’identité ou de fraude en ligne.

Prenez quelques minutes pour renforcer votre sécurité : ces gestes simples sont un investissement précieux pour votre tranquillité numérique.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.