Nouvelle interface, meilleures fonctionnalités et approche plus humaine : HIBP 2.0 renforce sa mission de vigilance face aux fuites de données.

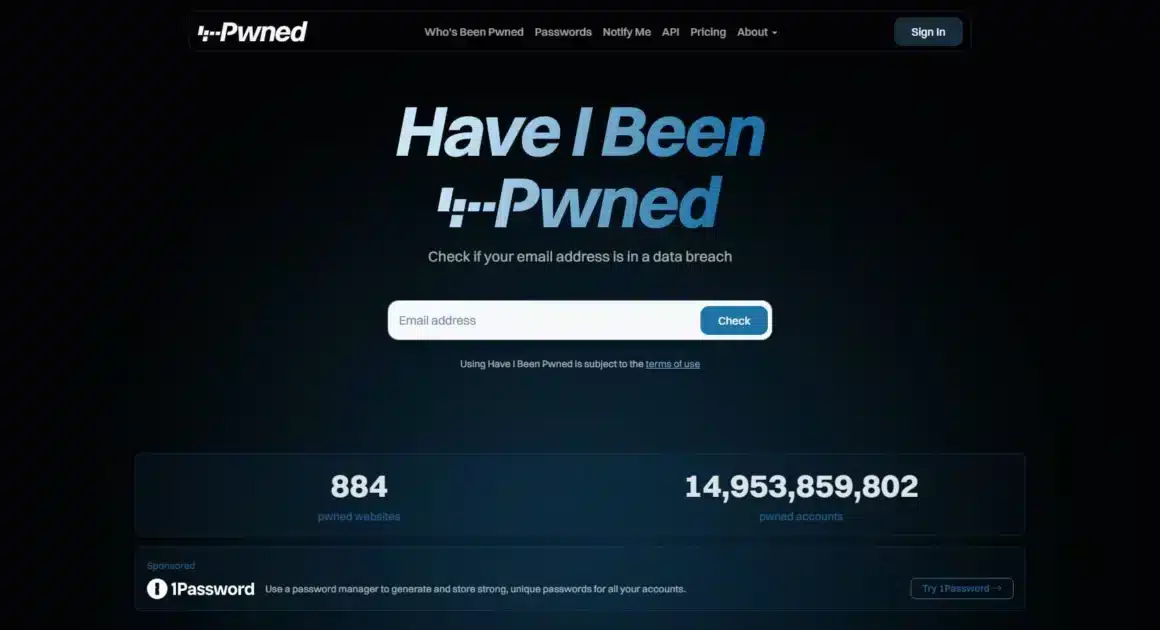

Have I Been Pwned (HIBP), lancé en 2013 par le chercheur Troy Hunt, est une plateforme gratuite permettant de vérifier si des données personnelles (principalement des adresses e-mail) ont été compromises dans des fuites de données. En mai 2025, le site a bénéficié d’une refonte complète : nouveau design, interface allégée, et amélioration de l’accessibilité pour les utilisateurs.

L’objectif de cette refonte est de rendre la plateforme plus conviviale et moins anxiogène, sans compromettre la rigueur. Des animations comme les confettis lors d’une recherche sans résultat visent à humaniser l’expérience tout en dédramatisant l’usage du site.

Une interface enrichie et clarifiée

Le moteur de recherche par e-mail reste au centre du service, mais plusieurs choix techniques ont été actés : la suppression du support pour les noms d’utilisateur et numéros de téléphone, jugés trop complexes à parser et rarement exploités dans les fuites. Le nouveau système se concentre donc sur les adresses e-mail, qui restent la donnée la plus fiable pour identifier une compromission.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Chaque incident dispose désormais d’une page dédiée avec un résumé de la fuite, les données exposées et des recommandations contextuelles, comme l’activation de l’2FA ou l’usage de passkeys si le service affecté le permet. Des liens vers des ressources officielles, comme celles du NCSC, sont intégrés selon la localisation.

Un tableau de bord central pour les utilisateurs inscrits

Les utilisateurs peuvent accéder à un tableau de bord personnalisé, qui regroupe les principales fonctionnalités : gestion des domaines vérifiés, abonnement aux alertes, accès aux journaux de stealer logs, et bientôt la possibilité de surveiller des e-mails de proches.

Le moteur de recherche par domaine a été modernisé avec des filtres avancés (par adresse ou date de fuite), et un affichage instantané grâce à une application en page unique utilisant des API JSON. Le processus de validation de domaine a aussi été simplié.

Une refonte communautaire et collaborative

Le développement a mobilisé une équipe restreinte, dont l’auteur souligne le rôle déterminant de l’IA (notamment ChatGPT) pour automatiser certaines tâches : scripts, tests, adaptation du CSS ou migration de contenus.

Enfin, un espace de merchandising a été ajouté, sans but lucratif, afin de renforcer l’engagement communautaire autour d’un projet qui, plus d’une décennie après son lancement, reste un outil majeur de la cyberhygiène individuelle.

Pour en savoir plus

Have I Been Pwned 2.0 est maintenant en ligne !

C’est en février dernier que j’ai effectué mon premier commit sur le dépôt public du service rebaptisé, et nous avons lancé la nouvelle marque en mars de cette année . Au cours de cette période, nous avons entièrement repensé le site web, modifié les fonctionnalités de presque toutes les pages, ajouté de nombreuses nouvelles fonctionnalités, et aujourd’hui, nous lançons même une boutique de produits dérivés 😎

(Re)découvrez également:

5 réflexes essentiels pour sécuriser efficacement votre compte email

Protégez votre messagerie des pirates grâce à 5 gestes simples et efficaces pour renforcer la sécurité de votre compte email.

La défence s’installe à l’EPFL et la Suisse s’associe à « Have I Been Pwned » #veille (1 déc 2019)

Les actualités de cybersécurité qu’il ne fallait pas manquer cette semaine

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.