TL;DR : L’essentiel

- Des organisations suisses alertent sur un projet qui imposerait l’identification systématique des utilisateurs de services numériques.

- Les critiques dénoncent une extension de la surveillance, rappelant des pratiques autoritaires à l’étranger.

- Les fournisseurs locaux comme Threema ou Proton préviennent d’un risque d’exil numérique et de perte d’innovation.

- Le débat souligne les tensions entre sécurité, vie privée et compétitivité numérique en Suisse.

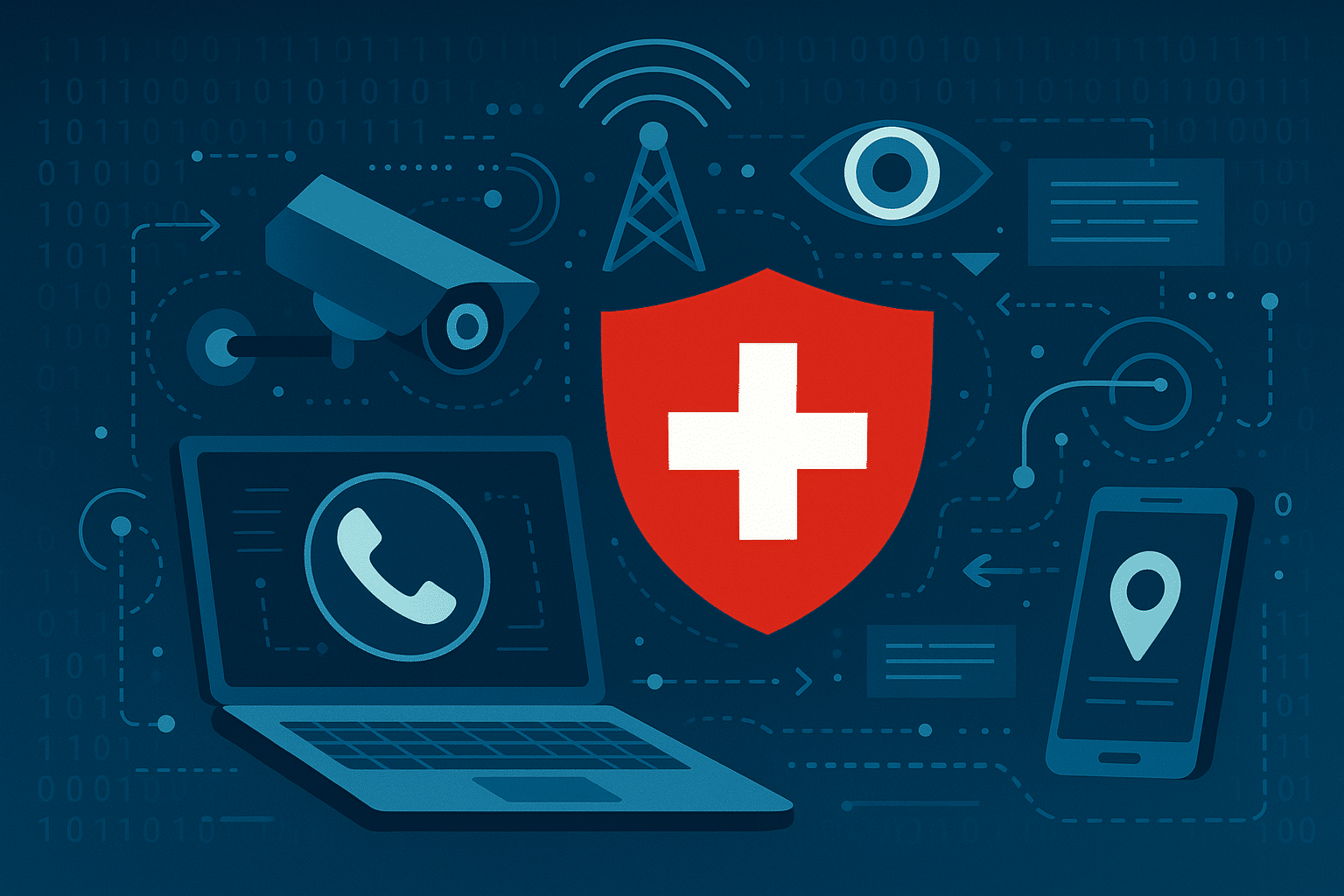

La contestation contre la révision de l’OSCPT (Ordonnance sur la surveillance de la correspondance par poste et télécommunication) s’intensifie. Deux organisations, Campax et la Digitale Gesellschaft, ont remis à Berne plus de 15’000 signatures au conseiller fédéral Beat Jans pour exiger l’arrêt immédiat du projet. Selon Digitale Gesellschaft, le texte introduirait de nouvelles obligations qui transformeraient les fournisseurs de services numériques en auxiliaires de surveillance.

Des obligations lourdes pour tous les prestataires

La réforme forcerait pratiquement tous les acteurs, y compris des associations ou des projets open source, à vérifier l’identité de leurs utilisateurs au moyen d’un document officiel ou d’un numéro de téléphone lié. Les données ainsi collectées devraient être stockées pendant six mois et mises à disposition des autorités sur simple demande. Comme le rapporte Inside-IT, les services de messagerie, VPN, VoIP, cloud ou e-mail seraient particulièrement touchés, avec un seuil fixé à seulement 5’000 utilisateurs pour certaines obligations techniques.

Threema, messagerie sécurisée développée en Suisse, estime que la réforme la contraindrait à abandonner son principe fondateur : ne collecter que les données strictement nécessaires. Proton, fournisseur de services sécurisés basé à Genève, va plus loin : son directeur Andy Yen évoque un possible départ du pays et a déjà acté une réduction d’investissements, jugeant que la protection de la vie privée se vide de sa substance.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Une contestation large et argumentée

L’opposition ne se limite pas aux organisations militantes. Les partis politiques de tous horizons – des Verts au PLR, en passant par le PS et l’UDC – ont exprimé des réserves lors de la consultation publique. Les critiques portent à la fois sur la proportionnalité des mesures, leur conformité au principe de légalité et leur impact économique. La perspective de voir des acteurs innovants quitter la Suisse inquiète particulièrement. Comme le souligne Campax, la généralisation de la surveillance fragilise non seulement les libertés individuelles mais aussi la souveraineté numérique du pays.

Le projet a également été critiqué pour sa méthode d’introduction : il passerait par voie réglementaire, sans véritable débat parlementaire. Pour les opposants, cela revient à imposer une transformation profonde du cadre légal sans légitimité démocratique, au détriment des droits fondamentaux et de la transparence institutionnelle.

Entre sécurité et liberté numérique

Le Conseil fédéral défend le texte en affirmant qu’il ne crée pas de nouvelles obligations, mais ne fait qu’appliquer des règles déjà prévues lors d’une précédente réforme. Une justification rejetée par de nombreux acteurs, qui soulignent que l’impact concret sur les services et les citoyens serait considérable. Les opposants rappellent que le rôle de la Suisse comme refuge numérique pour des services respectueux de la vie privée pourrait être compromis.

La tension entre impératifs sécuritaires et droits fondamentaux est au cœur de ce débat. Alors que les autorités invoquent la lutte contre la criminalité et le terrorisme, les critiques redoutent une normalisation de la surveillance de masse. Les conséquences se mesurent autant en termes de libertés individuelles qu’en attractivité économique, dans un contexte international où la confiance numérique devient un facteur clé de compétitivité.

Pour en savoir plus

Projet de loi sur la surveillance: la Confédération va revoir sa copie (update)

La Confédération veut préciser, par une modification d'ordonnances, quelles entreprises sont tenues de l'assister dans ses activités de surveillance. Suite aux réactions critiques suscitées par la première consultation, la Confédération soumet désormais le projet à un examen plus approfondi.

Surveillance et chiffrement : la Suisse redéfinit-elle les limites de la confidentialité en ligne ?

La consultation sur la surveillance des télécommunications soulève des questions quant à ses implications sur le chiffrement des communications.

Révisions de la surveillance des télécommunications en Suisse : Qu’est-ce qui change?

Le Conseil fédéral suisse révise les ordonnances de surveillance des télécommunications pour clarifier les obligations des entreprises et standardiser les pratiques.

Serveurs, API, outils de veille.

DCOD est un projet indépendant sans revenu. L'infra a un coût. Participez aux frais.