brève actu

Le groupe Lazarus de Corée du Nord exploite des interviews fictives pour diffuser des malwares, utilisant l’arnaque ClickFix pour voler des données sensibles.

L’impact des cyberattaques ne cesse de croître, et le groupe Lazarus, originaire de Corée du Nord, en est un acteur majeur. Exploitant des interviews fictives dans le secteur des crypto-monnaies, ce groupe utilise l’arnaque ClickFix pour diffuser des malwares sophistiqués. Ces attaques ciblent des chercheurs d’emploi, leur subtilisant des données précieuses. Ce phénomène soulève des questions cruciales sur la sécurité des processus d’embauche en ligne et la protection des informations personnelles.

ClickFix : une méthode redoutable dans les fausses interviews

Le groupe Lazarus a récemment adopté une méthode sournoise pour propager ses malwares : l’utilisation d’interviews fictives dans le secteur des crypto-monnaies. Le stratagème, connu sous le nom de ClickFix, permet aux attaquants de convaincre les victimes potentielles de participer à des entretiens d’embauche truqués. Ces faux entretiens servent de prétexte pour inciter les candidats à télécharger des fichiers infectés, sous couvert de documents liés à l’emploi.

Selon HackRead, cette approche permet de récupérer des informations sensibles, compromettant ainsi la sécurité des données personnelles des victimes. Cette technique souligne l’importance d’une vigilance accrue lors de la recherche d’emploi en ligne, car les conséquences d’une telle attaque peuvent être dévastatrices pour les individus.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le groupe Lazarus, bien connu pour ses attaques sophistiquées, a ainsi trouvé une nouvelle manière d’exploiter la confiance des chercheurs d’emploi. En créant des offres d’emploi fictives, ils attirent les candidats dans un piège bien élaboré. Une fois les victimes appâtées, elles sont incitées à télécharger des fichiers malveillants qui, une fois ouverts, permettent aux attaquants de prendre le contrôle de leurs systèmes. Cette méthode de propagation de malware est particulièrement efficace car elle exploite la crédulité des individus, souvent pressés de sécuriser un emploi dans un marché du travail compétitif. Les chercheurs d’emploi doivent donc être particulièrement vigilants et vérifier l’authenticité des offres avant de partager leurs informations.

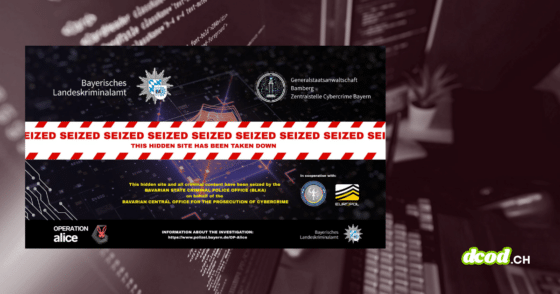

Les conséquences de ces attaques ne se limitent pas à la compromission des données personnelles. Elles peuvent également entraîner des pertes financières importantes pour les victimes, en raison du vol potentiel d’informations bancaires ou de crypto-monnaies. L’impact de ces attaques est d’autant plus préoccupant que le groupe Lazarus a une longue histoire de cyberattaques à grande échelle, ayant déjà ciblé divers secteurs à travers le monde. Les entreprises et les individus doivent donc renforcer leurs mesures de sécurité, notamment en sensibilisant leurs employés aux risques liés aux offres d’emploi en ligne. En fin de compte, la lutte contre ces cybermenaces nécessite une approche proactive et une coopération internationale pour protéger les données sensibles et prévenir les attaques futures.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.