brève actu

Deux adolescents néerlandais sont accusés d’espionnage pour la Russie. Ils auraient utilisé des dispositifs de piratage contre Europol.

Deux adolescents néerlandais ont été arrêtés pour avoir tenté d’espionner Europol pour le compte de la Russie. Cette affaire met en lumière l’ampleur des menaces cybernétiques auxquelles font face les agences de sécurité européennes. Les jeunes, âgés de 17 ans, auraient utilisé des dispositifs de piratage sophistiqués pour tenter de recueillir des informations sensibles.

Espionnage numérique : les implications pour Europol

Selon BBC, l’arrestation de ces adolescents met en lumière les défis croissants en matière de cybersécurité pour les agences européennes. Europol, qui joue un rôle crucial dans la coopération policière au sein de l’UE, devient une cible de choix pour les cybercriminels cherchant à obtenir des informations sensibles. Cette tentative d’espionnage révèle comment des acteurs étatiques peuvent exploiter des individus vulnérables pour atteindre leurs objectifs. Les adolescents auraient utilisé des techniques de piratage avancées, ce qui souligne l’importance de renforcer la cybersécurité pour protéger les infrastructures critiques de l’UE. La facilitation de telles opérations par des États tiers comme la Russie montre une tendance préoccupante dans le cyberespionnage.

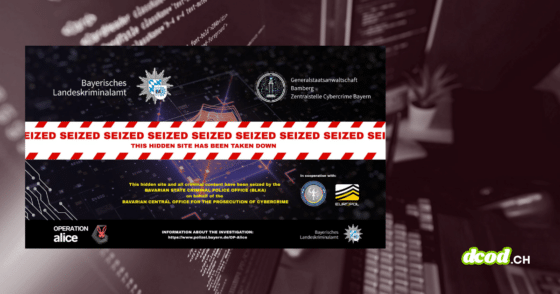

L’incident, détaillé par Bleeping Computer, met en évidence la capacité des jeunes hackers à accéder à des technologies sophistiquées et à les utiliser à des fins malveillantes. Les adolescents auraient été motivés par des intérêts financiers, ce qui soulève des questions sur la manière dont les jeunes sont recrutés et manipulés pour de telles missions. Cette affaire souligne également l’importance de l’éducation et de la sensibilisation à la cybersécurité pour prévenir l’exploitation des jeunes talents technologiques par des entités malveillantes. Le rôle des parents, des éducateurs et des autorités dans la détection précoce des signes de radicalisation numérique est crucial pour éviter de telles dérives.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’arrestation de ces jeunes espions est un rappel des menaces persistantes que posent les cyberattaques pour la sécurité nationale et européenne. En ciblant Europol, ces adolescents ont montré que même les institutions les mieux protégées peuvent être vulnérables à des attaques bien orchestrées. La coopération internationale, notamment avec des pays susceptibles d’être à l’origine de ces attaques, est à nouveau essentielle pour établir des mesures préventives et répressives efficaces.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.