L’Allemagne accélère la transition vers l’authentification sans mot de passe avec le projet TR-03188 du BSI, fondé sur les standards FIDO2 et WebAuthn.

En bref

- Le BSI publie la version 0.9 de la directive technique TR‑03188 dédiée aux serveurs de passkeys, ouvrant une consultation publique jusqu’au 16 novembre.

- Le document précise les exigences de sécurité et de configuration applicables aux services en ligne souhaitant adopter l’authentification sans mot de passe.

- Il introduit trois niveaux de confiance, six modèles d’attaquants et des recommandations précises pour prévenir les fuites et les usurpations d’identité.

- Cette initiative marque une étape majeure pour la stratégie allemande de cybersécurité, fondée sur les standards ouverts FIDO2 et WebAuthn.

L’Office fédéral allemand pour la sécurité de l’information (BSI) a publié un projet de directive technique, TR‑03188, visant à encadrer la configuration et le déploiement des serveurs de passkeys. Ce document, actuellement en consultation publique, représente une avancée stratégique dans la transition vers une authentification sans mot de passe. Selon Biometric Update, le BSI invite les parties prenantes à contribuer à l’élaboration de ce cadre, fondé sur les standards FIDO2 et WebAuthn, afin d’harmoniser les pratiques de sécurité dans les services en ligne.

Les passkeys, une réponse technique aux limites des mots de passe

Depuis des décennies, les mots de passe constituent le point faible de la sécurité numérique. Le BSI rappelle que les pratiques humaines — réutilisation de mots de passe, choix faibles ou divulgations via phishing — en font une cible privilégiée pour les cyberattaques. Pour contrer ces vulnérabilités, le document introduit les passkeys, des identifiants reposant sur un mécanisme de challenge‑response cryptographique. Contrairement aux mots de passe statiques, ils permettent une vérification d’identité sans partage de secret.

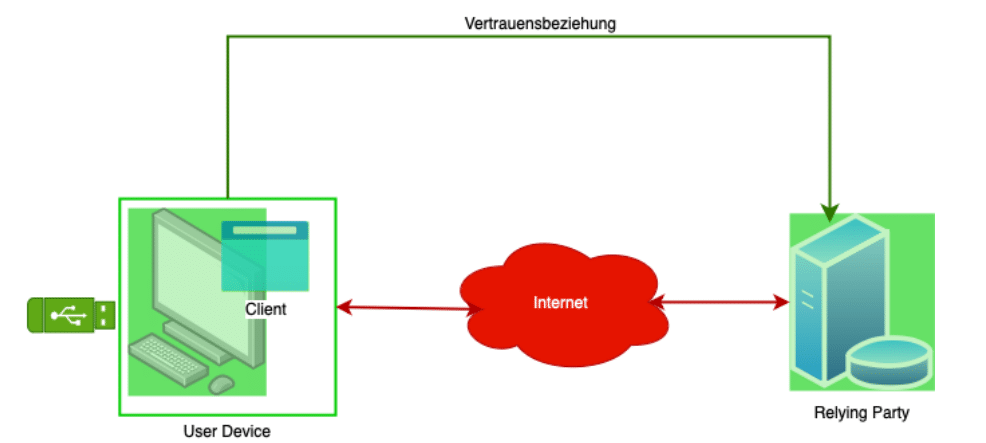

moyen de transmission des informations échangées (Internet) n’est pas fiable (source BSI)

Les passkeys reposent sur la génération et la signature d’un jeton unique par un authenticator matériel ou logiciel. Deux approches sont distinguées : les Device‑Bound Passkeys, liées à un appareil spécifique (comme Windows Hello ou un token FIDO2), et les Synced Passkeys, synchronisées entre plusieurs terminaux via le cloud. Le BSI souligne toutefois que cette dernière option introduit des risques accrus de compromission si la synchronisation s’effectue sur des services non sécurisés.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

En détaillant les menaces associées (phishing, fuite de clés, attaques en temps réel), la TR‑03188 définit six modèles d’attaquants (AM‑0 à AM‑6) et vingt‑deux objectifs de sécurité. Parmi eux : la vérification de la présence de l’utilisateur, la résistance aux attaques par rejeu, la protection contre les fuites de données et la robustesse des authentificateurs. Chaque modèle introduit des exigences techniques progressives, depuis le simple contrôle de présence jusqu’à la certification matérielle des dispositifs.

Trois niveaux de confiance pour une adoption maîtrisée

Le BSI structure son approche autour de trois niveaux de confiance — normal, substantiel et élevé — alignés sur la directive TR‑03107‑1 relative aux identités électroniques.

- Niveau normal : couvre les menaces de base (AM‑0 et AM‑1). Il impose notamment l’usage du protocole HTTPS, la génération aléatoire des « challenges », et la vérification du drapeau User Presence (UP) lors de chaque authentification. Les sites doivent également permettre l’enregistrement de plusieurs credentials par compte et encourager la désactivation des mots de passe une fois les passkeys actifs.

- Niveau substantiel : s’adresse aux services nécessitant un contrôle renforcé de l’identité. Il exige une User Verification (UV) systématique, l’usage d’extensions comme minPinLength ou credProtect, et des procédures de récupération de compte aussi robustes que l’authentification elle‑même.

- Niveau élevé : vise les environnements critiques. Il requiert des Device‑Bound Passkeys certifiés, la vérification de l’AAGUID via un Attestation Statement, l’utilisation de Token Binding et la capacité de réaliser une Transaction Authentication sécurisée. Ces mécanismes garantissent que les opérations sensibles (comme les transactions financières ou les changements de mot de passe) ne puissent être validées qu’avec une confirmation explicite de l’utilisateur.

Cette gradation permet d’adapter la sécurité aux contextes opérationnels, tout en simplifiant la mise en œuvre pour les développeurs et les administrateurs. Le BSI insiste sur la nécessité de combiner simplicité d’usage et robustesse technique, un équilibre jugé essentiel pour favoriser l’adoption des passkeys à grande échelle.

Vers un standard européen de l’authentification sans mot de passe

Avec cette directive, l’Allemagne se positionne comme un pionnier européen de l’authentification sans mot de passe. En publiant un cadre technique détaillé, le BSI offre un modèle reproductible pour d’autres pays souhaitant sécuriser leurs services publics et privés. Le document complète les spécifications internationales de la FIDO Alliance, tout en les adaptant au contexte réglementaire européen (RGPD, eIDAS).

La TR‑03188 vise aussi à renforcer la souveraineté numérique européenne. En définissant des critères d’interopérabilité et des exigences de certification des authentificateurs, elle réduit la dépendance à des solutions propriétaires américaines. Ce choix répond à un enjeu stratégique : garantir une cybersécurité durable tout en préservant la protection des données personnelles.

À plus long terme, le BSI espère que cette normalisation encouragera les acteurs économiques à adopter les passkeys comme méthode d’authentification de référence. Les grandes plateformes internationales — comme Microsoft, Meta ou WhatsApp — ont déjà entamé cette transition. L’adoption institutionnelle par l’Allemagne pourrait servir de catalyseur à une harmonisation européenne plus large.

Le projet TR‑03188 du BSI marque donc une étape structurante dans la disparition progressive des mots de passe. En associant rigueur technique et ouverture à la consultation, l’Allemagne propose un modèle de gouvernance technologique exemplaire. L’enjeu dépasse la simple sécurité d’accès : il s’agit d’instaurer une confiance numérique fondée sur des standards ouverts et vérifiables, au bénéfice de tous les utilisateurs européens.

Pour en savoir plus

Qu’est-ce qu’une clé de passe et comment fonctionne-t-elle?

L’émergence des clés de passe en 2023 représente une avancée majeure pour la sécurité en ligne. Ces clés offrent même une authentification plus sécurisée et une expérience utilisateur améliorée.

Cette veille vous a été utile ?

Un café = un mois de serveur. Aidez DCOD à rester gratuit et indépendant.