Microsoft active par défaut les passkeys pour ses nouveaux comptes, renforçant la transition vers une authentification plus sûre, sans mot de passe.

Saviez-vous que plus de 15 milliards de comptes Microsoft sont désormais compatibles avec les passkeys? L’abandon progressif du mot de passe est en marche.

Une révolution attendue dans l’authentification

L’usage du mot de passe, pourtant omniprésent depuis les débuts d’Internet, est depuis longtemps critiqué pour sa vulnérabilité. Phishing, attaques par force brute ou réutilisation massive de mots de passe compromis : les failles sont nombreuses. Microsoft accélère aujourd’hui le passage à une alternative jugée plus sûre, plus simple et plus rapide.

À l’occasion du « World Passkey Day », l’éditeur a annoncé que tous les nouveaux comptes Microsoft seront désormais configurés « passwordless » par défaut. En clair : plus besoin de créer ou mémoriser un mot de passe. À la place, l’utilisateur choisit une méthode d’authentification plus robuste comme une passkey ou un code à usage unique.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pourquoi les passkeys ?

Les passkeys reposent sur un standard ouvert développé dans le cadre de la FIDO Alliance, regroupant Microsoft, Apple, Google et d’autres acteurs majeurs. Contrairement aux mots de passe, elles ne sont jamais transmises ou stockées de manière lisible. Elles utilisent un mécanisme de cryptographie asymétrique entre l’appareil de l’utilisateur et le service en ligne.

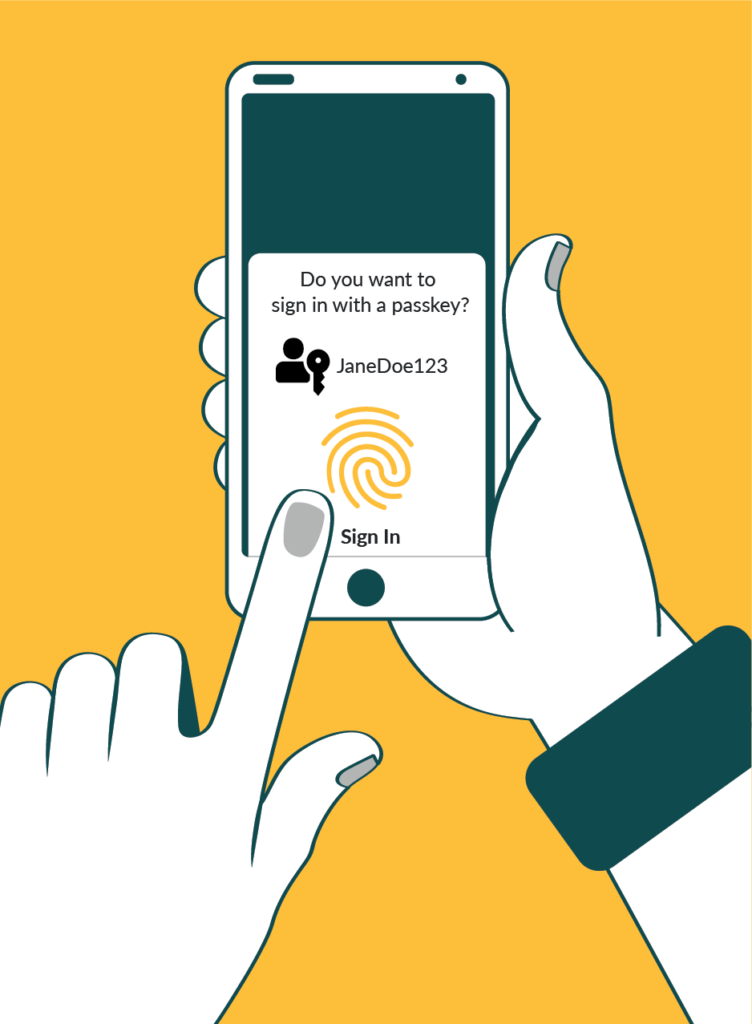

Concrètement, une passkey ou clé de passe est comme une clé numérique unique enregistrée sur votre appareil — par exemple votre téléphone ou votre ordinateur. Lorsqu’un site web compatible vous demande de vous connecter, votre appareil vérifie votre identité localement (via reconnaissance faciale, empreinte digitale ou code PIN), puis utilise la passkey pour prouver votre identité au service en ligne, sans que rien de sensible ne soit partagé sur Internet.

Ce modèle permet de bloquer d’emblée les tentatives d’hameçonnage, car il n’y a rien à intercepter ni à réutiliser. Il élimine aussi le besoin de mémoriser des mots de passe. L’expérience utilisateur est largement améliorée : selon Microsoft, les utilisateurs de passkeys se connectent trois fois plus avec succès et huit fois plus rapidement qu’avec un mot de passe classique.

Une transition progressive mais encouragée

Les nouveaux comptes ne sont que la première étape. Microsoft propose également aux utilisateurs existants de supprimer leur mot de passe depuis les paramètres de leur compte. Lors de leur prochaine connexion, ils seront incités à activer une passkey. La firme adapte également ses flux de connexion pour détecter automatiquement la méthode la plus sûre disponible, et en faire la méthode par défaut.

Les flux de connexion ont été entièrement revus pour réduire les frictions et favoriser les méthodes modernes : codes à usage unique, reconnaissance biométrique, ou passkeys. Microsoft indique que ce changement a déjà permis une réduction de plus de 20 % de l’usage des mots de passe dans ses systèmes.

Une tendance de fond dans l’industrie

Ce virage ne concerne pas que Microsoft. Il s’inscrit dans une dynamique plus large, portée par l’ensemble du secteur numérique. Google et Apple proposent eux aussi des solutions similaires dans leurs écosystèmes, tandis que la FIDO Alliance pousse activement à une adoption mondiale.

La FIDO (Fast IDentity Online) Alliance est une organisation internationale fondée en 2013, qui regroupe des géants de la tech, des fabricants de matériel, des institutions financières et des acteurs de la cybersécurité. Son objectif est de définir et promouvoir des standards ouverts pour une authentification forte, sans mot de passe. Le standard FIDO2, par exemple, combine un protocole d’authentification web (WebAuthn) et un mécanisme matériel sécurisé (comme une clé physique ou un module de sécurité intégré aux appareils).

Grâce à ces standards, les passkeys peuvent fonctionner de manière fluide et interopérable sur une grande variété d’appareils et de services. Cela facilite leur adoption à grande échelle tout en assurant un haut niveau de sécurité, sans recourir à des informations sensibles comme les mots de passe.

Selon les chiffres cités, ce sont plus de 15 milliards de comptes qui peuvent désormais recourir aux passkeys. Une bascule massive qui reflète l’urgence de renforcer les mécanismes d’authentification face à la multiplication des menaces.

Quels enjeux pour les professionnels de la cybersécurité ?

Pour les CISO, RSSI et équipes techniques, cette évolution soulève plusieurs questions : comment intégrer les passkeys dans les stratégies d’accès aux systèmes ? Quels impacts sur l’authentification multifacteur déjà en place ? Et comment accompagner les utilisateurs dans cette transition ?

La réponse passe par la sensibilisation, mais aussi par une évaluation des capacités des infrastructures à gérer ces nouveaux identifiants. Il faut notamment veiller à la compatibilité des systèmes avec les standards FIDO2, à la gestion des appareils personnels, et à la résilience des mécanismes en cas de perte d’un terminal.

La fin du mot de passe n’est pas encore totalement actée, mais l’initiative de Microsoft marque un jalon symbolique fort. Pour les professionnels de la cybersécurité, c’est l’opportunité de préparer une nouvelle ère d’authentification – plus simple pour l’utilisateur, mais exigeante en matière de déploiement sécurisé.

Pour en savoir plus

Optimisation des clés d’accès : les dernières mises à jour de Microsoft pour des connexions plus simples et plus sûres | Blog Sécurité Microsoft

Rejoignez-nous et adoptez les clés d’accès pour des connexions sécurisées et sans mot de passe. Découvrez notre engagement pour un avenir numérique plus sûr.

Clés d’accès – FIDO Alliance

Les prestataires de services de paiement et les banques font évoluer leurs services vers des paiements en ligne depuis des agences physiques. L’utilisation de Passkeys for Payments, avec les normes d’authentification ouvertes et évolutives de FIDO, offre un moyen plus rapide et plus simple de sécuriser les paiements en ligne.

La nouvelle fonctionnalité « sans mot de passe par défaut » de Microsoft est excellente, mais elle a un coût.

Microsoft affirme qu’il fait des connexions sans mot de passe le moyen par défaut pour se connecter à de nouveaux comptes, alors que l’entreprise contribue à une poussée à l’échelle du secteur pour s’éloigner des mots de passe et des problèmes de sécurité coûteux qu’ils ont créés pour les entreprises et leurs…

Microsoft définit tous les nouveaux comptes sans mot de passe par défaut

Microsoft a annoncé que tous les nouveaux comptes seraient désormais sans mot de passe par défaut afin d’améliorer leur sécurité. Microsoft rend désormais tous les nouveaux comptes sans mot de passe par défaut, renforçant ainsi la protection contre les attaques d’ingénierie sociale, le phishing, les attaques par force brute et le vol d’identifiants.

(Re)découvrez également:

Qu’est-ce qu’une clé de passe et comment fonctionne-t-elle?

L’émergence des clés de passe en 2023 représente une avancée majeure pour la sécurité en ligne. Ces clés offrent même une authentification plus sécurisée et une expérience utilisateur améliorée.

Apple s’active à s’affranchir des mots de passe avec ses Passkeys

La chasse à l’extinction des mots de passe continue chez les géants du web, comme Apple qui a confirmé son intention lors de sa dernière keynote

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.