Le nouveau traité mondial contre la cybercriminalité promet une coopération accrue, mais inquiète sur la surveillance étatique et les atteintes aux droits numériques.

En bref

- Plus de 70 pays ont signé la Convention contre la cybercriminalité, marquant une étape majeure pour faciliter l’échange de preuves électroniques et les enquêtes transfrontalières.

- Le texte élargit la définition des infractions liées aux technologies, incluant des activités comme la recherche en sécurité, la dissidence ou la dénonciation publique, ce qui alarme des organisations de défense des libertés.

- Des groupes de défense des droits numériques craignent que certains États utilisent ce cadre pour accroître la surveillance, limiter la liberté d’expression ou cibler des utilisateurs sans garanties suffisantes.

- Plusieurs pays, dont les États-Unis, le Canada et la Nouvelle-Zélande, n’ont pas signé le traité, relevant des préoccupations concernant l’absence de protections solides pour les droits humains.

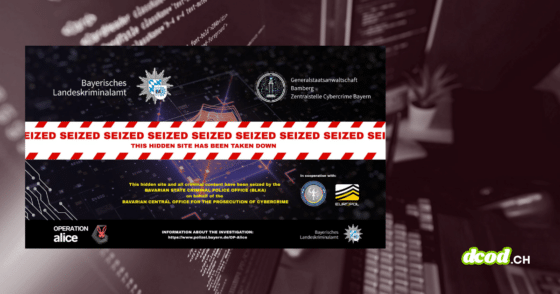

La signature de la Convention contre la cybercriminalité marque une étape importante dans la gouvernance numérique mondiale. Plus de 70 pays ont accepté de coopérer davantage pour enquêter sur les crimes commis par l’intermédiaire de systèmes informatiques, dans un contexte où les attaques, fraudes, infiltrations et vols de données dépassent très largement les frontières nationales. L’initiative répond à un besoin réel : la difficulté croissante pour les autorités de rassembler des preuves numériques dispersées entre juridictions hétérogènes et infrastructures globalisées. Cependant, derrière la nécessité de renforcer l’action collective, des lignes de fracture nettes apparaissent concernant la portée et les implications du texte.

Une ambition de coopération internationale face à une menace mondiale

Le traité vise à structurer la coopération transfrontalière dans la lutte contre les crimes commis avec des technologies de l’information. Selon un article de Dark Reading, la Convention prévoit que les pays signataires s’entraideront dans l’enquête et la poursuite de toute infraction qualifiée de « grave » dans leur système juridique, dès lors qu’elle est facilitée par des outils numériques.

Cette notion de gravité repose sur les peines encourues, souvent un seuil d’emprisonnement d’au moins quatre ans. Elle inclut donc des actes comme l’intrusion dans des systèmes, l’extorsion ou la diffusion de contenus illégaux. L’accord entend également faciliter l’échange de preuves électroniques, souvent stockées sur des serveurs hébergés dans d’autres juridictions.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour plusieurs gouvernements, notamment ceux confrontés à des groupes criminels opérant depuis l’étranger ou se dissimulant derrière des réseaux privés virtuels, ces dispositions représentent un progrès significatif. Le partage de données en temps réel peut accélérer les enquêtes, réduire les zones grises juridiques et renforcer l’efficacité des poursuites.

La Convention comporte aussi un volet de soutien aux pays disposant de capacités techniques limitées, avec des mécanismes d’assistance et de renforcement opérationnel. Dans un paysage de cybermenaces où les pays les mieux préparés comme les plus vulnérables peuvent être pris pour cibles, cette dimension de solidarité est loin d’être négligeable.

Des inquiétudes persistantes sur la surveillance et les libertés individuelles

Si l’objectif affiché semble consensuel, l’étendue du champ d’application interroge de nombreuses organisations. La Convention autorise des dispositifs d’enquête intrusifs, tels que la surveillance en temps réel ou la saisie de systèmes, sans toujours exiger de garanties claires sur la proportionnalité ou la supervision indépendante.

Les organisations de défense des droits numériques redoutent que ces dispositions puissent être employées à des fins de contrôle politique plutôt qu’à la lutte contre la criminalité. Le risque est amplifié par le fait que certains pays signataires disposent déjà de lois permettant une surveillance étendue, voire punitive.

Les préoccupations touchent également les professionnels de la cybersécurité. L’absence de protection explicite pour la recherche en sécurité et les tests d’intrusion signifie que des activités légitimes, visant à identifier des vulnérabilités pour renforcer la sécurité, pourraient être criminalisées. Dans les environnements où la frontière entre activité légale et illégale dépend de l’interprétation des autorités, ce manque de clarté crée une incertitude opérationnelle.

La position des États-Unis, ainsi que celle d’autres pays ayant choisi de ne pas signer la Convention à ce stade, s’explique en partie par ces craintes. Le refus reflète une volonté de garantir que les engagements internationaux n’ouvrent pas la voie à des abus ciblant la dissidence, le journalisme d’investigation ou la protection des sources.

Entre promesse de coordination globale et risques de dérives autoritaires

Un article de The Register rappelle que le traité pousse à la ratification nationale, étape indispensable pour son entrée en vigueur. Ce processus sera déterminant : chaque pays adaptera l’accord à son propre cadre juridique, avec des protections et équilibres très variables.

Dans les États dotés d’un système judiciaire indépendant, l’application du traité pourrait améliorer la capacité à répondre à des cyberattaques complexes, notamment lorsque les victimes, les auteurs et les infrastructures sont dispersés globalement. À l’inverse, dans les contextes où la surveillance est déjà étendue, l’accord pourrait offrir un nouvel instrument pour restreindre l’expression publique ou criminaliser des comportements légitimes.

La mise en œuvre dépendra donc largement de la transparence, de la supervision et de la capacité des acteurs publics et privés à résister aux demandes abusives. Les entreprises, notamment celles opérant des infrastructures cloud globales, pourraient être sollicitées davantage pour fournir des données, souvent sans recours clair en cas d’abus.

Cette situation place également les équipes internes de cybersécurité dans une position stratégique : comprendre les obligations juridiques, anticiper les implications sur la gestion des logs, la conservation de données ou la réponse aux demandes d’accès devient un enjeu organisationnel majeur.

L’avenir de ce traité dépendra de l’équilibre entre efficacité contre la cybercriminalité et préservation des libertés fondamentales. La question centrale demeure celle-ci : comment coopérer sans ouvrir la voie à des usages détournés ou disproportionnés.

Pour en savoir plus

Soixante-cinq pays signent le 1er traité de l’ONU pour lutter contre la cybercriminalité

Soixante-cinq pays ont signé à Hanoï un traité historique des Nations Unies visant à lutter contre la cybercriminalité – une initiative que le Secrétaire général António Guterres a saluée comme une étape historique vers un monde numérique plus sûr. |

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.