TL;DR : L’essentiel

- Les attaques ClickFix utilisent des faux messages d’erreur, de faux CAPTCHA ou des pages imitant des services connus pour inciter les victimes à copier et exécuter une commande.

- La technique contourne de nombreuses protections, car l’exécution provient directement de l’utilisateur, rendant les contrôles automatisés moins efficaces.

- Les campagnes s’appuient sur des emails, du malvertising, des pages compromises ou des faux sites légitimes pour conduire vers une page leurre.

- Les charges utiles observées incluent des stealer, des RAT, des loaders ou des rootkits, et ciblent autant Windows que macOS.

L’essor de ClickFix illustre une tendance croissante : déplacer la charge d’exécution vers la victime elle-même. Les campagnes voient affluer des messages, des pages web et des leurres de plus en plus soignés, au point d’effacer les repères habituels des utilisateurs entraînés à repérer les liens suspects ou les pièces jointes malveillantes.

Les trois analyses principales référencée dans cette article — celle publiée par Ars Technica, celle du blog sécurité de Microsoft, et celle détaillée par Proofpoint — dépeignent parfaitement une mécanique simple mais redoutable, exploitant la confiance, l’habitude et l’envie de “résoudre le problème soi-même”. Au fil des campagnes, les leurres se professionnalisent, les instructions se simplifient et les charges utiles gagnent en diversité, dessinant un paysage où une seule ligne de commande suffit à compromettre durablement un système.

Comment ClickFix détourne les réflexes numériques pour installer du code malveillant

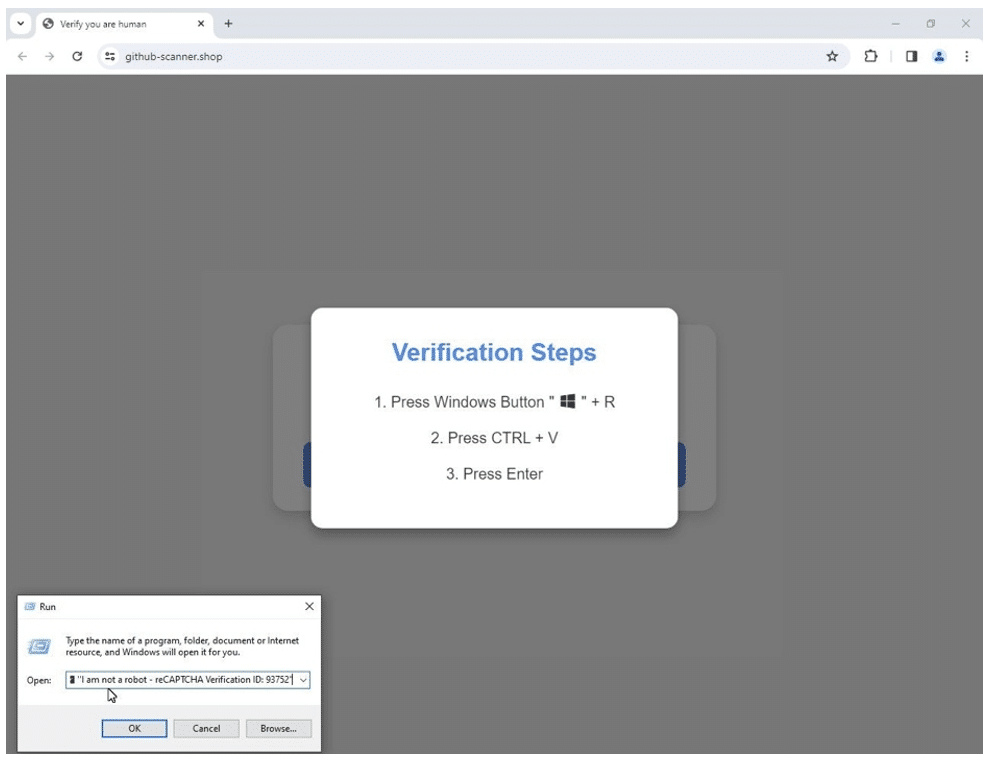

ClickFix s’appuie sur une idée déroutante : amener l’utilisateur à copier et coller un texte dans un terminal ou la boîte de dialogue Windows Run. Là où d’autres attaques tentent de contourner les défenses pour exécuter du code, ClickFix inverse la logique et amène la victime à se l’infliger à elle-même. Les extraits d’Ars Technica décrivent parfaitement la simplicité du geste : une page en apparence légitime — faux CAPTCHA Cloudflare, page imitant un service connu, message d’erreur crédible — demande à la victime de copier un bloc de texte et de l’exécuter dans un terminal. Une seule ligne enclenche alors une chaîne complète : connexion vers un serveur contrôlé, téléchargement d’un script et installation automatique du malware, sans alerte visible.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Cette approche contourne nombre de protections. Les solutions de sécurité sont habituées à bloquer des fichiers exécutables suspects, des scripts téléchargés automatiquement ou des processus anormaux. Ici, pas d’exécutable déposé au moment du clic : l’utilisateur exécute lui-même un texte qui invoque les binaires natifs de l’OS. Microsoft rappelle que beaucoup de charges utiles reposent sur les LOLBins, ces outils intégrés au système capables de télécharger, décompresser ou exécuter du code sans qu’un fichier malveillant soit déposé. PowerShell, rundll32, regasm ou mshta deviennent des vecteurs parfaits : banals, attendus, rarement bloqués.

Les campagnes identifiées montrent que les attaquants adaptent leurs portes d’entrée. Les messages imitant des hôtels ayant une réservation légitime représentent un levier puissant, car ils jouent sur la confiance et l’urgence. Les fausses notifications d’administrations, les faux messages de services techniques, les redirections depuis des sites piratés ou les fausses pages de streaming démontrent un éventail d’astuces destiné à toucher un public large. Les messages WhatsApp, le malvertising ou la présence en haut des résultats de moteurs de recherche ajoutent encore de la diversité aux vecteurs.

Le mécanisme d’obfuscation s’affine aussi. Microsoft détaille des commandes chiffrées, découpées, encodées ou réassemblées dynamiquement. Certaines campagnes ajoutent des couches intermédiaires : un script en appelle un autre, lequel en télécharge un troisième, permettant d’échapper à de nombreux contrôles. L’utilisation de champs masqués, d’iframes invisibles et de scripts qui copient automatiquement le texte dans le presse-papiers renforce la mécanique de tromperie. La victime ne voit que la surface : un message l’invitant à “vérifier qu’elle n’est pas un robot” ou à “corriger une erreur“.

Les charges utiles évoquées couvrent un spectre large : stealer (Shamos, Lumma Stealer), RAT (NetSupport, AsyncRAT, SectopRAT), loaders (Latrodectus, MintsLoader) ou même rootkits, capables d’assurer une persistance profonde. Ces outils permettent d’exfiltrer des informations, d’étendre la compromission ou de maintenir un accès discret. Les campagnes documentées montrent un mélange de sophistication technique et d’ingénierie sociale avancée, redéfinissant la notion même de “piège numérique“.

Une chaîne d’infection structurée, industrialisée et désormais multi-OS

ClickFix n’est pas un ensemble d’attaques isolées, mais une technique industrialisée. La mécanique entière s’apparente à une chaîne de production, avec des kits prêts à l’emploi vendus sur des forums criminels. Les analyses indiquent que ces kits proposent des pages simulant des erreurs, des CAPTCHA, des mises à jour ou des interfaces d’outils connus. Les attaquants peuvent sélectionner le visuel, la langue et le type de commande générée.

Les campagnes deviennent alors faciles à reproduire. Les kits promettent même des capacités de contournement de protections, annonçant des bypass pour SmartScreen ou pour certains antivirus. Cette industrialisation explique l’explosion du volume de campagnes détectées : des milliers d’équipements touchés chaque mois, avec parfois des charges utiles différentes mais une même mécanique initiale.

Cette automatisation s’accompagne d’une diversification des cibles. Là où certaines campagnes visaient les particuliers ou les petites entreprises, d’autres touchent désormais des organisations gouvernementales, financières ou éducatives. Les analyses de Microsoft évoquent des campagnes actives au sein de multiples pays européens et américains, utilisant des mécanismes complexes de redirection, parfois basés sur des sites compromis via des vulnérabilités WordPress.

La version macOS de ClickFix marque un tournant. Une campagne récente imite une vérification de service, copie un script dans le presse-papiers, puis demande à l’utilisateur macOS d’exécuter une commande qui, cette fois, demande explicitement un mot de passe. Le script collecte alors le mot de passe, l’utilise pour contourner les protections du système et télécharge une variante d’AMOS, un stealer spécialisé. L’attaque prend soin d’afficher des instructions Windows à un utilisateur macOS, ce qui montre que les opérateurs cherchent d’abord à inciter à l’action, même au prix d’un décalage technique apparent.

Le malvertising joue également un rôle dans la propagation. Des publicités à forte visibilité, affichées en bas de pages de grands sites, redirigent vers des lures ClickFix très soignés, poussant des centaines de milliers de visiteurs à interagir. La campagne utilisant ChatGPT comme prétexte illustre un point important : les leurres sont choisis pour paraître crédibles et populaires. Une page invitant à “rejoindre une communauté” ou à “activer un module” devient un vecteur redoutablement efficace.

Cette variété rend la détection difficile. Les protections classiques contre les pièces jointes malveillantes ou les macros deviennent moins pertinentes, car la charge malveillante n’apparaît que lorsque l’utilisateur exécute lui-même un texte généré dynamiquement. L’analyse de Microsoft montre que la détection repose alors davantage sur l’observation des commandes, l’analyse des scripts, la surveillance des domaines de commande et contrôle, et l’inspection du comportement des LOLBins.

Entre sophistication technique et manipulation comportementale : une menace façonnée pour durer

ClickFix met en évidence une réalité déjà perceptible dans de nombreuses attaques : les utilisateurs deviennent la surface d’attaque principale. Les campagnes misent sur la psychologie plutôt que sur l’exploitation de vulnérabilités logicielles. Les extraits de Proofpoint insistent sur ce point : le succès repose sur la capacité à manipuler les réflexes profonds. Offrir à la victime un problème et un faux sentiment de solution crée un cycle de confiance immédiat. La victime croit régler une erreur, valider une identité ou activer un module, sans imaginer qu’elle exécute une commande malveillante.

Ce modèle persiste parce qu’il contourne les progrès de défense. Les macros bloquées, les filtres antispam renforcés, les contrôles sur les pièces jointes ou les signatures numériques rendent les méthodes traditionnelles moins efficaces. Les opérateurs ClickFix s’adaptent en alignant leurs campagnes sur les comportements courants : cliquer, copier, coller, vérifier, réparer. L’approche tire parti de mécanismes cognitifs familiers, tout en évitant les signaux d’alerte classiques.

L’analyse comportementale s’avère alors essentielle. Les techniques d’obfuscation décrites, la fragmentation des scripts, l’utilisation détournée des outils natifs, les éléments masqués dans les pages web ou les icônes trompeuses montrent une capacité à détourner des usages légitimes.

Pour approfondir le sujet

Semaine 8 : Les dessous de la méthode « ClickFix »

24.02.2026 – L’OFCS observe actuellement une hausse des annonces en lien avec la méthode "ClickFix". Cette arnaque fait croire aux internautes qu’ils rencontrent des problèmes techniques et les incite à insérer et à exécuter eux-mêmes un code malveillant dans la… Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.