La Chine accuse les États-Unis d’un hack de 127 000 Bitcoins

La Chine accuse les États-Unis d'un hack de 127 000 BTC, soit 13 milliards de dollars. Le rôle d'une organisation étatique est évoqué.

iPhone perdu : attention aux faux SMS prétendant l’avoir retrouvé

Des escrocs exploitent la perte d'iPhones en envoyant de faux SMS promettant leur localisation. Soyez vigilants face à ces tentatives d'hameçonnage visant à voler vos…

Google Find Hub détourné pour effacer des données volées sur Android

Des hackers nord-coréens utilisent Google Find Hub pour effacer des appareils Android compromis, supprimant des données volées et entravant les analyses.

95 GB divulgués exposant des opérations chinoises d’espionnage dans 20 pays

Une intrusion chez Knownsec révèle 95 GB de données sur des cyber-armes et des opérations d’espionnage étendues, touchant plus de 20 États.

Les dernières cyberattaques – 18 nov 2025

Découvrez les principales cyberattaques repérées cette semaine du 18 novembre 2025

Une attaque réellement automatisée à 90 % par l’IA d’Anthropic ?

Des hackers chinois auraient utilisé l'IA d'Anthropic pour automatiser des cyberattaques, suscitant des doutes et des controverses.

Logitech confirme une cyberattaque de Clop avec vol de données

Logitech, géant des accessoires, confirme une attaque de Clop ayant conduit à un vol de données via une faille d’un fournisseur tiers.

Ransomware Kraken : un encryptage modulé selon la puissance des systèmes

Le ransomware Kraken cible les systèmes Windows, Linux et VMware ESXi, optimisant l'encryptage pour maximiser l'impact sans surcharger les machines infectées.

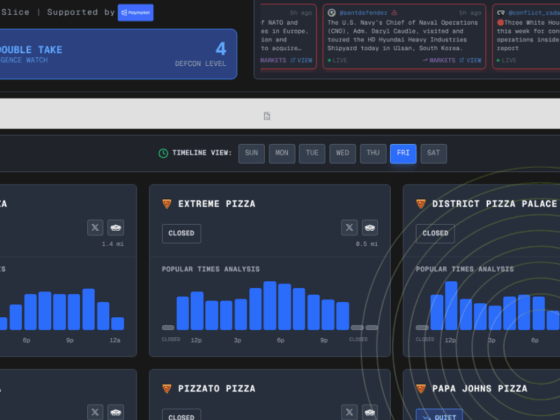

Pentagon Pizza Meter : quand les livraisons de pizzas trahissent les opérations du Pentagone

Quand les commandes de pizzas explosent autour du Pentagone, certains y voient un signal faible d’opérations militaires en préparation, entre folklore géopolitique et véritable indicateur d’activité sensible.

SMS‑blasters : comment ces dispositifs alimentent le smishing moderne

Des appareils simulant des antennes 2G permettent d’envoyer du smishing instantané à grande échelle, en contournant toutes les protections mises en place par les opérateurs.