Navigateur Comet : une API cachée permet l’exécution de malwares

Une API cachée dans le navigateur Comet permet l'installation de malwares, compromettant la sécurité des appareils et facilitant le contrôle total par les attaquants.

WhatsApp : une faille a exposé 3,5 milliards de comptes

Une vulnérabilité WhatsApp a permis la collecte de 3,5 milliards de comptes. Meta a patché cette faille, lui permettant de renforcer sa sécurité.

Les vulnérabilités à suivre – 24 nov 2025

Découvrez les principales vulnérabilités critiques à suivre cette semaine du 24 novembre 2025

Sécurité IA : OpenAI dévoile un modèle transparent pour sécuriser l’IA

OpenAI teste une architecture neuronale simplifiée pour percer l'opacité des intelligences artificielles et garantir leur fiabilité dans les secteurs sensibles.

Sécurité quantique : l’Allemagne blinde ses cartes d’identité pour 2030

Face à la menace quantique, l’Allemagne valide une première mondiale pour blinder nos cartes d’identité avant que le chiffrement actuel ne cède.

Whisper Leak révèle les limites du chiffrement face aux métadonnées

Whisper Leak montre comment l’analyse du trafic des LLM suffit à dévoiler un sujet sensible malgré un chiffrement intact.

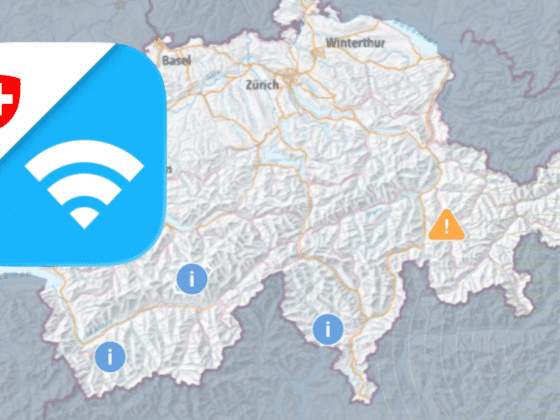

Les alertes cyber arrivent sur Alertswiss

Les alertes de cybersécurité rejoignent Alertswiss afin de prévenir plus vite les citoyens et les aider à réagir face aux menaces numériques.

Les vulnérabilités à suivre – 17 nov 2025

Découvrez les principales vulnérabilités critiques à suivre cette semaine du 17 novembre 2025

Bus Yutong : des failles permettent un arrêt à distance depuis l’étranger

Les autorités norvégiennes découvrent des failles dans les bus Yutong. Ces failles permettent l'arrêt à distance, suscitant l'inquiétude sur les dépendances technologiques.

LANDFALL : un spyware Android et une faille zero-click Samsung

Le spyware LANDFALL exploite une faille zero-day Samsung (CVE-2025-21042) pour s'infiltrer sans clic. CISA l'ajoute à son catalogue de vulnérabilités.