Posts by tag

Etats-Unis

44 posts

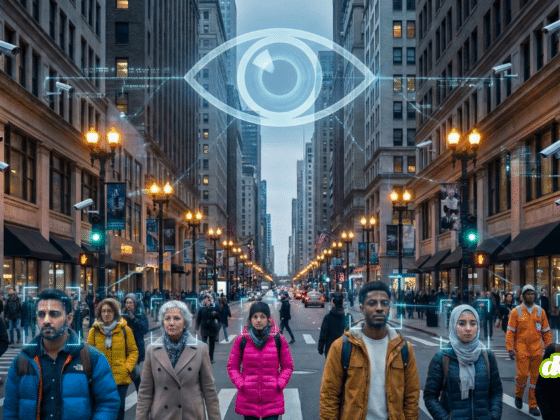

Surveillance aux USA : l’IA et l’ICE remodèlent la sphère privée

De GeoSpy à l'ICE, une surveillance systémique s'installe aux USA. L'intelligence artificielle et l'État érodent désormais les recoins de la vie privée.

Cyber Trust Mark : la certification IoT américaine à l’arrêt

Privé d'administrateur, le label Cyber Trust Mark est paralysé. Analyse de ce coup d'arrêt pour la sécurité des objets connectés aux États-Unis.

Kia Boyz : la faille USB qui force Hyundai et Kia à dépenser 500 M$

Popularisée par les Kia Boyz, une faille de démarrage via USB pousse Hyundai et Kia à financer pour 500 M$ réparations et indemnisations massives.

Les conducteurs américains sous haute surveillance

La surveillance routière aux États-Unis prend une nouvelle ampleur, touchant des millions de conducteurs via des technologies avancées.

La Chine accuse les États-Unis d’un hack de 127 000 Bitcoins

La Chine accuse les États-Unis d'un hack de 127 000 BTC, soit 13 milliards de dollars. Le rôle d'une organisation étatique est évoqué.

Apple et WhatsApp s’engagent contre les spywares aux États-Unis

Apple et WhatsApp promettent d'avertir les utilisateurs ciblés par des logiciels espions, alors que deux fabricants de spyware cherchent à pénétrer le marché américain.

Arnaques SMS aux USA : plus de 1 milliard $ volés par des gangs chinois

Des SMS frauduleux exploitent des fermes de SIM et du phishing et plus de 1 milliard $ auraient été détournés vers des réseaux criminels chinois en trois ans.

Caméras Flock : la surveillance automatisée des Américains inquiète le Congrès

Les agences fédérales accèdent aux caméras Flock, suscitant des inquiétudes quant à la surveillance généralisée et à la protection des droits civils aux États-Unis.

Les actualités cybersécurité du 12 oct 2025

Découvrez les actualités cybersécurité les plus intéressantes de la semaine du 12 octobre 2025

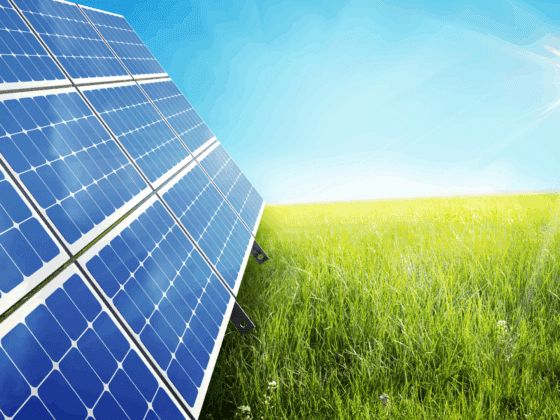

Radios cachées : alerte sur les infrastructures solaires routières US

Des radios dissimulées dans des équipements solaires routiers inquiètent les autorités américaines, qui redoutent des sabotages ou fuites de données critiques.