Aux États-Unis, 83 000 caméras mobilisées pour traquer une Texane ayant avorté : l’EFF dénonce un grave abus de la surveillance numérique.

L’actualité récente, relayée notamment par l’Electronic Frontier Foundation (EFF), a mis en lumière une dérive particulièrement préoccupante de la surveillance numérique. Un cas singulier, impliquant un officier de police au Texas, a révélé comment des infrastructures de collecte de données, initialement destinées à des fins de sécurité publique, peuvent être détournées pour des enquêtes d’une nature très différente et potentiellement liberticide. Il n’est guère surprenant que les défenseurs de la sphère privée se révoltent face à de tels abus, ce qui souligne l’absolue nécessité de trouver le juste équilibre entre surveillance et confidentialité, en particulier en regard de la gravité du crime reproché. La suite de cet article explore plus en détail cette dérive.

L’incident alarmant et la portée de la surveillance

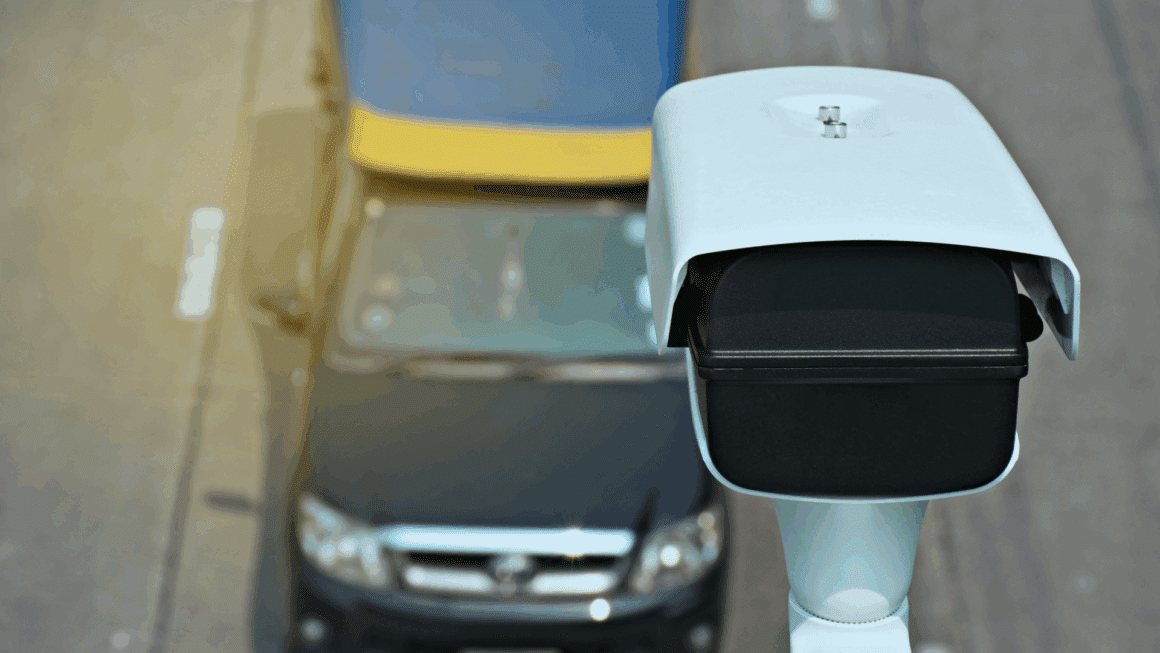

Au cœur de cette affaire se trouve la traque d’une femme soupçonnée d’avoir eu recours à une interruption volontaire de grossesse auto-administrée. Un shérif texan a utilisé la technologie des lecteurs automatiques de plaques d’immatriculation (ALPR) pour rechercher cette femme à l’échelle nationale. Cette opération s’est étendue sur plus de 83 000 caméras ALPR, couvrant un réseau de 6 809 systèmes gérés par la société Flock Safety.

Le motif explicite de la recherche, tel qu’il figurait dans les registres, était clair et sans équivoque : « a eu un avortement, recherche de femme ». Ce déploiement de ressources pour une telle cause est d’autant plus choquant qu’il a ciblé des États où l’accès à l’avortement est légal et protégé en tant que droit fondamental, comme Washington et l’Illinois, contrastant fortement avec l’interdiction quasi totale en vigueur au Texas suite à la décision Dobbs v. Jackson Women’s Health Organization de la Cour Suprême en 2022.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les lecteurs automatiques de plaques d’immatriculation (ALPR) : une dérive technologique

Les systèmes ALPR sont conçus pour scanner les plaques d’immatriculation, enregistrer l’heure et la localisation, et ainsi constituer un profil détaillé des déplacements des individus. Initialement commercialisés comme des outils efficaces pour retrouver des véhicules volés ou des personnes disparues, leur utilisation s’est dangereusement étendue.

La technologie ALPR permet également de rechercher un véhicule en fonction de ses attributs (couleur, marque, modèle), même sans connaître le numéro de plaque. Cette capacité, combinée à la possibilité de créer des « listes rouges » de plaques d’immatriculation pour un suivi en temps réel, transforme ces systèmes en instruments de surveillance de masse, bien au-delà de leur objectif initial.

Partage de données et enjeux transfrontaliers

Un aspect de cette dérive est la facilité avec laquelle les agences partagent ces données, souvent avec peu de supervision ou de restrictions. L’Electronic Frontier Foundation (EFF) a longuement alerté sur ces dangers, soulignant que de nombreuses agences partagent librement les données à travers le pays. Cette pratique rend d’autant plus difficile la protection des libertés individuelles.

Une enquête menée par l’EFF en 2023 a révélé que de nombreux départements de police californiens partageaient des profils de conduite détaillés de leurs résidents avec des agences d’autres États, malgré les lois californiennes l’interdisant explicitement. Bien que des efforts aient été couronnés de succès pour stopper ces partages avec les États anti-avortement, cet exemple concret démontre comment les données collectées dans des États « sûrs » peuvent néanmoins être exploitées pour des poursuites ailleurs.

Implications pour la cybersécurité et les libertés individuelles

Ce cas met en lumière l’érosion de notion de sphère privée. L’utilisation d’une simple mention d’ « enquête » comme raison générique pour une recherche de plaque d’immatriculation soulève des inquiétudes, car elle pourrait dissimuler des objectifs plus spécifiques, comme la traque de personnes pour des motifs non légitimes.

La menace est aggravée par la manière dont les enquêtes peuvent débuter : des signalements effectués par des connaissances (amis, parents, partenaires intimes) peuvent rapidement dégénérer en chasse à l’homme nationale grâce à la technologie ALPR. Des groupes anti-avortement documentent déjà les plaques des visiteurs de cliniques, des données qui pourraient être facilement recoupées avec les bases de données ALPR.

Pour en savoir plus

Un policier du Texas a fouillé les caméras de plaques d’immatriculation à l’échelle nationale à la recherche d’une femme ayant subi un avortement.

Le shérif a déclaré que la femme s’était auto-administrée l’avortement et que sa famille, inquiète pour sa sécurité, avait donc procédé à des fouilles à l’aide des caméras de Flock. Les experts s’inquiètent toujours qu’un policier puisse fouiller les caméras dans un État où l’avortement est illégal…

(Re)découvrez également:

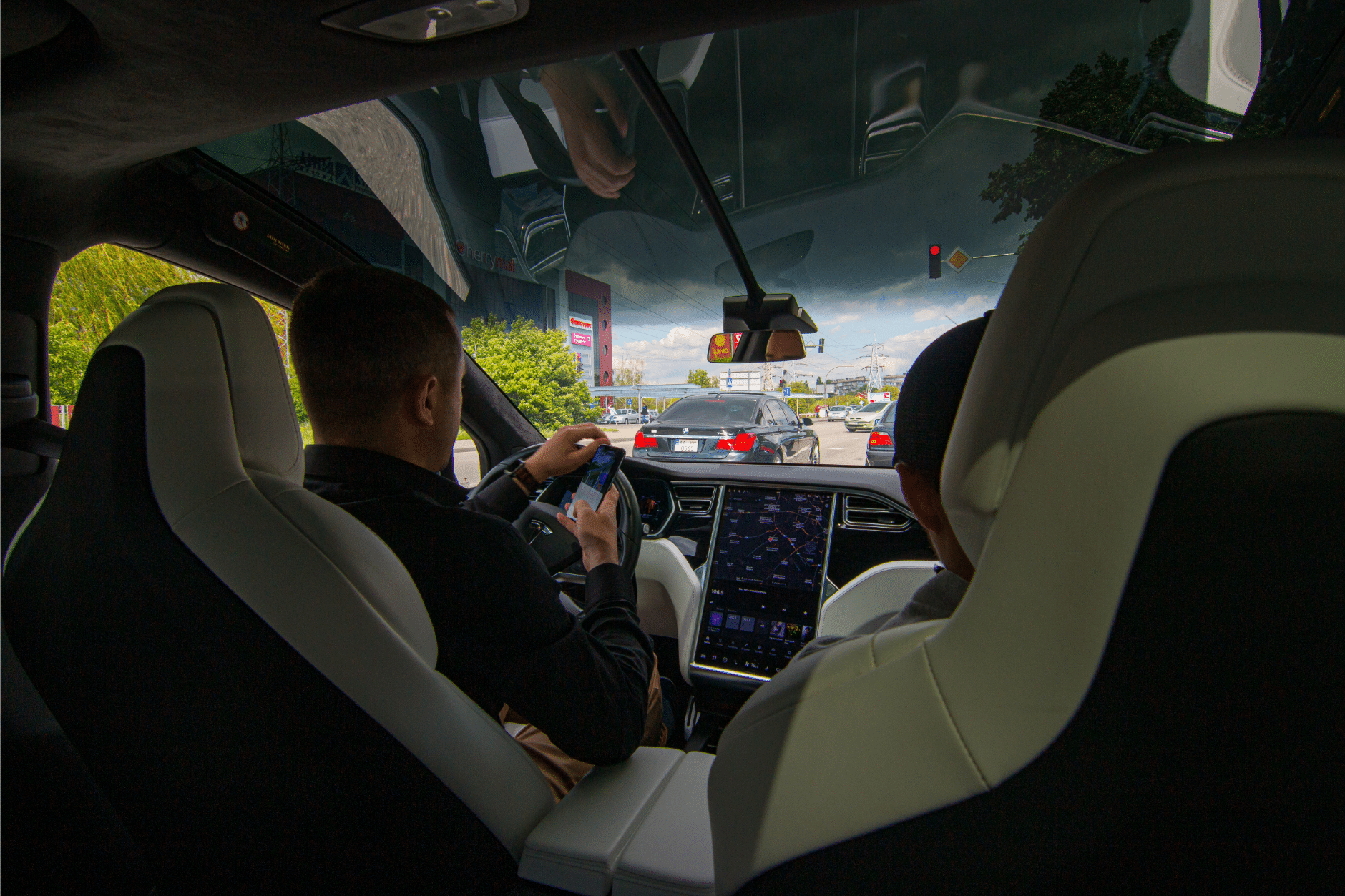

Des employés de Tesla partagent des vidéos de caméras embarquées

Scandale chez Tesla : des employés partagent des vidéos prises par les caméras embarquées des véhicules

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.