Posts by tag

infographie

19 posts

10 étapes pour la cybersécurité selon le NCSC anglais

Le centre national pour la cybersécurité anglais a publié cette infographie qui est plus que jamais d'actualité

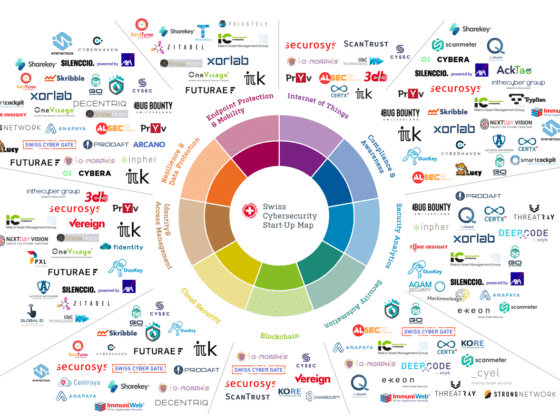

La nouvelle carte des startups suisses cybersécurité

La cybersécurité est heureusement très active en Suisse et à découvrir sur la dernière carte des startups suisse

La cybersécurité selon le #NIST #infographie

Une infographie trouvée sur LinkedIN et directement liée au cadre de cybersécurité du NIST

L’Internet des objets selon #OWASP #infographie

OWASP est actif dans le domaine de l'internet des objets avec aussi son top-10

Qu’est-ce qu’une bonne identification numérique? #infographie #McKinsey

Une infographie qui présente utilement l'importance d'une bonne identité numérique

Comment faire de la veille efficacement?

Un tour des outils et méthodes utilisés pour la veille sur le décodeur et pour rendre la vôtre plus efficace

Pourquoi la cyber-sécurité va mieux dans le monde #infographie

Les répondants à un récent sondage étaient optimistes quant à la cybersécurité au sein de leurs organisations

Les 3 intelligences nécessaires à la sécurité #infographie

Pour faire face à l'évolution des menaces de sécurité, il est nécessaire de dépenser de l'énergie dans de la bonne intelligence; une intelligence performante et adaptative.

Infographie : Près de 40% des victimes de ransomware paieraient les attaqueurs

Une récente étude de Trustlook montre que la plupart des internautes ignorent totalement la menace posée par les attaques de ransomware

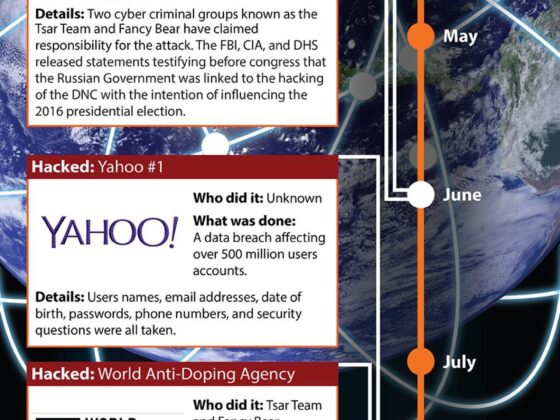

Infographie : 8 Cyber-attaques majeures de 2016

Voici un rappel de 8 cyber-attaques de 2016 pour raviver vos souvenirs