Qu’importe le sujet, il faut être clair : nous faisons tous de la veille. Pour notre vie privée ou professionnelle, la veille est essentielle car elle nous permet de maintenir à jour nos connaissances.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Au gré de nos lectures et balades sur le web, nous traversons des flux d’informations. Nous ne cessons alors de les filtrer automatiquement pour y extraire les données les plus intéressantes.

Le jeux consiste alors ensuite à organiser ces informations et les stocker au meilleur endroit pour être en mesure de les récupérer le bon moment où nous en aurons besoin.

A l’image de la pyramide du savoir, une bonne gestion de ces informations nous rapproche donc du savoir et de la sagesse.

Le principe est certes simple mais à l’heure d’internet, quelques astuces et outils peuvent vous aider à être plus efficace et mieux gérer votre risque d’infobésité.

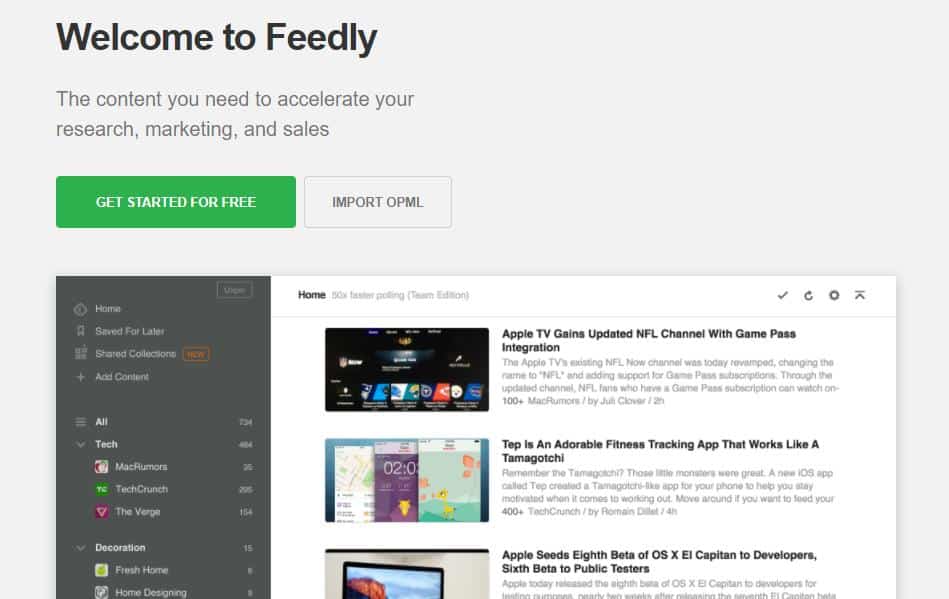

Feedly, un outil de veille efficace

Il y a bien sûr des plate-formes professionnelles de veille du type Digimind ou Ami Software par exemple mais aujourd’hui il est possible d’organiser efficacement sa veille sans gros investissement grâce à des services en ligne. Dans le cas du Décodeur, le moteur central de la veille est Feedly, une super application en ligne qui vous permet d’organiser vos flux (RSS) et distribuer vos informations.

Gratuit ou dans sa version Pro à un peu plus de 5CHF/mois, Feedly se révèle être un outil simple d’utilisation comme le présente cet exemple traitant justement de la veille sécurité:

Le processus de veille pour ce blog développé et amélioré au cours des années s’appuie sur d’autres outils comme le montre l’infographie suivante:

De la collecte complétée par l’intelligence humaine

La collecte des informations provient à plus de 90% du web. Feedly est donc l’outil principal. Il est complété par des nouvelles reçues via l’abonnement à des newsletters sur des sites dépourvus de flux RSS. Des lectures personnelles et des références captées sur les réseaux sociaux complètent ce tableau de veille. Aujourd’hui, Twitter est sous-utilisé pour cette veille mais ses listes peuvent se révéler un complément fort intéressant à exploiter.

Aujourd’hui, on parle beaucoup d’intelligence artificielle mais inutile de croire que quelques mots clés suffiront pour obtenir des résultats de veille parfaits; Il est nécessaire d’y inclure du jus de cervelle pour effectuer une sélection des informations les plus pertinentes. L’analyse du spécialiste est donc essentielle, ceci même si ces outils nous aident à être plus efficaces à l’image de la dernière fonctionnalité « mute » de Feedly qui permet de réduire le bruit inutile des flux.

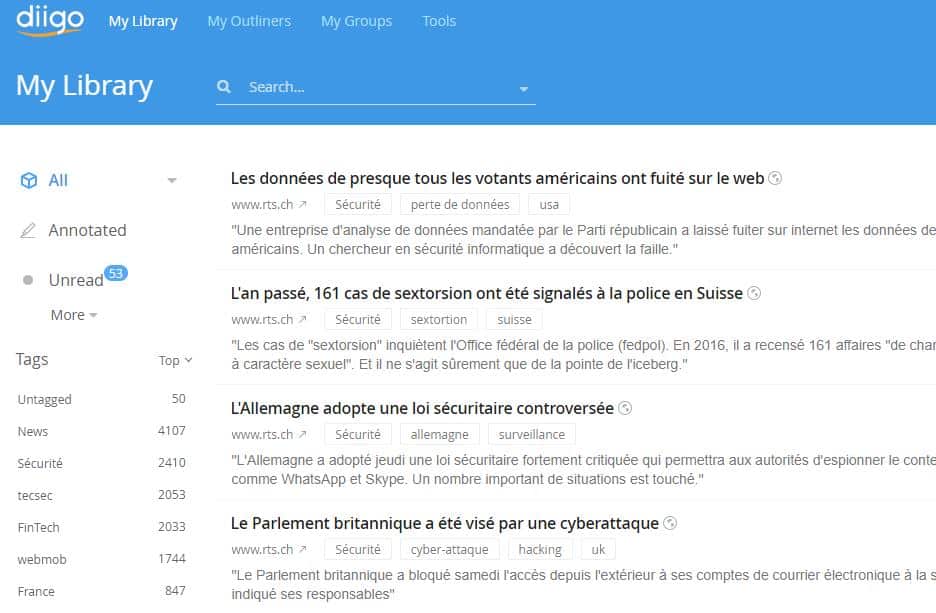

Une indexation pour une publication simplifiée sur le blog

Passée la sélection de l’article intéressant, Diigo apporte une fonctionnalité supplémentaire intéressante. Pour le processus de veille du Décodeur, Diigo permet bien sûr d’indexer et d’ajouter des mots clés. Il propose surtout la fonctionnalité Auto publish to blog qui prépare automatiquement une synthèse hebdomadaire prête à être publiée sur le blog WordPress du Décodeur.

Les informations indexées pour la veille du Décodeur sont disponibles ici en direct avant de se retrouver commentées dans les rapports de veille:

Outre le blog du décodeur, les informations les plus intéressantes sont également transmises sur mes pages des réseaux sociaux. Pour gérer le flux de ces publications sur Twitter, LinkedIn, Facebook, Pinterest, rien de mieux que l’outil en ligne Buffer qui diffuse les nouvelles selon la fréquence définie

Et pour finir le tour des outils, Mailchimp permet d’envoyer automatiquement les newsletters du Décodeur en fonction des articles publiés sur le blog

En résumé, Feedly, Diigo, Buffer et Mailchimp sont des super outils pour faciliter la veille. N’espérez néanmoins pas qu’ils vous réalisent seuls une veille de qualité d’un coup de clic. Après ces années de veille, mon expérience montre qu’il n’y a en fait qu’un élément essentiel pour réussir sa veille: la passion.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.

3 commentaires

Commentaires désactivés.