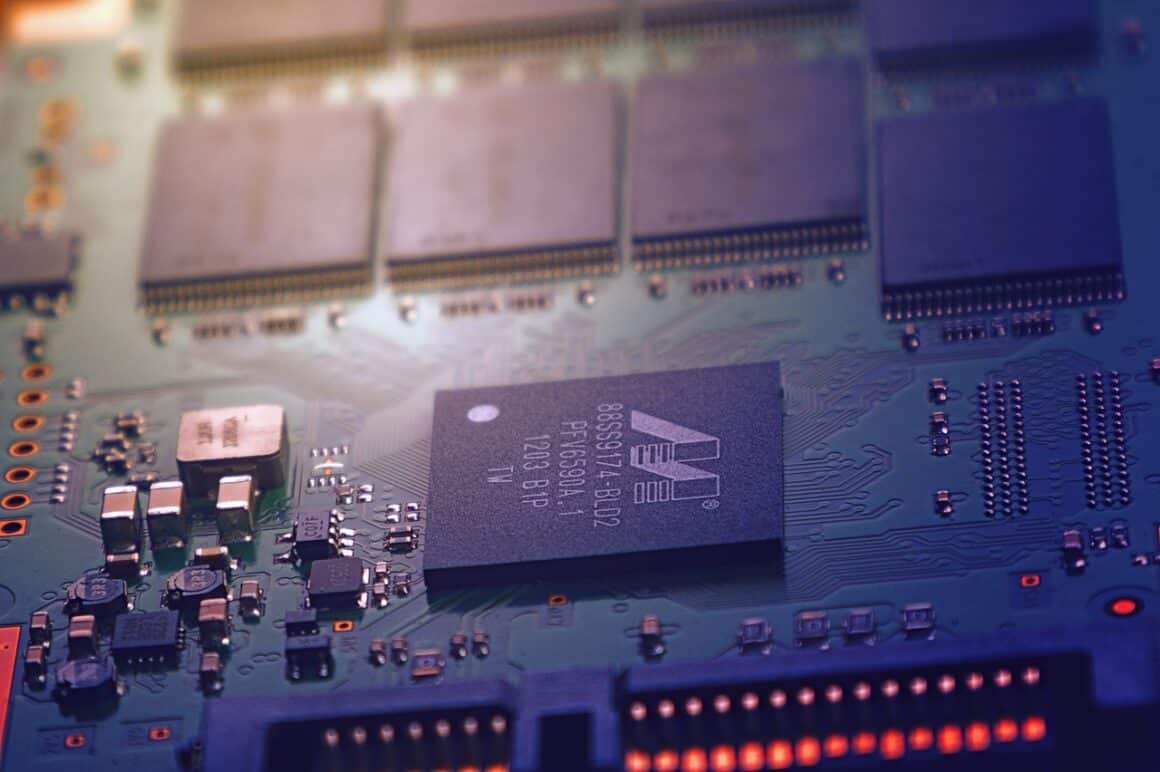

Les principales actualités de la semaine tournent autour de la Chine et la Russie. La première est soupçonnée d’avoir intégrer une puce, pas plus grande qu’un grain de riz, avec un porte dérobée sur les cartes mères de serveur. Les autorités chinoises auraient ainsi réussi à siphonner des secrets d’une trentaine d’entreprises américaines dont Amazon et Apple.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La deuxième, la Russie, quant à elle, est présumée coupable d’une série de piratages et d’interceptions en Suisse et aux Pays-Bas. Les espions russes auraient ainsi positionné un véhicule truffé d’équipements électroniques sur le parking d’un hôtel proche du siège de l’OIAC, l’Organisation pour l’interdiction des armes chimiques à La Haye, dans le but de pirater son système informatique. Une réunion du comité exécutif de l’Agence antidopage en aurait été également victime le 20 et le 22 septembre 2016 via le réseau wifi de deux hôtels lausannois, le Lausanne Palace et l’Alpha Palmiers.

Du côté des vols de données, il faut également noté l’avis envoyé la semaine dernière aux clients Apollo, un service d’agrégation de données et d’analyse destiné à des équipes de vente , et dans lequel elle révélait une violation de ses données subie au cours de l’été. Plus de 200 millions d’enregistrements de contacts, telles des emails, auraient été compromis à cette occasion.

Et voici toutes actualités intéressantes sélectionnées cette semaine :

Cyberattaques : la Russie dans le collimateur de l’Occident

Le GRU, le service des renseignements militaires russes, est pointé du doigt pour son implication présumée dans de nombreux dossiers à l’étranger.

Les Pays-Bas montrent les preuves de la présence d’espions russes en Suisse

Les Pays-Bas ont annoncé jeudi avoir expulsé quatre espions russes présumés, qu’ils soupçonnent d’avoir voulu pirater l’Organisation pour l’interdiction des armes chimiques (OIAC). Des agents russes qui ont transité par la Suisse.

Les Pays-Bas expulsent quatre Russes après une cyberattaque

Le Renseignement néerlandais a déjoué une opération russe visant en avril l’Organisation pour l’Interdiction des Armes chimiques (OIAC) basée à La Haye et expulsé quatre agents russes, a annoncé jeudi le ministre de la Défense Ank Bijleveld.

Comment, avec leur puce espionne, les Chinois auraient créé la backdoor idéale

L’implant matériel s’appuyait sur les puces BMC de la carte mère, un composant qui peut communiquer avec l’extérieur et qui dispose d’un accès privilégié à différentes parties du système.

A Recent Startup Breach Exposed Billions of Data Points

Sales intelligence firm Apollo left a « staggering amount » of data exposed online, including 125 million email addresses and nine billion data points.

North Korea’s APT38 hacking group behind bank heists of over $100 million

New FireEye report provides insight into North Korea’s financially-motivated hacking operations.

Apple confirms a limited Supermicro malware attack

Bloomberg reports that Supermicro servers were also affected by firmware and malware in addition to a chip attack.

Piratage : Facebook risque une amende de 1,60 milliard de dollars

Alors que le réseau social a été victime d’une faille affectant 50 millions d’utilisateurs, il se pourrait que l’Union européenne lui inflige une amende pouvant aller jusqu’à plus de 1,60 milliard de dollars.

La reconnaissance faciale débarque en Inde

Afin d’améliorer le traffic aérien, le gouvernement indien va installer progressivement la reconnaissance faciale dans les aéroports.

Il assassine sa belle fille et se fait coincer grâce au bracelet connecté de la jeune femme

Un homme de 90 ans a assassine sa belle fille à son domicile, mais les données cardiaques collectées par le bracelet Fitbit de cette dernière ont permis d’identifier le criminel.

iOS 12 : un hacker contourne l’écran de verrouillage de l’iPhone… en 37 étapes !

Il est possible d’accéder au carnet d’adresses, aux e-mails et aux photos d’un iPhone sous iOS 12 en s’appuyant sur l’assistant vocal Siri et la fonction d’accessibilité VoiceOver.

Sous pression aux Etats-Unis, le géant russe Kaspersky rebondit en Suisse

Suite à l’interdiction de ses anti-virus dans les administrations américaines, le leader russe en sécurité informatique Kaspersky prend un nouveau départ cette fin d’année en Suisse. L’entreprise a expliqué son choix à la RTS.

100,000 home routers recruited to spread Brazilian hacking scam

GhostDNS in the machine

https://hotforsecurity.bitdefender.com/blog/hacker-defacing-11000-us-websites-faces-10-years-behind-bars-20418.html

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.