Voici la sélection hebdomadaire des actualités cybersécurité à retenir : faits marquants, signaux faibles et tendances observées au fil de la semaine.

Faits marquants de la semaine

- Les autorités françaises ouvrent une enquête sur la prolifération de deepfakes sexuels non consentis générés par l’intelligence artificielle Grok sur X, des milliers d’images « déshabillant » femmes et adolescentes étant signalées comme contenus manifestement illégaux.

- Une société d’investigation blockchain relie des vols continus de cryptomonnaies à la compromission de LastPass en 2022, des coffres chiffrés étant décryptés des années plus tard puis les fonds blanchis via des plateformes d’échange russes.

- Le géant sud-coréen du e-commerce Coupang annonce un plan d’indemnisation de 1,17 milliard de dollars pour 33,7 millions de clients, après la fuite d’informations personnelles découverte le mois dernier.

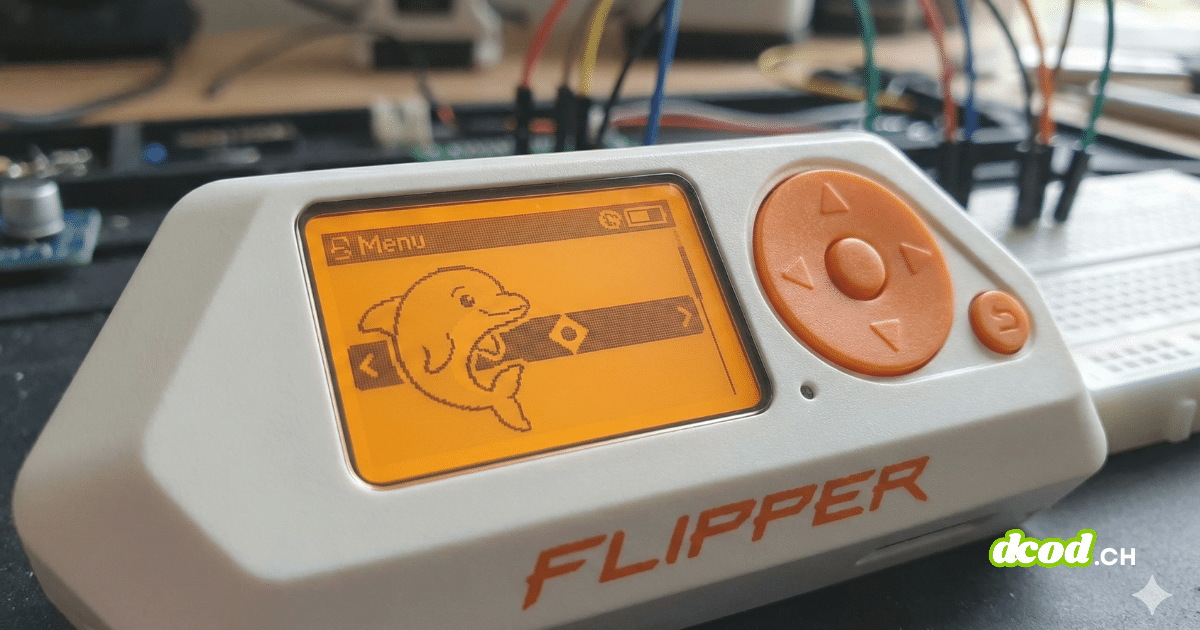

- Les organisateurs de la cérémonie d’investiture du maire de New York en 2026 publient une liste d’objets interdits incluant explicitement les appareils Flipper Zero et Raspberry Pi, ciblant des outils populaires de bidouille et de test électroniques.

La multiplication de deepfakes sexuels non consentis via Grok sur X, l’exploitation au long cours des coffres LastPass volés et le piratage de l’extension Chrome de Trust Wallet démontrent la persistance et l’impact des cyberattaques. Les fuites massives de données, comme chez Coupang, se traduisent désormais par des indemnisations en milliards. A noter encore cette semaine, l’attribution d’une haute distinction à un responsable de la lutte contre LockBit. En parallèle, les décisions judiciaires sur les mandats de recherche inversés Google, la quête d’un cloud souverain par Airbus et les nouvelles obligations de liaison SIM pour WhatsApp, Telegram et Snapchat en Inde redessinent les lignes entre sécurité, vie privée et souveraineté technologique.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 10 actualités à retenir cette semaine

La France va enquêter sur les deepfakes de femmes dénudées diffusés par Grok.

PARIS — Les autorités françaises vont enquêter sur la prolifération de deepfakes à caractère sexuel explicite générés par la plateforme d'intelligence artificielle Grok sur X, a indiqué le parquet de Paris à POLITICO… Lire la suite

Des attaques de vol de cryptomonnaies ont été attribuées à une faille de sécurité chez LastPass datant de 2022.

La société d'investigation blockchain TRM Labs affirme que les vols de cryptomonnaies en cours remontent à la faille de sécurité de LastPass en 2022. Les attaquants vident les portefeuilles des années après le vol des coffres-forts chiffrés… Lire la suite

Les sauvegardes volées de LastPass permettent le vol de cryptomonnaies jusqu'en 2025.

Les sauvegardes de coffres-forts volées lors du piratage de LastPass en 2022 sont toujours déchiffrées, permettant aux attaquants de voler des cryptomonnaies jusqu'en 2025. La société d'analyse blockchain TRM Labs avertit que les sauvegardes de coffres-forts chiffrés… Lire la suite

Coupang va répartir 1,17 milliard de dollars entre 33,7 millions de victimes de fuites de données.

Coupang, le plus grand détaillant de Corée du Sud, a annoncé une indemnisation totale de 1,17 milliard de dollars (1 685 milliards de wons) pour les 33,7 millions de clients dont les informations ont été exposées lors de… Lire la suite

L'investiture du maire de New York interdit les appareils Flipper Zero et Raspberry Pi.

La ville de New York, en vue de son investiture en 2026 en tant que maire de Zohran Mamdani, a publié une liste d'objets interdits pour l'événement, proscrivant notamment les appareils Flipper Zero et Raspberry Pi. […] Lire la suite

L'architecte du système LockBit reçoit un prix du Nouvel An du roi Charles.

Gavin Webb a orchestré l'opération Cronos, qui a permis de mener à bien cette opération de perturbation contre Lockbit. Un haut responsable de la lutte contre la criminalité britannique a reçu l'une des plus hautes distinctions du pays… Lire la suite

Une extension Chrome piratée pour Trust Wallet a permis de détourner 8,5 millions de dollars via une attaque contre la chaîne d'approvisionnement de Shai-Hulud.

Trust Wallet a révélé mardi que la deuxième vague de l'attaque de la chaîne d'approvisionnement Shai-Hulud (alias Sha1-Hulud) survenue en novembre 2025 était probablement à l'origine du piratage de son extension Google Chrome, entraînant le vol d'environ… Lire la suite

Aux Etats-Unis, la police peut maintenant fouiller dans les recherches Google

La Cour suprême de Pennsylvanie vient de valider une pratique potentiellement avec impact important sur la sphère privée : les policiers peuvent désormais demander à Google de leur filer la liste de toutes les personnes ayant recherché un terme spécifique…. Lire la suite

Airbus en quête d'un cloud européen souverain

Selon The Register, Airbus s'apprête à lancer un appel d'offres pour la migration de ses charges de travail critiques vers un cloud européen souverain. Le défi reste de trouver le bon prestataire. Après une migration dans la douleur… Lire la suite

WhatsApp, Telegram et Snapchat ont deux mois pour se conformer à la nouvelle réglementation indienne sur l'association des cartes SIM.

Les spammeurs et les escrocs utilisent des cartes SIM et des boîtiers SIM pour créer un grand nombre de comptes de communication en ligne. Le gouvernement indien et les opérateurs de télécommunications s'opposent aux entreprises internet américaines… Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.