Voici le rapport de veille de la semaine faisant le tour des actualités les plus intéressantes. Vous retrouverez un développement de certaines d’entre elles dans les prochains articles. Bonne lecture et belle semaine à vous !

Vol / perte de données

T-Mobile Suffered Another Data Breach Affecting Numerous Customers

T-Mobile has once again made it to the news owing to a security incident. One more time, T-Mobile has suffered a data breach that exposed the personal and financial information of their customers. T-Mobile is

Brazilian security firm leaks more than 25 GB of client and staff data

A home and business security business with several subsidiaries has exposed hundreds of thousands of client and employee files, an investigation by ZDNet in partnership with The Hack has found.

201 million US demographic, personal records leaked online

Another day, another data breach – This time, 201 million records have been leaked online. Here’s what was leaked!

Virgin Media left 900,000 consumers’ details exposed in unsecured database

One of the UK’s largest internet providers has admitted that it left a database containing the unencrypted details of more than 900,000 UK residents – including existing and potential customers…

Russias spies are attempting to tap transatlantic undersea cables

This week, several media reported that agents of the Russian intelligence reportedly went to Ireland to inspect the undersea cables.

Travel leisure company Carnival Corporation discloses data breach

International leisure company Carnival Corporation discloses a data breach that took place last year and which exposed personal information of its customers

Cyber-attaques / fraudes

Ryuk ransomware hits Fortune 500 company EMCOR

Company expects the incident to have an impact on its 2020 earnings, according to its 2019 Q4 financial report.

Des hackers basés au Maroc auraient piraté des infrastructures critiques françaises

Un cheval de Troie a été retrouvé en 2018 chez au moins une dizaine d’organisations en France. Cette campagne d’espionnage serait l’œuvre » d’un groupe d’adversaires basés au Maroc « .

US Govt Shares Tips to Defend Against Coronavirus Cyber Scams

The Department of Homeland Security’s cybersecurity agency today shared tips on how to defend against scammers who use the coronavirus health crisis as bait to push their scams over the Internet.

Next-Gen Ransomware Packs a ‘Human’ Punch, Microsoft Warns

Ryuk, DoppelPaymer, Parinacota and other ransomware groups are getting more sophisticated, Microsoft warns.

EVRAZ operations in North America disrupted by Ryuk ransomware

Computer systems at EVRAZ, a multinational vertically integrated steel making and mining company, have been hit by Ryuk ransomware.

Microsoft Shares Tactics Used in Human-Operated Ransomware Attacks

Microsoft today shared tips on how to defend against human-operated ransomware attacks known to be behind hundreds of millions of dollars in losses following campaigns targeting enterprises and government entities.

Failles / vulnérabilités

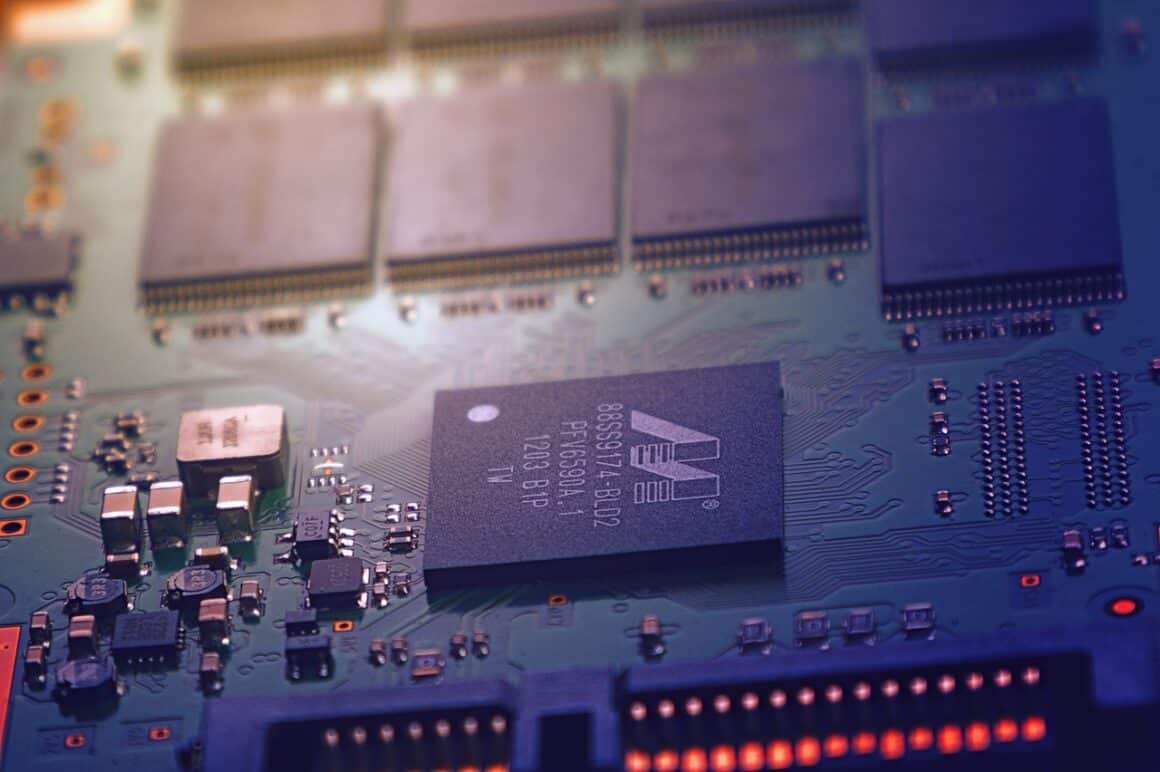

Une faille impossible à corriger dans les puces Intel pourrait créer un » chaos total «

Des chercheurs ont trouvé un méchant bug dans un composant essentiel qui se trouve à la base de toute la chaîne de confiance cryptographique des systèmes Intel. Cette vulnérabilité permettait de tout déchiffrer ou modifier sur une machine.

Alleged Vault 7 leaker trial finale: Want to know the CIA’s password for its top-secret hacking tools? 123ABCdef

Tales of terrible security, poor compartmentalization, and more, emerge from the Schulte hearings

Siri and Google Assistant hacked in new ultrasonic attack

Researchers have demonstrated how voice assistants can be secretly activated without ever physically touching the device.

CIA Accused of Mounting 11-Year Cyber-Attack Against China

Security company claims the CIA waged an 11-year cyber-espionage operation against the PRC’s critical industries

Police raid tech support scam centre who had their CCTV hacked by vigilantes

An indepth investigation by online vigilantes has exposed the activities of an Indian tech support scam centre. Extraordinarily, fraudsters had the tables turned on them as YouTuber Jim Browning was…

Réglementaire / juridique

Un tribunal russe déclare que la reconnaissance faciale ne porte pas atteinte à la vie privée

Un tribunal russe s’est prononcé en faveur de la technologie de reconnaissance faciale au détriment de la vie privée des citoyens du pays.

Switzerland files criminal complaint over Crypto spying scandal

The Swiss government has filed a criminal complaint over the U.S. Central Intelligence Agency’s alleged use of a cryptography company as a front to spy on various governments’ secret communications, the Swiss attorney general’s office said on Sunday.

Divers

Microsoft, Google Offer Free Remote Work Tools Due to Coronavirus

With employees either being quarantined after international travel or encouraged to work remotely due to the Coronavirus (COVID-19), Microsoft, Google, LogMeIn, and Cisco are offering free licenses to their meeting, collaboration, and remote work tools.

Singapore to introduce security label for smart home devices

The proposed Cybersecurity Labelling Scheme for home routers and smart home hubs are part of efforts to increase consumer awareness around secured products and push manufacturers to deploy additional cybersecurity measures.

Microsoft: 99.9% of compromised accounts did not use multi-factor authentication

Only 11% of all enterprise accounts use a MFA solution overall.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.

1 commentaire

Commentaires désactivés.