On sait déjà que les cybercriminels ne cessent d’affûter leurs techniques d’hameçonnage et voici donc une nouvelle démonstration de leur imagination sans fin.

Le phishing peut en effet se vêtir de multiples tenues et la campagne actuelle ciblant les clés de portefeuille de cryptomonnaie Ledger est la dernière démonstration qui passe cette fois-ci par le courrier postal.

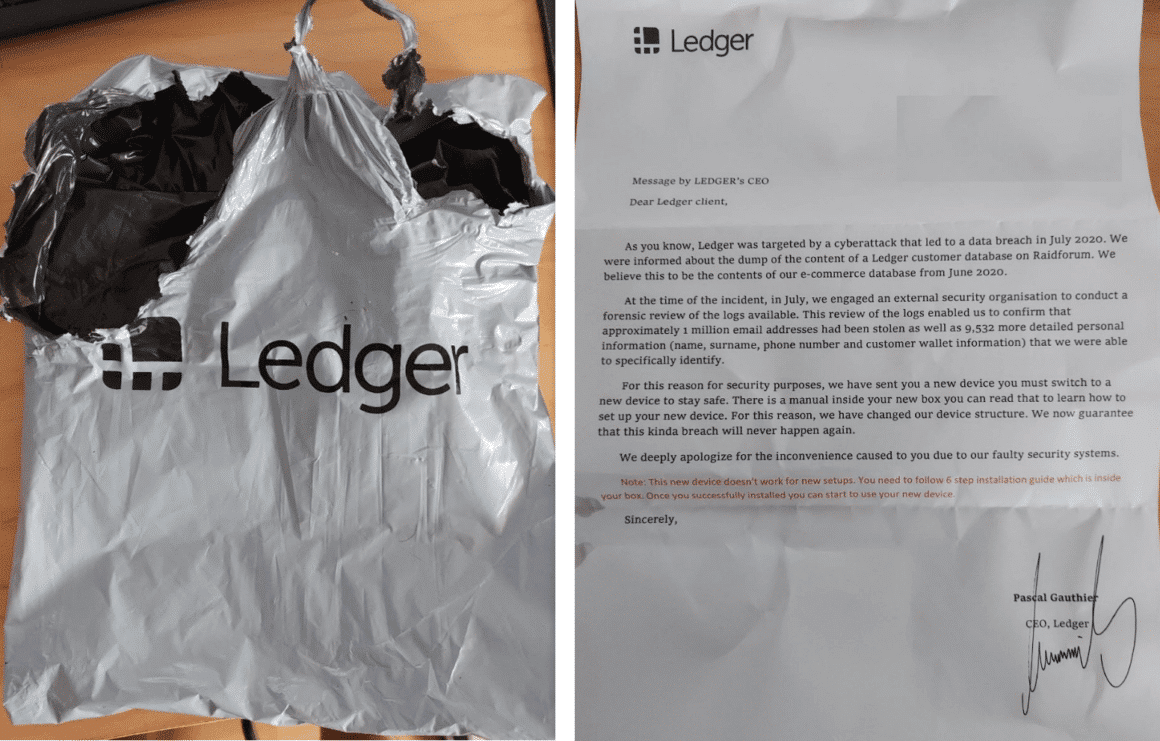

Plutôt qu’un email, un faux carton avec une fausse lettre ….

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Et des vraies fausses clés qui n’ont qu’un but, voler les secrets et les transmettre directement aux pirates 🙁

et pour en savoir plus, voici la mise en garde de Ledger

Campagnes de phishing en cours | Ledger

Cette page a pour but de dresser une liste des dernières attaques de phishing dont vous pouvez être victime. Si vous avez des doutes sur l’authenticité d’une communication de Ledger.

et d’autres articles en relation avec cette actualité

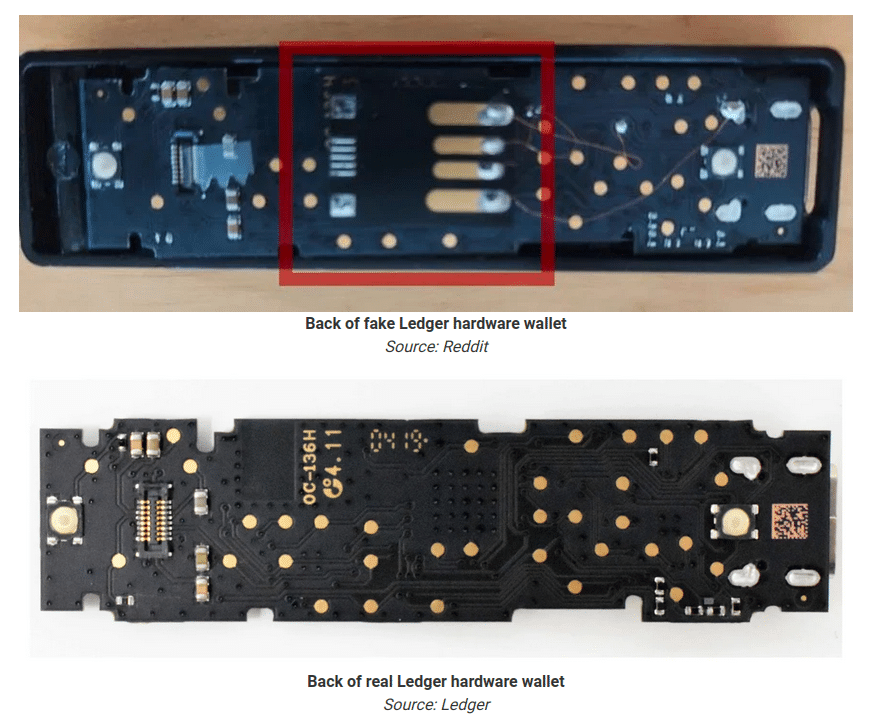

Des criminels envoient des appareils Ledger modifiés pour voler des cryptomonnaies

Les escrocs envoient de faux appareils de remplacement aux clients de Ledger exposés lors d’une récente violation de données, qui sont utilisés pour voler des portefeuilles de crypto-monnaie.

Attention, ces faux portefeuilles Ledger sont conçus pour dérober votre cryptomonnaie

Des pirates modifient des appareils authentiques en leur greffant un disque Flash piégé, puis ils les envoient à des utilisateurs qui ont récemment été victimes d’un vol de données sur le site web de Ledger. Pour une opération de phishing, c’est impressionnant.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.