Voici le rapport de veille de la semaine faisant le tour des actualités les plus intéressantes. Certaines d’entre elles seront développées dans les prochains articles. Bonne lecture et merci pour le café 😉

Vol / perte de données

Hacker Halts Sale of FBI’s High-Profile InfraGard Database

The InfraGard database containing the personal details of 87,000 members was initially being sold for $50,000 on a cybercrime and hacking forum.

Payment Giant Exposed 9 Million Credit Card Transaction Records

The trove of personal and credit card data was left exposed on a misconfigured server without any security authentication.

Data of 5.7M Gemini users available for sale on hacking forums

Gemini crypto exchange warns users of an ongoing phishing campaign after a third-party vendor suffered a security breach.

Uber suffers new data breach after attack on vendor, info leaked online

Uber has suffered a new data breach after a threat actor leaked employee email addresses, corporate reports, and IT asset information stolen from a third-party vendor in a cybersecurity incident.

Twitter confirms recent user data leak is from 2021 breach

Twitter confirmed today that the recent leak of millions of members’ profiles, including private phone numbers and email addresses, resulted from the same data breach the company disclosed in August 2022.

Hackers Breach TPG Telecoms’ Email Host to Steal Client Data

TPG Telecom claims that the hackers seemed to be searching for the customers’ cryptocurrency and financial information.

Cyberattaques / fraudes

CISA researchers: Russia’s Fancy Bear infiltrated US satellite network

The agency said it discovered the Russian hacking group in a satellite communications provider with critical infrastructure customers.

Chinese MirrorFace APT group targets Japanese political entities

A Chinese-speaking APT group, tracked as MirrorFace, is behind a spear-phishing campaign targeting Japanese political entities.

LockBit claims attack on California’s Department of Finance

The Department of Finance in California has been the target of a cyberattack now claimed by the LockBit ransomware gang.

Play ransomware claims attack on Belgium city of Antwerp

The Play ransomware operation has claimed responsibility for a recent cyberattack on the Belgium city of Antwerp.

Colombian energy supplier EPM hit by BlackCat ransomware attack

Colombian energy company Empresas Públicas de Medellín (EPM) suffered a BlackCat/ALPHV ransomware attack on Monday, disrupting the company’s operations and taking down online services.

Failles / vulnérabilités

Lego’s BrickLink service narrowly avoids catastrophic API exploit

Salt Labs, the research arm of API specialist Salt Security, has revealed it identified a pair of application programming interface (API) security vulnerabiliti

Google Launches OSV-Scanner Tool to Identify Open Source Vulnerabilities

Google on Tuesday announced the open source availability of OSV-Scanner, a scanner that aims to offer easy access to vulnerability information about v

These hackers used Microsoft-signed malicious drivers to further their ransomware attacks

Attackers abused Microsoft’s Windows Hardware Developer Program to get malware signed off.

Justice / police / réglementation

8 charged with conspiracy to commit securities fraud

Defendants allegedly ‘discussed their scheme’ in recorded chats on Discord and Twitter that ‘they believed were private’

Prosecutors charge six, seize 48 domains over DDoS-for-hire services

The Department of Justice has filed criminal charges against six people for allegedly renting out sites that were used to block targets’ access to the internet.

Un ancien employé de Twitter condamné pour espionnage pour le compte de l’Arabie saoudite

Son coaccusé, qui a fui le territoire américain, n’a pu être jugé.

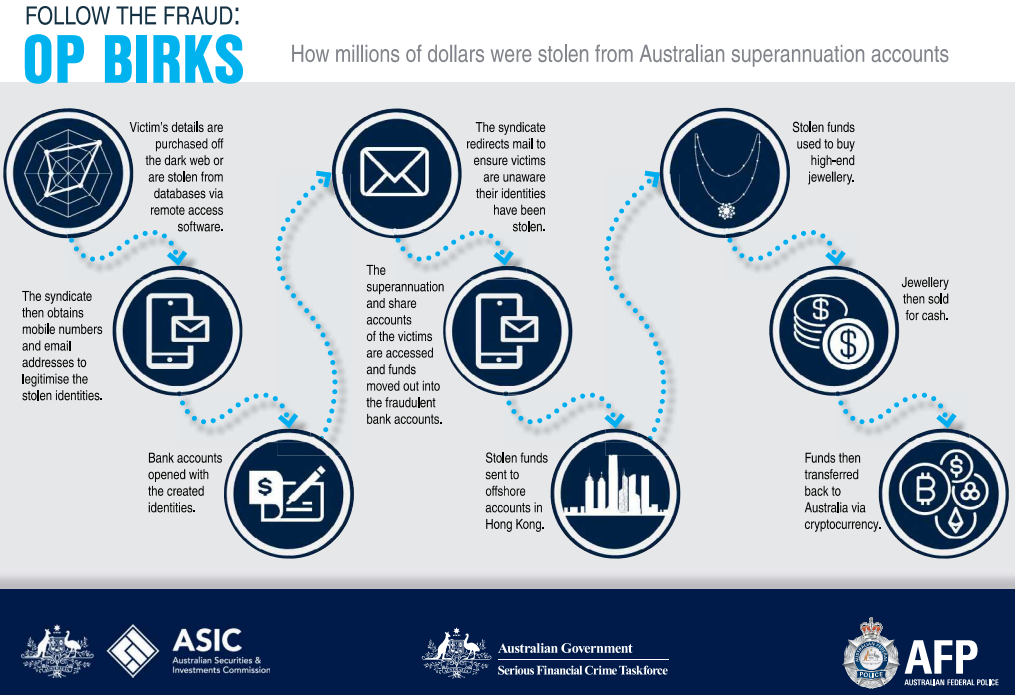

Woman gets 66 months in prison for role in $3.3 million ID fraud op

The Australian Federal Police (AFP) have announced today that a 24-year-old woman from Melbourne, arrested in 2019 for her role in large-scale, cyber-enabled identity theft crimes, was sentenced to five years and six months in prison.

L’UE lance le processus d’adéquation aux règlements de protection des données transatlantiques

La Commission européenne estime que le nouveau cadre juridique américain offre des garanties comparables à celles de l’UE. Elle lance le processus de décision d’adéquation concernant le cadre de protection des échanges de données entre l’UE et les Etats-Unis.

Suisse

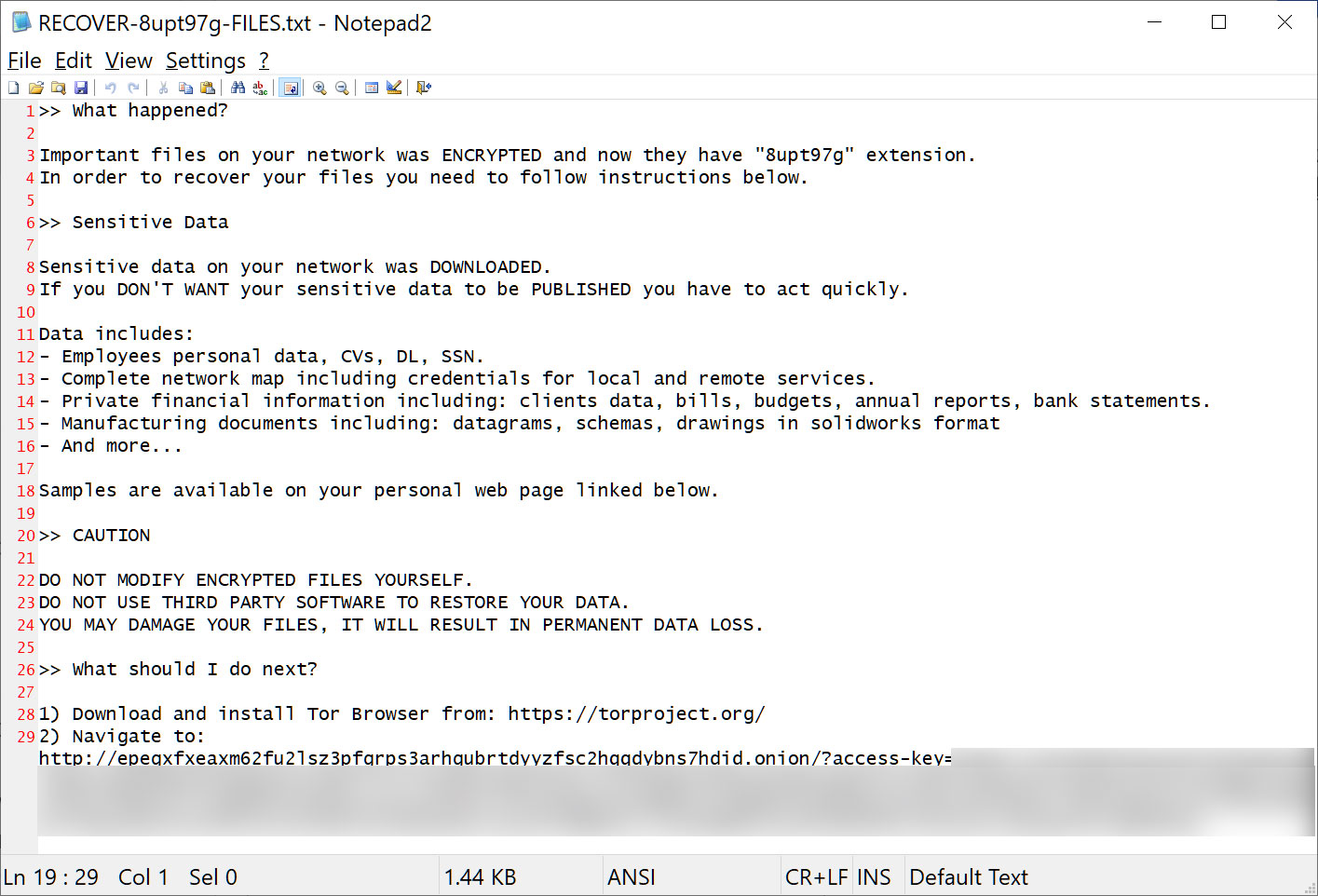

Des données volées à Infopro font l’objet d’une demande de rançon

Selon la police cantonale bernoise, des pirates demandent actuellement une rançon pour les données volées à Infopro. L’échantillon présenté par les pirates ne contient cependant aucune donnée de Winbiz Cloud, précise l’éditeur du logiciel de gestion.

Participation de la Suisse aux discussions de l’OCDE sur la politique de l’économie numérique

Informations actuelles de l’administration. Tous les communiqués de l’administration fédérale, des départements et des offices.

Divers

Microsoft : Les données clients cantonnées dans l’UE au 1er janvier 2023 – Le Monde Informatique

Législation : Dans les tuyaux depuis de longs mois, le plan de Microsoft EU Data Boundary permettant aux entreprises de stocker et de traiter leurs données clients…

Microsoft interdit le minage de cryptomonnaie sur Azure – Le Monde Informatique

Blockchain : Suite à la modification de ses accords de licence d’utilisation de ses services en ligne, Microsoft n’autorise plus le cryptomining sur Azure, sauf…

Google introduces end-to-end encryption for Gmail on the web

Google announced on Friday that it’s adding end-to-end encryption to Gmail on the web, allowing enrolled Google Workspace users to send and receive encrypted emails within their domain and outside their domain.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.

1 commentaire

Commentaires désactivés.