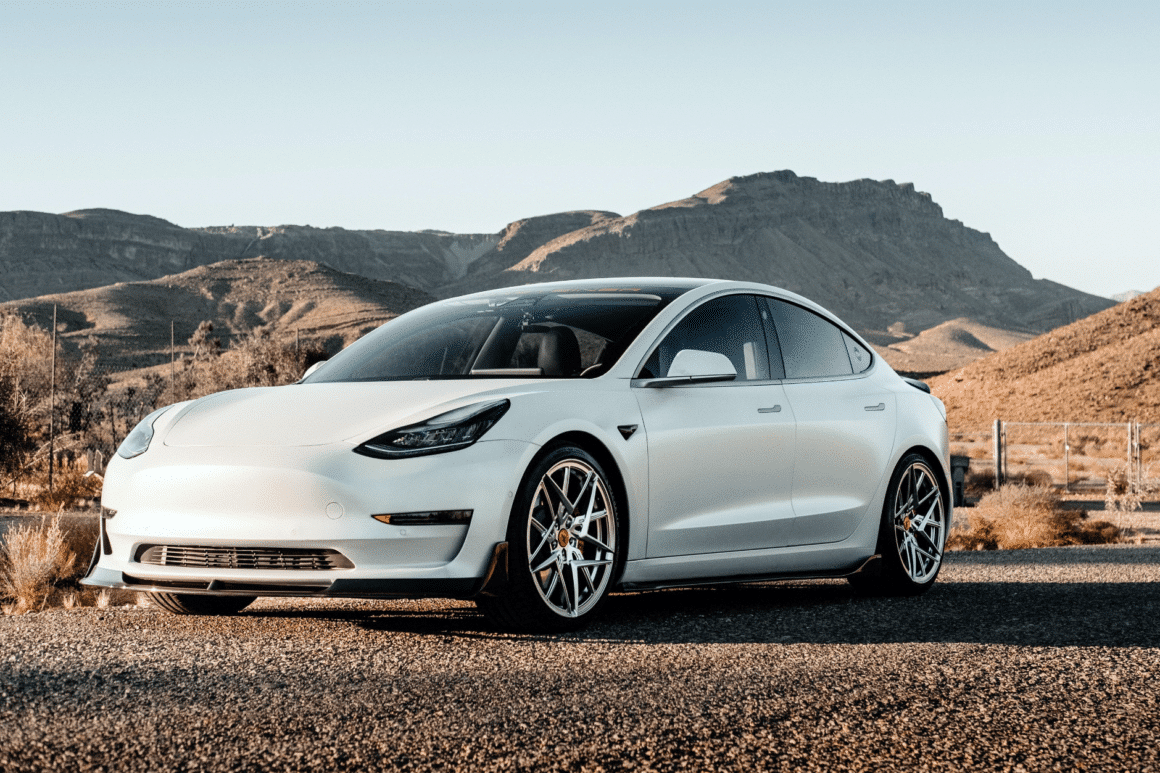

Des chercheurs de la société française de tests de pénétration Synacktiv ont démontré deux exploits distincts contre la Tesla Model 3 lors du concours de piratage Pwn2Own à Vancouver la semaine passée.

L’un des exploits impliquait l’exécution d’une attaque de vérification au moment de l’utilisation (TOCTTOU pour Time-of-check to time-of-use) sur le système de gestion d’énergie Gateway de Tesla. Les chercheurs ont montré comment ils pouvaient alors, entre autres, ouvrir le coffre avant ou la porte d’une Tesla Model 3 alors que la voiture était en mouvement. L’attaque de moins de deux minutes a rapporté aux chercheurs une nouvelle Tesla Model 3 et une récompense en espèces de 100 000 dollars.

Dans le deuxième hack, les chercheurs de Synacktiv ont exploité une vulnérabilité de débordement et une erreur d’écriture hors limites dans une puce Bluetooth pour accéder au système d’infodivertissement de Tesla. De là, ils ont obtenu un accès root à d’autres sous-systèmes. L’exploit a valu aux chercheurs une prime encore plus importante de 250 000 dollars et le premier prix Tier 2 de Pwn2Own, une désignation que l’organisateur du concours réserve aux vulnérabilités et aux exploits particulièrement impactants.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour en savoir plus

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.