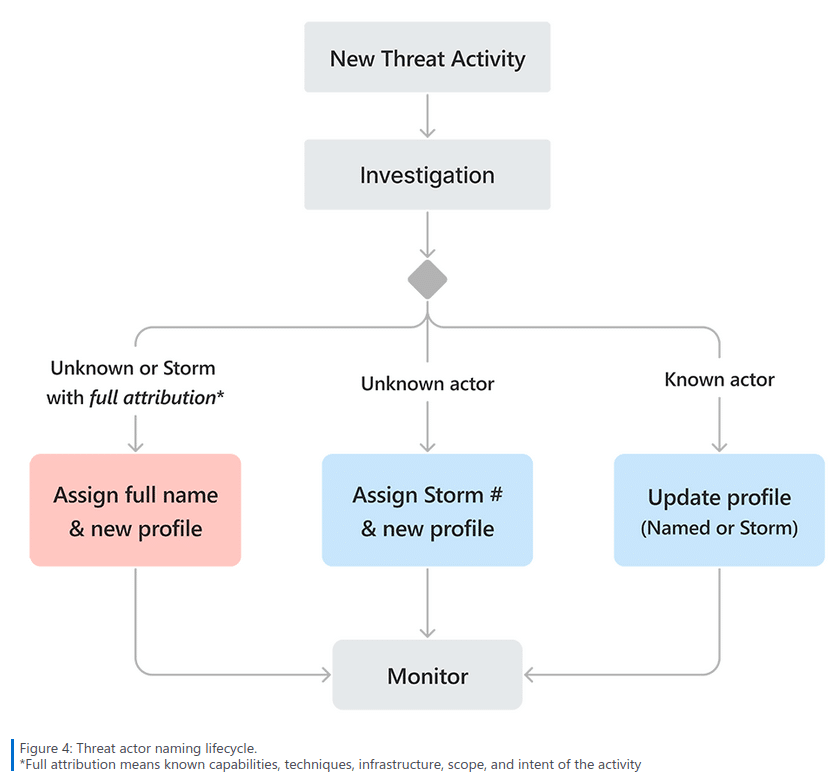

Microsoft vient de dévoiler sa nouvelle méthode de classification des acteurs malveillants dans le domaine de la cybersécurité.

La nouvelle taxonomie remplace l’ancienne approche basée sur les noms de code, qui ne reflétait plus la réalité des menaces actuelles.

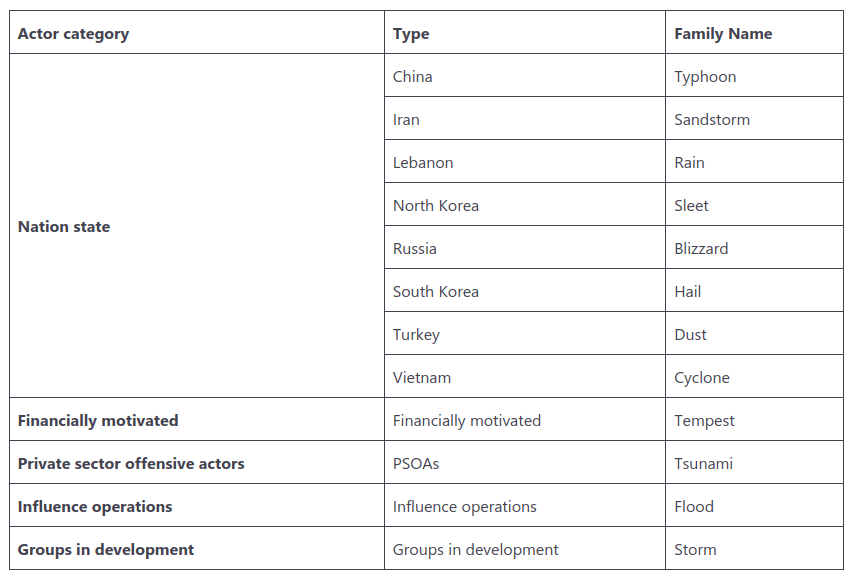

Désormais, Microsoft utilise une terminologie basée sur des phénomènes météorologiques pour mieux illustrer la nature changeante des menaces en ligne.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Cette nouvelle méthode permet aux équipes de cybersécurité de mieux comprendre et de communiquer sur les menaces, en utilisant des termes plus clairs et plus adaptés aux risques actuels. Par exemple, un « orage » désigne une attaque de grande ampleur, tandis qu’un « nuage » peut faire référence à une infiltration plus discrète.

La nouvelle taxonomie de Microsoft se compose de six catégories : ciel clair, nuage, pluie, orage, ouragan et tornade. Chaque catégorie reflète la gravité et la complexité croissante des attaques, de l’alerte à la catastrophe totale.

Cette nouvelle approche est un changement majeur pour Microsoft, qui a longtemps utilisé une terminologie similaire à celle des agences gouvernementales américaines. La nouvelle taxonomie est également une réponse aux critiques de la communauté de la cybersécurité, qui estime que l’ancienne approche était obsolète et difficile à comprendre pour le grand public.

Pour en savoir plus

(Re)découvrez également:

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.