Qui est Clop?

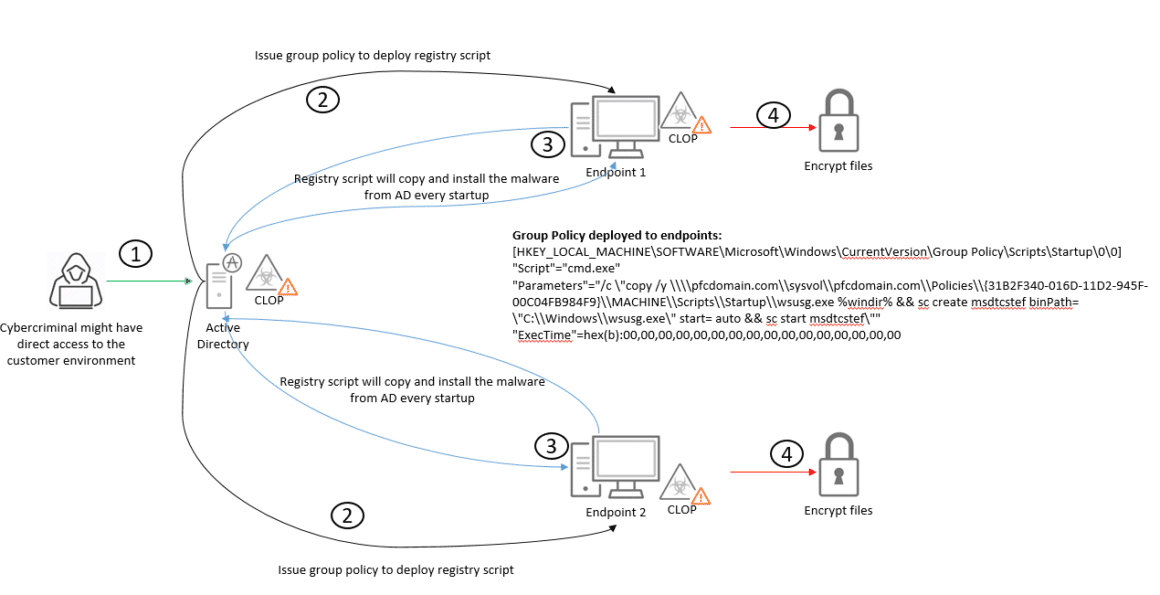

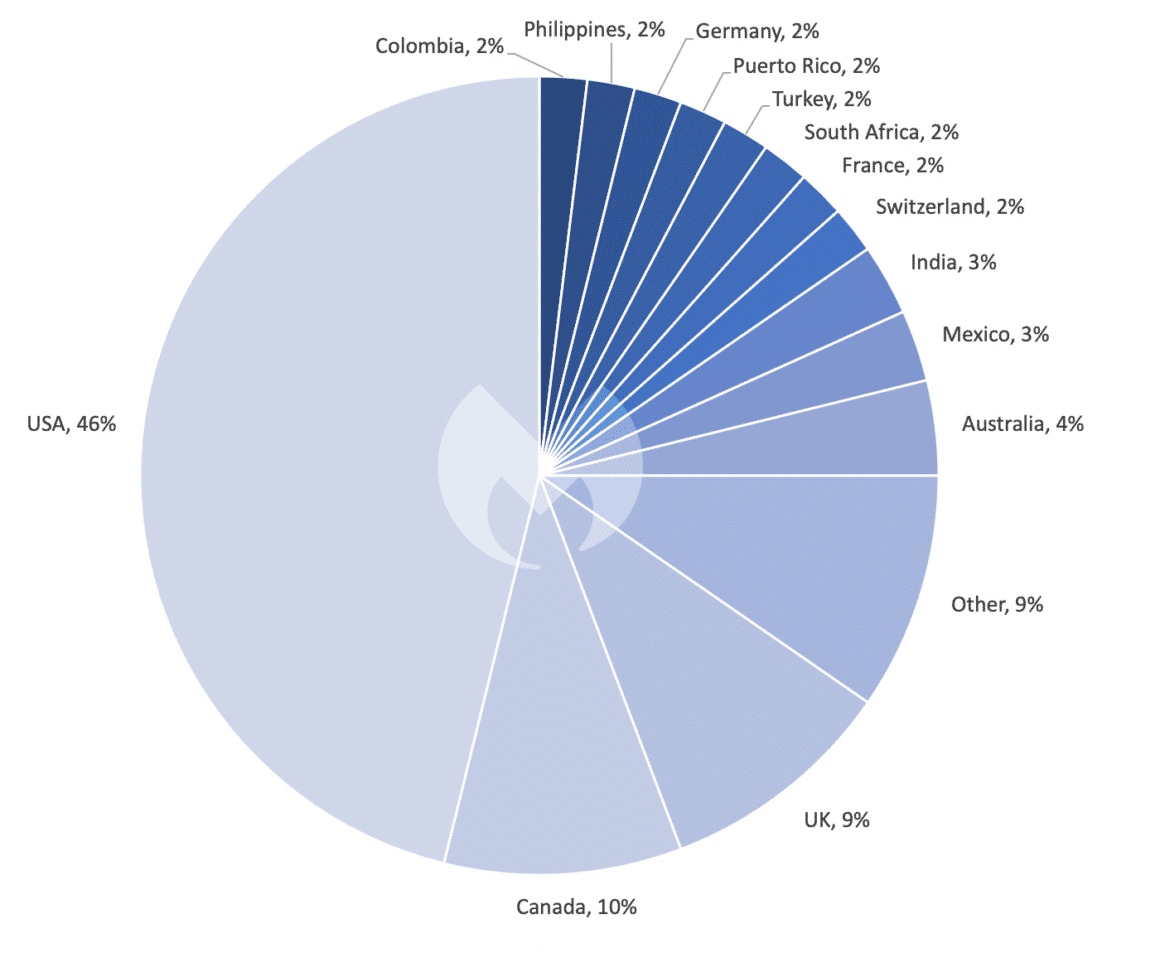

CLOP est une variante de ransomware associée au groupe d’acteurs de menaces FIN11 ou TA505. Il utilise activement la double tactique d’extorsion et est devenu un acteur malveillant majeur.

Les chercheurs ont également observé que les opérateurs de CLOP combinent l’approche « spray and pray » pour compromettre les cibles avec une approche plus ciblée, ce qui suggère qu’ils ont un certain pouvoir pour sélectionner leurs victimes.

Quand est apparu Clop?

Ransom.Clop a été vu pour la première fois en février 2019. En plus de chiffrer les systèmes, le ransomware Clop exfiltre également des données qui sont ensuite publiées sur un site de fuite si la victime refuse de payer la rançon

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

D’ou provient le nom Clop ?

CLOP, qui s’écrit avec un O ou un zéro (0), est ainsi nommé parce qu’il ajoute aux fichiers cryptés l’extension xxx.Clop à des fins d’identification. L’infection génère par ailleurs notamment un fichier texte « ClopReadMe.txt ».

Qu’est-ce que Clop?

Ransom.Clop est un ransomware qui crypte les fichiers sur les ordinateurs infectés à l’aide d’une clé publique RSA 1024 bits. Il crypte les fichiers avec RC4 en utilisant 117 octets de la clé publique. Ransom.Clop peut être distribué par différentes méthodes. La plus courante est le courrier électronique, souvent envoyé sous forme de spam, mais parfois combiné à de l’ingénierie sociale.

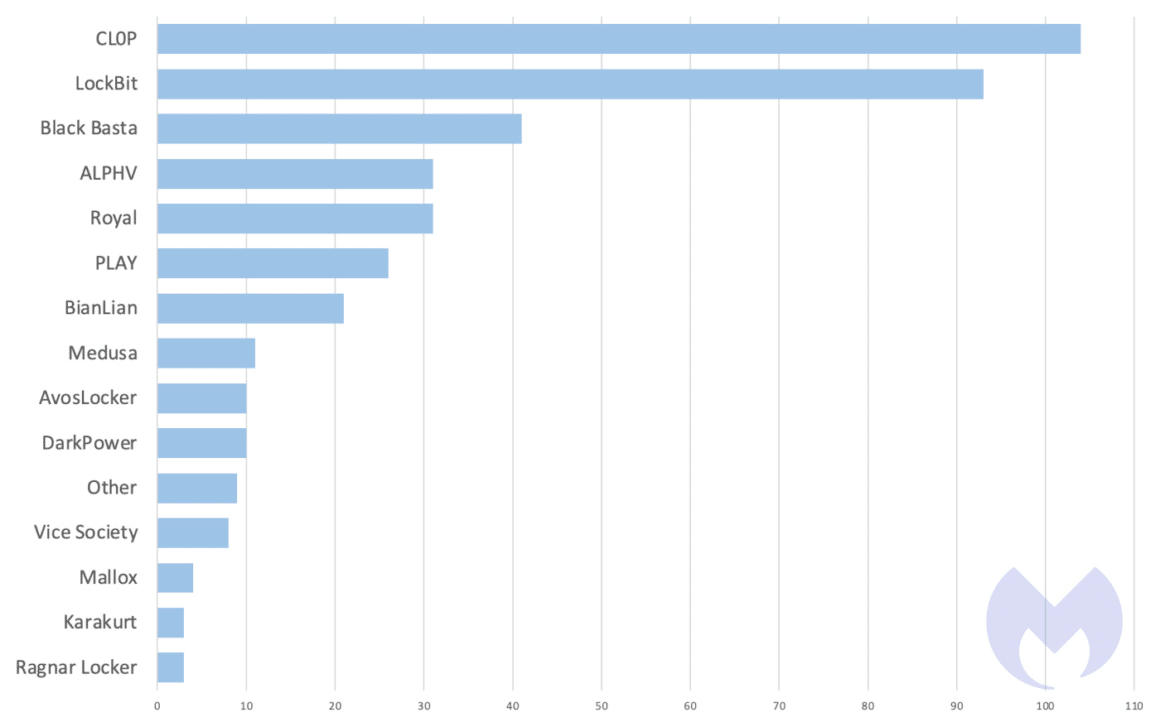

Quel est le classement de Clop aujourd’hui parmi les RaaS (Ransomware-as-a-Service)?

Cl0p est devenu le ransomware le plus utilisé en mars 2023 selon un classement de Malwarebytes, détrônant le leader habituel, LockBit. En effet, si LockBit a encore été utilisé dans 93 attaques réussies le mois dernier, il n’a pas pu rivaliser avec la force de la résurgence soudaine de Cl0p.

Pour en savoir plus

A (re)lire également:

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.