À l’occasion de la journée Trust Valley Day 2023 de jeudi dernier, la Trust Valley a publié son guide des meilleures pratiques en matière de cybersécurité pour aider les PME suisses à se protéger contre les cyberattaques et à réagir de manière efficace en cas de cyberincident.

Dans le contexte actuelle où les petites et moyennes entreprises (PME) suisse sont régulièrement victimes de cyberattaques, Trust Valley, en partenariat avec le Canton de Vaud, a mise en place un programme innovant visant à soutenir les PME de la région du lac Léman dans le domaine de la cybersécurité et de la confiance numérique.

En mutualisant les compétences et l’expertise de cette région, Trust Valley a ainsi lancé un programme, appelé Trust4SMEs pour les PME. Il souhaite ainsi apporter une réponse régionale aux cybermenaces en améliorant la compréhension des risques en matière de cybersécurité et des problématiques de confiance numérique auxquels sont confrontées les PME. Ce plan de soutien propose des diagnostics/évaluations, des actions de sensibilisation, des formations pour les cadres et les équipes, un coaching personnalisé ainsi que des groupes de discussion et des conseils d’amélioration dispensés par des experts et des prestataires de services expérimentés.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Un guide gratuit de bonnes pratiques de cybersécurité pour les PME

Dans le but de garantir que ce programme et ses résultats profitent au plus grand nombre au niveau national, Trust Valley, avec le soutien du Centre National pour la Cybersécurité (NCSC), a créé la publication « Sécurité Numérique : Un Guide Pratique pour les PME », un recueil des meilleures pratiques en matière de cybersécurité et de confiance numérique pour les PME suisses.

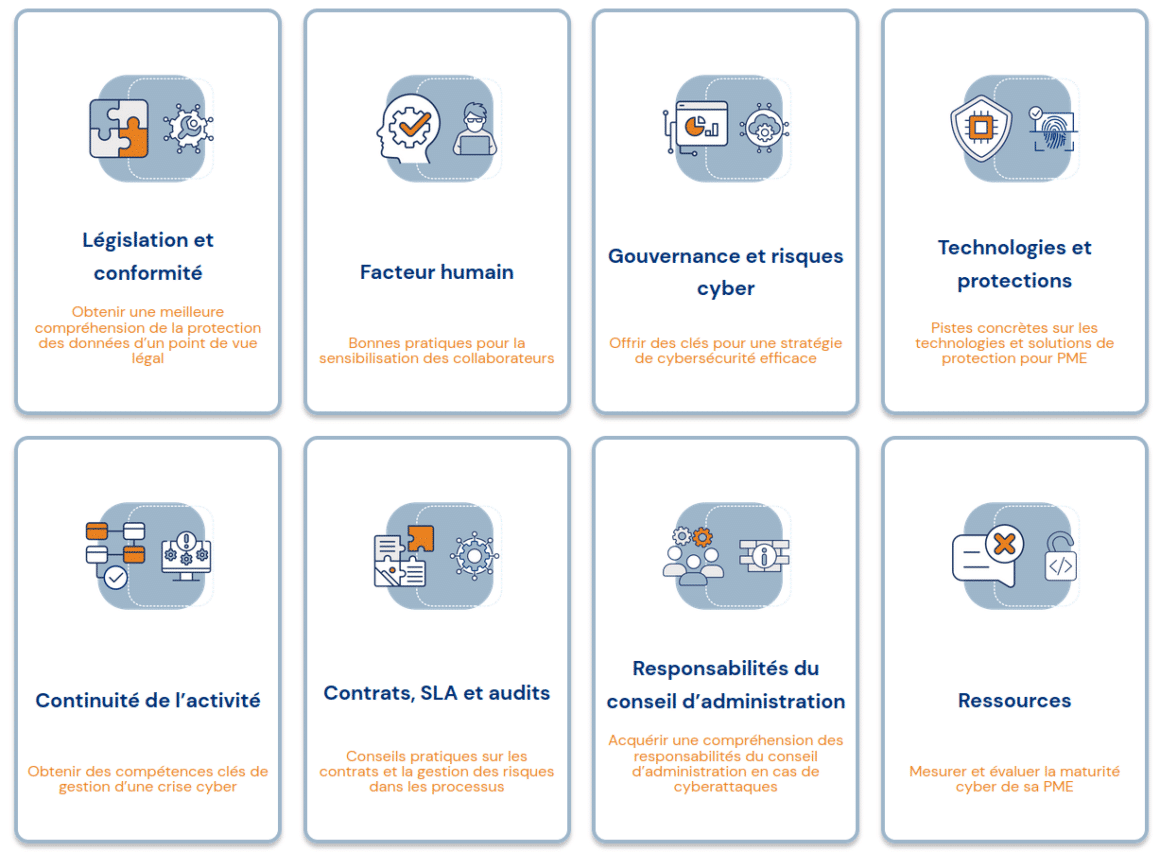

Organisé en 8 sections, cette publication rassemble les meilleures pratiques, outils et ressources du programme de soutien Trust4SMEs. Il s’agit d’une compilation de conseils, d’expériences et d’expertises issues de plus de 50 heures d’événements, de discussions et d’échanges impliquant les participants et les partenaires du programme.

Pour en savoir plus

« Sécurité Numérique : Un Guide Pratique pour les PME » est gratuit et disponible après enregistrement de ses données de contact ici:

Et à lire aussi :

Pour parer des cyberattaques ultra-agressives, les PME sont désormais mieux aidées – Le Temps

Les entreprises font face à des agressions numériques de plus en plus professionnelles. Jeudi à l’EPFL, la Trust Valley a dévoilé un nouvel arsenal de mesures pour les y préparer

(Re)découvrez également:

Nouvelle saison Trust4SMEs, une belle opportunité pour les entreprises vaudoises!

Trust4SMEs est une initiative du canton de Vaud pour soutenir les petites et moyennes entreprises à renforcer leur cybersécurité

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.