L’OSINT transforme des données publiques en renseignement stratégique, bouleversant cybersécurité, économie et géopolitique, tandis que l’intelligence artificielle accélère analyses, décisions et rapports de force informationnels.

TL;DR : L’essentiel

- L’OSINT s’impose comme une capacité centrale pour comprendre le cyberespace, les risques informationnels et les tensions géopolitiques. Amplifiée par l’intelligence artificielle, elle transforme l’information publique en renseignement stratégique.

- Des informations publiées librement sur Internet suffisent à reconstituer des événements sensibles, comme des incidents industriels ou des mouvements militaires, démontrant que l’information ouverte peut produire un renseignement à forte valeur stratégique.

- L’intelligence artificielle permet d’analyser en quelques heures des volumes de données autrefois ingérables, accélérant la détection de risques cyber, économiques ou informationnels et modifiant profondément la vitesse de prise de décision.

- États, entreprises et journalistes utilisent l’OSINT pour vérifier des faits, anticiper des crises ou analyser des menaces, réduisant la dépendance aux sources fermées et redistribuant l’accès au renseignement.

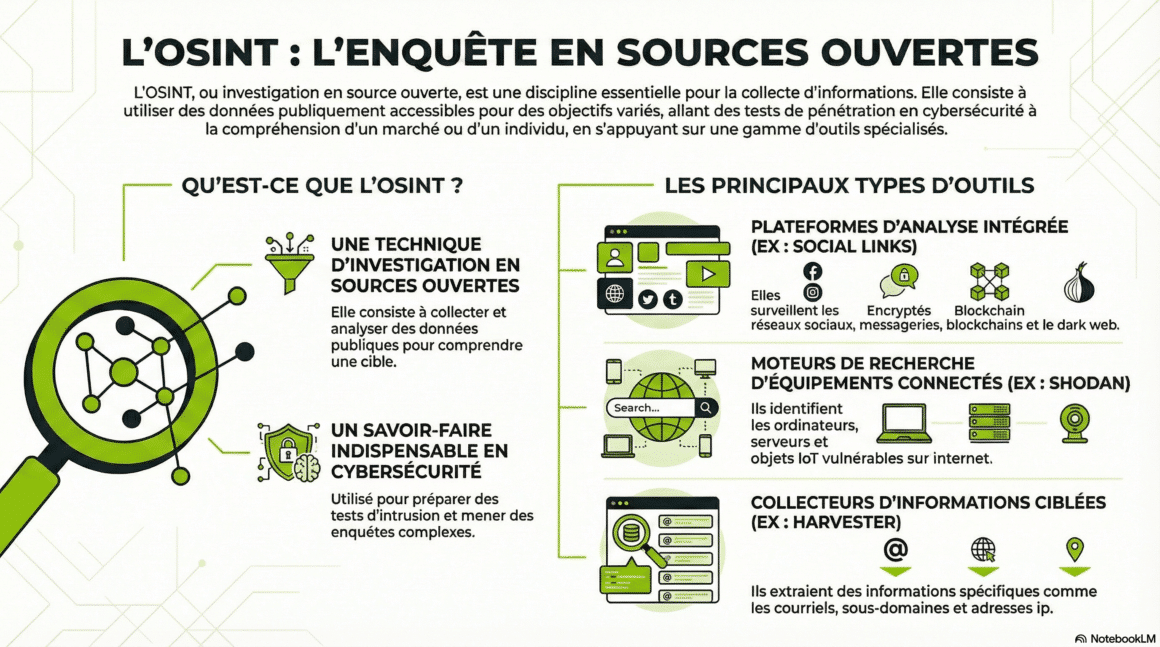

Le renseignement n’est plus réservé aux cercles fermés. Une part croissante des événements stratégiques, industriels ou sécuritaires est aujourd’hui documentée à partir de données accessibles publiquement. Publications sur les réseaux sociaux, registres administratifs, bases de données ouvertes, images satellites commerciales ou archives du web constituent un gisement informationnel mondial. L’OSINT, pour Open Source Intelligence, désigne la discipline qui structure, analyse et transforme ces données ouvertes en renseignement exploitable.

Cette évolution n’est ni marginale ni conjoncturelle. Elle modifie en profondeur la manière dont les États évaluent des situations de crise, dont les entreprises analysent leurs risques et dont les journalistes vérifient des faits complexes. L’irruption de l’intelligence artificielle agit comme un accélérateur décisif : ce qui nécessitait autrefois des semaines d’analyse humaine peut désormais être traité en quelques heures, parfois en temps quasi réel. L’OSINT devient ainsi une capacité structurante, au cœur des enjeux cyber, informationnels et géopolitiques contemporains.

OSINT : une discipline de renseignement à part entière

L’OSINT repose sur un principe simple en apparence : produire du renseignement à partir d’informations accessibles publiquement ou sous licence. Derrière cette définition se cache une discipline exigeante, fondée sur la méthode plus que sur l’outil. Les sources concernées sont multiples, hétérogènes et souvent bruitées. Réseaux sociaux, forums spécialisés, registres d’entreprises, bases de données judiciaires, médias locaux ou images satellites ne livrent jamais un sens immédiat.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

OSINT Le renseignement de source ouverte: Accédez au visible et à l’invisible

Découvrez l’OSINT décrypté dans ce guide incontournable qui vous ouvre les portes de l’univers fascinant de l’enquête numérique ! Plongez dans un ouvrage magistral, pensé aussi bien pour les professionnels de la cybersécurité, journalistes d’investigation et enquêteurs privés que pour les curieux avides de comprendre le monde numérique qui nous entoure.

🛒 Le lien ci-dessus est affilié : en commandant via ce lien, vous soutenez la veille DCOD sans frais supplémentaires 🙏

La valeur de l’OSINT ne réside donc pas dans la collecte brute, mais dans la capacité à vérifier, recouper et contextualiser. Une information isolée peut être erronée, manipulée ou sortie de son contexte. Seul un faisceau d’indices concordants permet de produire un renseignement robuste, défendable et exploitable dans un cadre décisionnel. Cette rigueur distingue l’OSINT de la simple veille informationnelle.

Cette approche explique pourquoi l’OSINT s’est progressivement institutionnalisée. Elle n’est plus un complément opportuniste, mais une composante à part entière du cycle du renseignement. Elle alimente des décisions en cybersécurité, en intelligence économique, en gestion de crise ou en investigation journalistique. Son usage s’étend à mesure que l’environnement informationnel devient plus dense, plus rapide et plus conflictuel.

Des usages opérationnels du cyberespace au monde physique

En cybersécurité, l’OSINT constitue un pilier du renseignement sur la menace. L’analyse de sources ouvertes permet d’identifier des infrastructures exposées, de suivre des fuites de données, d’observer des discussions techniques liées à des logiciels malveillants ou d’analyser les modes opératoires d’acteurs malveillants. Ces informations complètent les données internes et renforcent la capacité de détection et d’anticipation.

Dans le monde économique, l’OSINT éclaire des risques souvent invisibles par les canaux traditionnels. L’exploitation de registres publics, de données logistiques ou de sources médiatiques locales permet de cartographier des dépendances critiques, d’anticiper des sanctions internationales ou d’évaluer la solidité d’un partenaire. La chaîne d’approvisionnement devient lisible à partir de faits observables plutôt que de déclarations formelles.

L’OSINT dépasse désormais le strict cadre numérique. Le renseignement géospatial, fondé sur l’analyse d’images satellites, de données de trafic ou de contenus visuels partagés en ligne, relie directement l’information ouverte au terrain. Catastrophes naturelles, conflits armés ou accidents industriels peuvent être documentés en quasi temps réel, réduisant l’asymétrie d’information entre institutions, entreprises et société civile.

Intelligence artificielle : changement d’échelle et nouvelles tensions

L’intelligence artificielle transforme profondément la pratique de l’OSINT. Elle agit comme un multiplicateur de force analytique. Là où l’analyste humain était limité par le volume et la vitesse, l’IA permet de traiter simultanément des masses de textes, d’images et de vidéos. Détection de tendances, reconnaissance d’objets, analyse de récits ou corrélation de signaux faibles deviennent des opérations industrialisées.

OSINT: Techniques, outils et stratégies de renseignement à sources ouvertes

Vous passez votre vie connectée. Des milliards d’informations circulent sous vos yeux chaque jour — sur Google, dans les archives, sur les réseaux sociaux, les forums… Ce que vous ignorez ? Tout ou presque est traçable, vérifiable, exploitable. Bienvenue dans le monde de l’OSINT (Open Source Intelligence) : le renseignement à partir de sources ouvertes. Une pratique discrète mais puissante, utilisée par les journalistes d’investigation, les experts en cybersécurité, les analystes, les chercheurs et les citoyens engagés.

🛒 Le lien ci-dessus est affilié : en commandant via ce lien, vous soutenez la veille DCOD sans frais supplémentaires 🙏

Cette automatisation ne supprime pas le besoin d’expertise humaine. Elle déplace le rôle de l’analyste vers l’interprétation, la validation et la prise de recul stratégique. L’IA propose, hiérarchise et suggère. L’humain arbitre, contextualise et assume la responsabilité de l’analyse produite.

La même dynamique est exploitée par des acteurs malveillants. Désinformation automatisée, campagnes d’influence à grande échelle et attaques hyper-ciblées s’appuient sur les mêmes briques technologiques. L’OSINT entre ainsi dans une logique de confrontation algorithmique, où la capacité défensive doit évoluer à la même vitesse que les usages offensifs. La discipline devient un espace de tension permanente entre transparence, manipulation et protection.

OSINT en 2026 : une discipline mature, sous tension permanente

À l’horizon 2026, l’OSINT a atteint un niveau de maturité technique et méthodologique élevé. Les outils se sont standardisés, les pratiques se sont diffusées et les usages se sont institutionnalisés. Dans le même temps, la discipline est soumise à des pressions croissantes liées à la prolifération des données, à la sophistication de la désinformation et à l’industrialisation des usages offensifs de l’IA.

L’état de l’art se caractérise par un changement d’échelle. Les plateformes OSINT agrègent en continu des flux issus de milliers de sources, corrèlent des données hétérogènes et produisent des visualisations exploitables en temps quasi réel. Cette industrialisation rend l’OSINT indispensable dans des environnements cyber, informationnels et géopolitiques de plus en plus complexes.

Elle impose cependant un renforcement des exigences méthodologiques. La capacité à distinguer information authentique, manipulation et fabrication devient un enjeu central. Les contenus générés ou altérés par l’IA compliquent la vérification des sources visuelles, textuelles et audio. La discipline doit donc intégrer des réflexes avancés de validation et de cohérence.

L’OSINT apparaît ainsi comme une capacité stratégique durable, à condition de maintenir une méthode rigoureuse, une lecture critique permanente et un cadre éthique clair. Dans un monde où l’information est devenue un levier de pouvoir, sa maîtrise repose moins sur l’accumulation d’outils que sur la capacité à produire du sens exploitable à partir du bruit.

En renforçant la cybersécurité, l’OSINT joue un rôle crucial dans la détection, la prévention et l’atténuation des risques cybernétiques. En fournissant une compréhension approfondie des cybermenaces, cette pratique permet de mettre en place des mesures proactives pour protéger les systèmes informatiques, les réseaux et les données sensibles.

En définitive, comme le rappelle les articles ci-dessous, l’OSINT offre un avantage stratégique en matière de sécurité en permettant une anticipation et une gestion efficace des risques liés à la cybercriminalité.

A lire aussi

15 outils OSINT incontournables à maîtriser en 2025

Découvrez les outils OSINT clés de 2025 pour analyser les données ouvertes, anticiper les menaces et renforcer votre veille en cybersécurité.

et aussi

Techniques OSINT : Liste complète pour les enquêteurs (2025) – ShadowDragon.io

Explorez les techniques OSINT expertes de collecte, de vérification et d’analyse de données open source sur les réseaux sociaux, les domaines et les registres publics.

SOCMINT : Pilier de l’enquête moderne | Blog | Liens sociaux

Social Links examine l’état actuel du renseignement d’origine sociale (SOCMINT) et explique pourquoi il est devenu une discipline d’enquête si essentielle.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.