TL;DR : L’essentiel

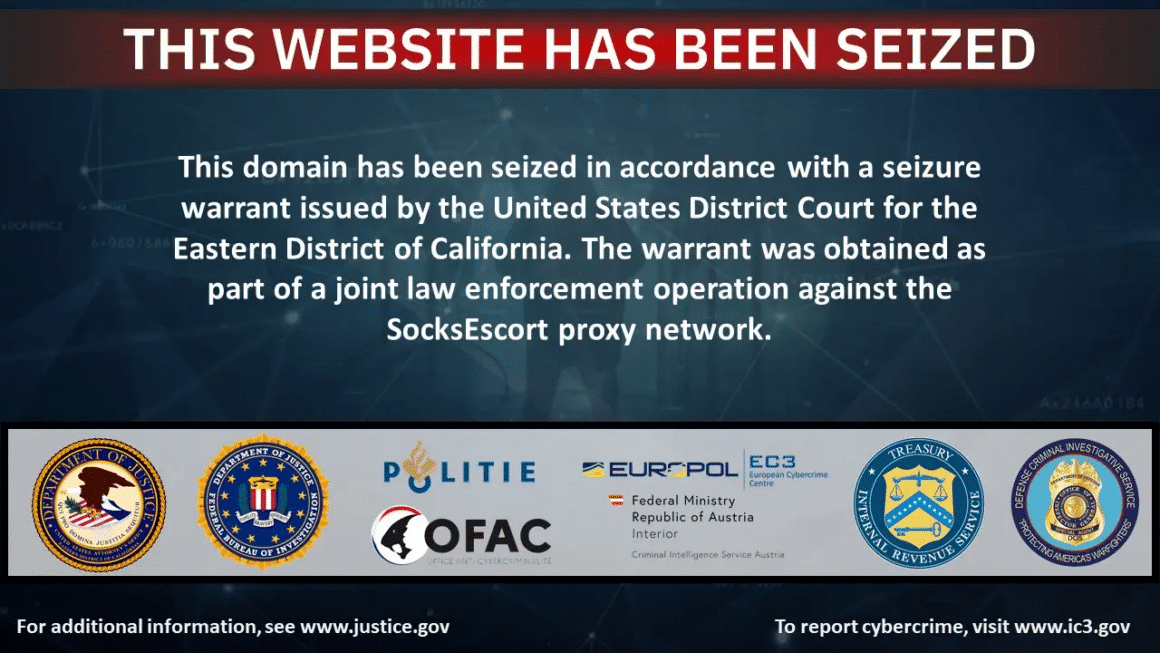

- L’opération Lightning a permis de neutraliser SocksEscort, un service de proxys cybercriminels. Les autorités ont saisi trente-quatre domaines et vingt-trois serveurs stratégiques essentiels au fonctionnement de ce réseau de camouflage mondial.

- Environ 369 000 routeurs domestiques ont été détournés dans 163 pays pour masquer des activités illicites. Ces appareils piratés servaient de tunnels pour des attaques de rançongiciels et des fraudes bancaires d’ampleur.

- Le logiciel malveillant AVrecon infectait les routeurs de marques comme Cisco ou Netgear en modifiant leur programme interne. Cette technique empêchait les propriétaires de mettre à jour ou de réparer leurs boîtiers internet.

- Les enquêteurs ont gelé 3,5 millions de dollars en cryptomonnaies lors des perquisitions mondiales. Le service SocksEscort facturait ses accès entre 15 et 200 dollars par mois selon la quantité de proxys loués.

Le 11 mars 2026, les autorités mondiales ont porté un coup d’arrêt définitif à l’infrastructure cybercriminelle de SocksEscort. L’opération Lightning a conduit au démantèlement de ce service de proxys massif qui transformait des milliers de routeurs personnels en passerelles anonymes pour pirates. En utilisant ces routeurs domestiques comme relais, les criminels pouvaient naviguer sur internet en usurpant l’identité numérique de citoyens ordinaires, rendant leurs activités malveillantes indétectables pour les systèmes de surveillance classiques.

AVrecon : Le malware qui transforme les routeurs en outils de crime

Le succès technique de SocksEscort reposait sur un logiciel malveillant nommé AVrecon, spécifiquement conçu pour infiltrer les routeurs. Ce virus ciblait les « cerveaux » électroniques des boîtiers internet, utilisant des langages informatiques adaptés aux puces MIPS et ARM. Comme le détaille The Hacker News, le virus s’introduisait dans chaque routeur en profitant de failles de sécurité critiques pour injecter des commandes de contrôle à distance sans éveiller le moindre soupçon chez les utilisateurs.

Une fois installé dans le système, AVrecon réalisait un sabotage permanent : il remplaçait le programme de démarrage d’origine par une version modifiée. Cette manipulation verrouillait les routeurs dans un état de piratage irréversible pour le grand public. Pour garantir la longévité de l’infection, les attaquants désactivaient les fonctions de mise à jour automatique. Concrètement, dans le menu de gestion des routeurs infectés, les boutons permettant de réinstaller le logiciel ou d’appliquer un correctif de sécurité devenaient totalement inopérants.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

SocksEscort : Une économie de l’anonymat sur le dos des routeurs

La plateforme SocksEscort proposait à ses clients un accès privilégié à des adresses de connexion provenant de fournisseurs majeurs comme Verizon ou Spectrum. Ces adresses sont précieuses car elles appartiennent à des particuliers, ce qui permet aux cybercriminels de contourner les listes noires de sécurité. Selon les informations publiées par Europol, ce commerce illicite était particulièrement rentable, avec une plateforme de paiement ayant généré plus de 5 millions d’euros de revenus illégaux.

L’utilisation de ces routeurs détournés par SocksEscort a provoqué des dommages financiers colossaux à travers le monde. Les enquêtes ont révélé qu’un utilisateur à New York s’est fait dérober un million de dollars par des individus masqués derrière ces relais. Une usine basée en Pennsylvanie a subi une perte de 700 000 dollars, tandis que des militaires ont vu 100 000 dollars disparaître de leurs comptes. Ces vols démontrent que chaque routeur domestique non sécurisé peut devenir le rouage d’une machine criminelle internationale.

Sécuriser les routeurs après le démantèlement de SocksEscort

La neutralisation de SocksEscort est le fruit d’une collaboration technique étroite entre les forces de police de huit nations et des experts en cybersécurité. Les analystes de BleepingComputer expliquent que les enquêteurs ont réussi à rompre la liaison entre les routeurs infectés et les centres de commandement. En isolant ces infrastructures, les autorités ont rendu le réseau de proxys inopérant, libérant ainsi des milliers d’appareils de l’emprise des opérateurs de SocksEscort.

Malgré cette victoire, la vigilance reste de mise car de nombreux routeurs restent techniquement fragiles. Les autorités recommandent vivement de vérifier si les équipements de marques comme TP-Link, D-Link ou Zyxel disposent des derniers correctifs ou s’ils doivent être remplacés. Le démantèlement de SocksEscort prouve que la sécurité des routeurs est devenue un enjeu de sûreté nationale, car ces boîtiers constituent le premier rempart contre l’anonymat criminel et la fraude à grande échelle sur le web.

FAQ : Comprendre les enjeux techniques de SocksEscort

Qu’est-ce qu’un proxy dans le contexte de SocksEscort ?

Un proxy est un intermédiaire qui agit comme un rideau entre un internaute et le site qu’il visite. Au lieu de se connecter directement à une page web, l’utilisateur passe par ce serveur qui « prête » sa propre identité numérique pour masquer la provenance réelle de la connexion. Dans le cas de SocksEscort, les criminels utilisaient les routeurs des particuliers comme des proxys pour que leurs attaques semblent émaner d’un domicile légitime plutôt que d’un repaire de pirates.

À quoi sert un routeur et pourquoi est-il visé par SocksEscort ?

Le routeur est le centre de tri de routage pour votre connexion internet. Il reçoit toutes les données arrivant de l’extérieur et les distribue aux différents appareils de la maison, comme les téléphones ou les ordinateurs. Parce qu’il est la porte d’entrée unique de votre réseau privé, le routeur est une cible stratégique : s’en emparer permet aux pirates de surveiller ou de détourner l’intégralité du trafic numérique qui transite par votre foyer.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.