Depuis le 12 février, un ralentissement critique de la NVD inquiète la communauté de cybersécurité, entravant la diffusion d’informations sur 2500 vulnérabiltés.

Le ralentissement d’enrichissement de la Base de Données Nationale de Vulnérabilités (NVD) du NIST, qui persiste depuis le 12 février dernier, a soulevé une vague d’inquiétude sans précédent au sein de la communauté de la cybersécurité.

Cet outil essentiel pour le suivi des vulnérabilités informatiques, connues sous le sigle CVE pour « Common Vulnerabilities and Exposures » a provoqué un ralentissement et entravé la publication d’informations cruciales sur plus de 2500 entrées CVE. Pour rappel, ces informations incluent notamment des données vitales telles que la description détaillée des failles, les produits logiciels concernés, les évaluations d’impact de sécurité via des scores de criticité, et le statut des correctifs disponibles.

L’étendue du problème est mise en évidence par l’intervention de personnalités influentes de la sécurité informatique telles que Josh Bressers et Jerry Gamblin, qui ont constaté les irrégularités et partagé leurs analyses, illustrant clairement l’impact négatif de cette situation.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

En raison de ce dysfonctionnement, les spécialistes de la cybersécurité sont forcés de se tourner vers des alternatives moins officielles pour collecter des informations vitales, telles que les communications d’urgence dans l’industrie ou les discussions sur les plateformes de réseaux sociaux, renforçant le sentiment d’urgence d’un système de suivi des vulnérabilités fiable et réactif.

La réaction du National Institute of Standards and Technology (NIST), l’organisme en charge de la NVD, a intensifié les spéculations après avoir évoqué la formation d’un consortium visant à améliorer les outils et procédures associés au programme NVD. Les experts spéculent notamment sur une possible adoption de nouveaux standards d’identification des logiciels vulnérables, comme les URL de paquets (Package URLs ou PURLs), susceptibles d’apporter plus de précision dans le processus d’identification des logiciels concernés par les vulnérabilités.

Cependant, le manque de précision dans l’annonce du NIST a semé davantage de confusion dans la communauté de la sécurité, qui attend des directives claires pour une transition fluide vers de nouveaux processus ou outils.

Face à cette situation, la critique s’intensifie à mesure que les professionnels de la sécurité déplorent le manque de transparence et de réactivité de la NVD face à l’évolution rapide des menaces en matière de cybersécurité.

Le NIST transfert à un nouveau consortium industriel

Selon des informations publiées le 28 mars par Infosecurity Magazine, l’institut national américain des normes et de la technologie (NIST) transférera finalement certains aspects de la gestion de ce plus grand référentiel de vulnérabilités logicielles à un consortium industriel. Cette transition est prévue pour début d’avril 2024.

Pour en savoir plus

Le NIST dévoile un nouveau consortium pour exploiter le NVD

Après des semaines de spéculation, le NIST a finalement confirmé son intention de créer un consortium industriel pour développer le NVD à l’avenir

La perturbation du NVD du NIST met en suspens l’enrichissement du CVE

Les données de vulnérabilité n’ont plus été ajoutées à la base de données de vulnérabilités logicielles la plus utilisée depuis plus d’un mois, mettant les organisations en danger – et personne ne sait pourquoi

La base de données Vuln du NIST est en baisse, ce qui suscite des questions sur son avenir

Le NVD peut être en péril et bien que des alternatives existent, les responsables de la sécurité des entreprises devront planifier en conséquence pour rester au fait des nouvelles menaces.

NetRise sur LinkedIn : #cve #vulnerabilitymanagement #cybersecurity #threatintel

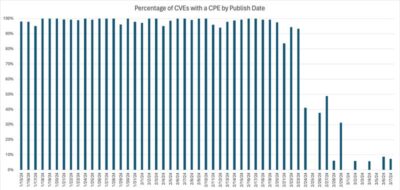

Depuis le 12 février 2024, seulement 8 % environ des CVE publiés sont associés à un CPE dans le NVD. Cela signifie que si vous vous basez uniquement sur…

(Re)découvrez également:

Le FIRST annonce son nouveau système de notation des vulnérabilités CVSS 4.0

Le Forum of Incident Response and Security Teams (FIRST) a officiellement annoncé CVSS v4.0, sa prochaine génération de la norme du système de notation des vulnérabilités communes.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.