L’analyse de l’EPFL sur le système e-ID suisse met en lumière son architecture décentralisée sécurisée par Hyperledger Indy, assurant confiance et transparence sans stocker de données personnelles.

L’EPFL, via son centre pour la confiance numérique Tech4Trust, a analysé les détails techniques du futu système e-ID suisse et de ses composants. Dans son article référencé ci-dessous, il en ressort une analyse très intéressante des aspects techniques détaillé de la première proposition pour le système d’identification électronique.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

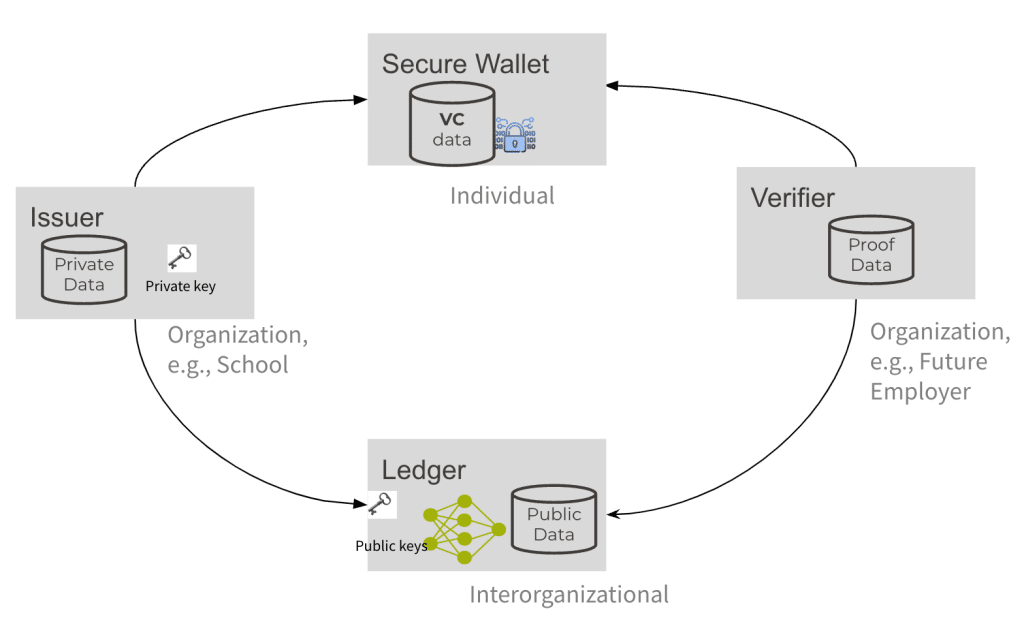

L’article explore son architecture, ses composants et l’utilisation innovante d’identifiants décentralisés et d’informations d’identification vérifiables. Il en ressort que le point d’ancrage de confiance du système E-ID est le grand livre qui utilise l’Hyperledger Indy. Le registre E-ID open source est donc construit sur la technologie d’un grand livre distribué pour la confiance et la transparence.

Selon cette analyse, il en ressort que le grand livre stocke différents types d’informations accessibles au public mais la conception d’Hyperledger garantit qu’aucune information personnelle identifiable (PII) n’est stockée ou ne peut en être déduite. Les informations importantes stockées dans le grand livre comprennent les identifiants décentralisés (DID) et les clés publiques des émetteurs ainsi que des définitions des schémas et des informations d’identification décrivant la structure et le format des informations d’identification à délivrer.

Pour information, Hyperledger Indy est une blockchain autorisée, ce qui signifie que les entités souhaitant participer en tant qu’opérateurs de nœuds doivent obtenir l’autorisation, généralement d’un organe directeur ou d’un consortium.

La technologie de registre distribué d’Hyperledger Indy utilise des mécanismes de consensus pour garantir la résilience contre les pannes et les comportements malveillants. Dans un réseau Indy typique, plusieurs nœuds exploités par diverses organisations travaillent ensemble pour maintenir l’intégrité et la cohérence du grand livre.

Ces mécanismes de consensus sont utilisés pour garantir que tous les nœuds participant à un réseau conviennent que les mêmes transactions ont eu lieu et pour empêcher les nœuds malveillants de se comporter mal. Plenum, le protocole de consensus utilisé par Hyperledger Indy, permet au système d’atteindre un consensus même si certains nœuds échouent ou se comportent de manière malveillante.

Toutes ces informations sont accessibles publiquement à tous, garantissant la transparence et facilitant l’audit du système par des tiers, ce qui augmente la confiance.

Pour en savoir plus

L’infrastructure de confiance publique E-ID de la Confédération suisse – Partie 2 – C4DT

Le parcours de l’E-ID suisse Cet article est le deuxième d’une série de trois articles qui traitent des expériences et des conclusions de C4DT après avoir testé l’infrastructure de confiance du bac à sable public de la Confédération suisse, ci-après abrégée en « bac à sable ». Dans le premier article, nous avons examiné tous les composants du bac à sable et sa configuration. Dans cet article, nous (…)

(Re)découvrez également:

Le Conseil National approuve l’eID suisse

Le Conseil national suisse approuve la loi sur l’eID par 175 voix, avec un budget de cent millions et une mise en place prévue dès 2026.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.