Voici la sélection des actus cybersécurité de la semaine passée pour l’Europe.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Vous retrouvez ci-dessous les liens directs vers les articles les plus intéressants. Pour information, cette veille est préparée avec un vrai cerveau non artificiel, alors bonne lecture et merci de soutenir le Décodeur !

Les actus sélectionnées cette semaine

Élections européennes : les institutions européennes prêtes à contrer la désinformation

Les institutions de l’UE jouent leur rôle pour défendre les élections européennes du 6 au 9 juin contre la désinformation et la manipulation de l’information visant la démocratie européenne.

Mandiant alerte sur le risque de cyberattaques de grande ampleur pendant les Jeux Olympiques

Des chercheurs de Mandiant, société de cybersécurité détenue par Google, ont publié un rapport sur les différentes cybermenaces pouvant…-Cybersécurité

Les AES et l’ENISA signent un protocole d’accord pour renforcer la coopération et l’échange d’informations | ENISA

L’ENISA est l’agence européenne chargée de renforcer la cybersécurité en Europe. Elle propose des conseils, des outils et des ressources pour protéger les citoyens et les entreprises contre les cybermenaces.

Plus de 600 000 données volées : une cyberattaque aurait frappé la marque française Zadig & Voltaire

Plus de 600 000 fichiers clients volés à Zadig & Voltaire sont apparus sur un forum de pirates. La fuite contient une montagne de données personnelles sur les utilisateurs, accentuant les risques de phishing et d’usurpation d’identité en France.

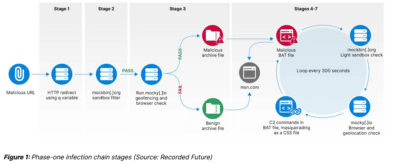

APT28 cible des réseaux clés en Europe avec le malware HeadLace

Le groupe APT28, lié à la Russie, a utilisé le malware HeadLace et des pages Web de collecte d’informations d’identification dans des attaques contre des réseaux à travers l’Europe.

Europol lance une chasse aux cerveaux du malware Emotet

L’opération Endgame, menée par les forces de l’ordre internationales, déplace ses mesures de répression vers des adversaires individuels.

Des sites Internet de partis politiques néerlandais attaqués au début du référendum sur l’UE

Les cyberattaques ont été revendiquées par un groupe de hackers pro-russe appelé HackNeT.

Le parti CDU allemand touché par une cyberattaque majeure

Les cyberattaques à motivation politique se sont multipliées à l’approche des élections européennes de ce mois-ci, nombre d’entre elles étant liées à des acteurs parrainés par l’État russe.

L’UE accuse Microsoft de collecter secrètement des données sur les enfants

L’UE a déposé deux plaintes contre Microsoft en vertu de l’article 77 du RGPD, alléguant que le géant de la technologie a violé les droits à la vie privée des écoliers.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.