Le NTC a lancé le « Vulnerability Hub » pour publier et gérer des failles de sécurité dans divers secteurs, avec aujourd’hui déjà 80 vulnérabilités répertoriées.

Le National Cybersecurity Testing Institute (NTC) a récemment lancé le « Vulnerability Hub », une plateforme destinée à publier les failles de sécurité identifiées dans les infrastructures, les appareils et les applications en réseau.

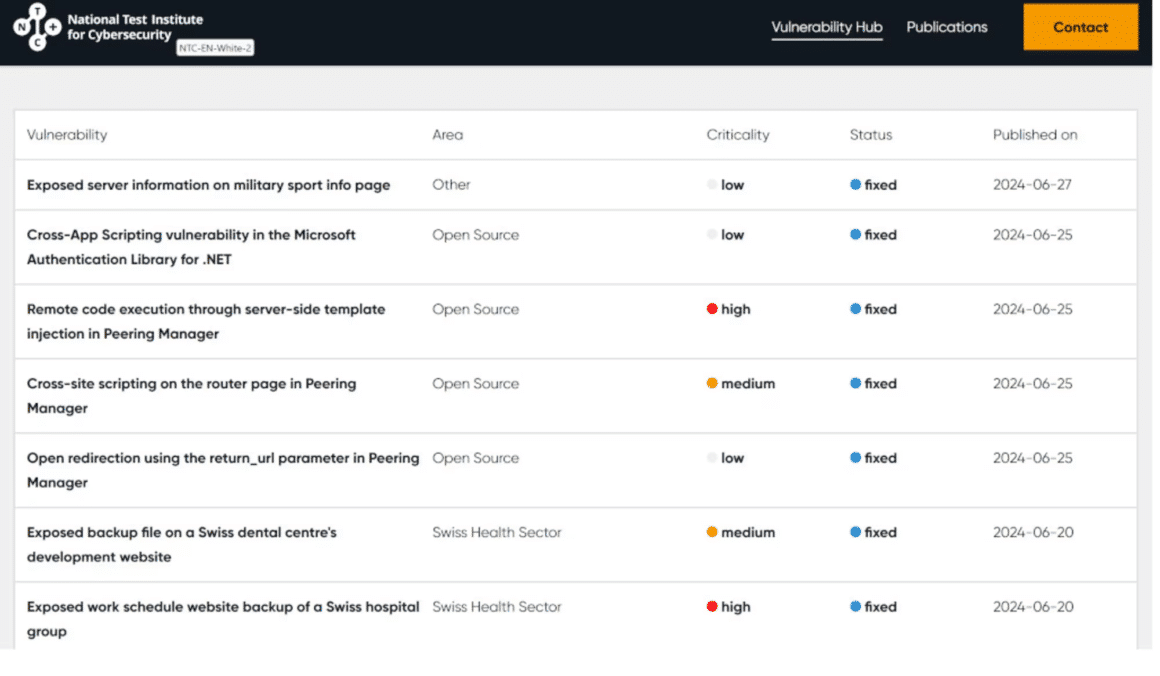

À ce jour, environ 80 vulnérabilités ont été répertoriées sur le Vulnerability Hub. Ces failles concernent des secteurs variés, incluant l’infrastructure de recharge pour véhicules électriques en Suisse, des logiciels open source et des applications du secteur de la santé. Ces systèmes, manipulant souvent des données sensibles comme celles des patients, sont fréquemment sous-évalués en termes de sécurité en raison de ressources limitées et d’un manque d’incitations.

Le Vulnerability Hub fournit une description détaillée de chaque vulnérabilité identifiée, une évaluation de ses impacts potentiels et des recommandations pour des solutions de contournement ou des mises à jour. Cependant, avant de rendre publique une vulnérabilité, le NTC suit les principes de la divulgation responsable. Cela implique que le fabricant concerné est informé en premier, lui permettant de développer et de distribuer un correctif avant que la faille ne soit divulguée publiquement.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le NTC, une association à but non lucratif

Pour information, le NTC n’est pas une institution fédérale. Basée à Zoug, il s’agit d’une association à but non lucratif, partiellement financée par le canton de Zoug, qui aspire à devenir un véritable institut national de contrôle de cybersécurité.

Le NTC effectue des audits de cybersécurité de sa propre initiative, ciblant les systèmes numériques souvent négligés en matière de tests de sécurité, soit en raison d’un manque d’incitations, soit par absence d’obligations légales. L’organisation réalise également des audits pour les opérateurs d’infrastructures critiques et les autorités publiques.

Pour en savoir plus

NTC Institut national de test pour la cybersécurité

Le centre de compétences suisse chargé des tests indépendants des produits numériques et des infrastructures en réseau.

NTC startet Portal für gefundene Cyberschwachstellen

Das Nationale Testinstitut für Cybersicherheit lanciert einen Vulnerability Hub. Auf der Plattform dokumentiert das Institut eine Auswahl an entdeckten Sicherheitslücken – darunter solche, die die Schweizer…

Das NTC veröffentlicht Schwachstellen

Das Nationale Testinstitut für Cybersicherheit (NTC) hat den « Vulnerability Hub » lanciert. Das NTC führt Cybersicherheitsprüfungen von vernetzten Infrastrukturen, Geräten und Anwendungen durch. Neu sollen die gefundenen Sicherheitslücken nun im Vulnerability…

(Re)découvrez également:

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.