Le 27 juin 2024, une campagne de courriels malveillants a ciblé les utilisateurs macOS en Suisse, diffusant « Poseidon Stealer » pour voler des données sensibles.

Le 27 juin 2024, une importante campagne de courriels malveillants a été observée, ciblant les utilisateurs de macOS en Suisse. L’ampleur de cette campagne a conduit à de nombreux signalements sur les plateformes antiphishing.ch et report.ncsc.admin.ch.

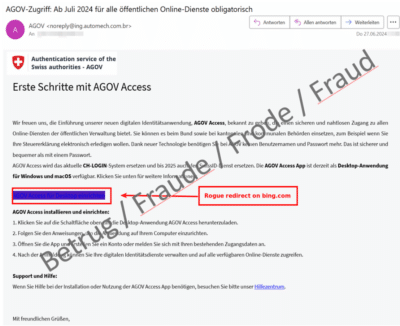

L’OFCS a en effet constaté une campagne de cybercriminalité qui a frappé la Suisse alémanique avec le maliciel « Poseidon Stealer ». Dans ce cas, les attaquants ont envoyé des courriels prétendument de l’AGOV, incitant les destinataires à télécharger un programme pour infecter les ordinateurs macOS.

L’OFCS a analysé techniquement ces mails frauduleux, semblant provenir de l’AGOV et téléchargent un fichier DMG malveillant en cas d’activation par l’utilisateur ciblé. Une fois exécuté, « Poseidon Stealer » collecte diverses informations sensibles sur l’ordinateur infecté, incluant les données de connexion, les clés privées, les cookies et les portefeuilles de crypto-monnaies. Ces informations sont ensuite compressées dans un fichier zip et envoyées à un serveur contrôlé par les cybercriminels.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’OFCS a noté que le maliciel ne persiste pas après le redémarrage de l’ordinateur infecté. Cela signifie que, une fois les données exfiltrées et l’appareil redémarré, le maliciel cesse de fonctionner. Malgré cela, les risques pour les données personnelles restent élevés.

Cette opération de l’OFCS rappelle l’importance de la vigilance et des signalements rapides pour contrer de telles menaces.

Pour en savoir plus

Brève analyse technique du maliciel « Poseidon Stealer »

11.07.2024 – Fin juin 2024, des cybercriminels ont diffusé en Suisse alémanique le maliciel « Poseidon Stealer » par courriel avec le…

Update: « Poseidon Stealer » zielt auf Schweizer macOS-User und ihre Kryptos

Ende Juni haben Cyberkriminelle per E-Mail mit dem vermeintlichen Absender AGOV die Mac-Malware « Poseidon Stealer » in der Deutschschweiz verbreitet. Wie eine Analyse des BACS zeigt,…

Le rapport d’analyse technique de l’OFCS sur ce stealer

(Re)découvrez également:

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.