Voici le récapitulatif des principales évolutions législatives et les dernières actus des cybercriminels.

Cette semaine, l’actualité en cybersécurité est marquée par plusieurs actions décisives contre des cybercriminels et des évolutions législatives importantes. Des arrestations ont ainsi eu lieu, notamment contre des membres affiliés au ransomware LockBit, tandis que des escrocs impliqués dans des fraudes électroniques internationales ont été condamnés.

De nouvelles décisions légales, comme celle de la Cour de justice de l’Union européenne autorisant l’accès aux données téléphoniques pour des infractions mineures, montrent une évolution des cadres juridiques dans la lutte contre la criminalité numérique.

En parallèle, des enquêtes ont révélé des coopérations entre certaines plateformes technologiques et les autorités, telles que Telegram, soulevant des questions sur la confidentialité des données.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Enfin, de nombreuses opérations, allant du démantèlement de domaines de spear-phishing russes à l’arrestation de groupes criminels impliqués dans des attaques de phishing, démontrent une intensification des efforts mondiaux pour contrer le cybercrime.

Les actus de la semaine à propos des cybercriminels et des évolutions législatives

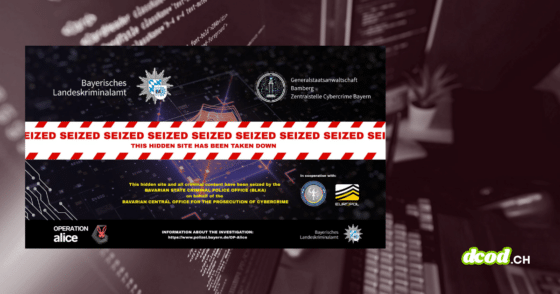

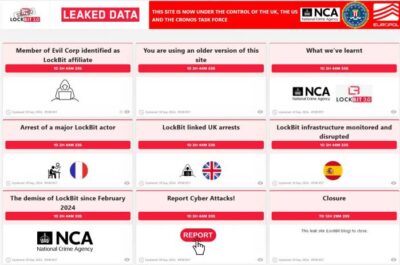

Des arrestations et des sanctions contre les affiliés de LockBit

L’enquête européenne sur le groupe de ransomware LockBit a mené à l’arrestation de quatre individus et à des sanctions financières. Ces arrestations font suite à plusieurs attaques majeures contre des infrastructures critiques, notamment des hôpitaux et des entreprises dans divers pays. Les individus arrêtés sont accusés d’avoir fourni des services pour le déploiement du ransomware et d’avoir facilité le blanchiment des fonds extorqués.

Des escrocs britanniques et nigérians condamnés pour fraude

Deux cybercriminels britanniques et nigérians ont été condamnés pour avoir mené des campagnes de fraude électronique à grande échelle, ciblant des entreprises à travers le monde. Leurs méthodes incluaient la compromission de comptes professionnels (BEC), ce qui leur permettait de détourner des paiements de plusieurs millions de dollars. Les autorités ont réussi à remonter la piste de ces criminels grâce à une collaboration internationale et des outils de traçage numérique sophistiqués.

Un homme inculpé pour vente de clés de licences réseau contrefaites

Un homme a été accusé d’avoir vendu des clés de licences falsifiées pour des commutateurs réseau, permettant ainsi à des utilisateurs non autorisés d’accéder à des logiciels critiques. Cette fraude à grande échelle a permis à des entreprises de contourner les systèmes de sécurité mis en place par les fabricants, causant des pertes financières et des risques pour la sécurité des réseaux concernés.

L’accès aux données des téléphones mobiles pour des crimes mineurs validé par la Cour de l’UE

La Cour de justice de l’Union européenne (CJUE) a statué que les autorités peuvent accéder aux données des téléphones mobiles même pour des infractions mineures. Cette décision renforce les pouvoirs d’enquête des forces de l’ordre en matière de cybersécurité et de lutte contre la criminalité. La CJUE a précisé que ces accès doivent être justifiés et encadrés par des contrôles judiciaires stricts.

Des hackers iraniens inculpés pour une campagne de piratage politique

Le ministère de la Justice des États-Unis a inculpé trois hackers iraniens pour avoir mené une campagne de piratage et de diffusion de données visant des personnalités politiques américaines. Les hackers auraient exploité des vulnérabilités dans des systèmes informatiques pour voler des informations sensibles qu’ils ont ensuite divulguées dans le but de déstabiliser les élections.

Un Britannique accusé de piratage à des fins de trading illégal

Un ressortissant britannique a été accusé d’avoir utilisé des informations volées pour réaliser des transactions boursières illégales. Ce hacker aurait accédé à des données confidentielles sur des entreprises avant qu’elles ne soient rendues publiques, afin de prendre des positions avantageuses sur les marchés financiers.

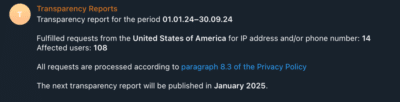

Partage de données entre Telegram et les autorités américaines

Telegram, connu pour ses politiques de protection de la vie privée, aurait partagé des données d’utilisateurs avec les forces de l’ordre américaines dans le cadre d’enquêtes criminelles. Ce changement de politique semble être motivé par une pression croissante des gouvernements pour une coopération dans la lutte contre la cybercriminalité. A lire aussi Telegram change sa politique de partage de données : comment les cybercriminels réagissent

Un homme plaide coupable pour le vol de 37 millions de dollars en cryptomonnaie

Un individu a plaidé coupable d’avoir orchestré un vol de 37 millions de dollars en cryptomonnaies. Ce cybercriminel aurait utilisé des attaques de phishing sophistiquées pour voler les informations de connexion de ses victimes, ce qui lui a permis de détourner des fonds de portefeuilles numériques.

Microsoft et le DoJ saisissent des domaines de spear-phishing russes

Microsoft, en collaboration avec le département de la Justice des États-Unis, a démantelé une infrastructure de spear-phishing utilisée par des hackers russes pour cibler des entreprises américaines. Ces cybercriminels utilisaient plus de 100 domaines frauduleux pour mener des campagnes de phishing sophistiquées.

Une centrale nucléaire britannique condamnée pour failles de sécurité

Le site nucléaire britannique de Sellafield a été condamné à payer une amende de 440 000 livres sterling en raison de manquements graves à la cybersécurité. L’enquête a révélé plusieurs failles dans les systèmes de protection des données sensibles, mettant potentiellement en danger la sécurité des opérations.

Un Ukrainien plaide coupable pour l’exploitation du malware Raccoon Stealer

Un Ukrainien a plaidé coupable d’avoir opéré le malware Raccoon Stealer, utilisé pour voler des informations personnelles et financières à des milliers de victimes à travers le monde. Ce logiciel malveillant, vendu comme un service, permettait à des cybercriminels de récupérer des données sensibles comme des mots de passe et des numéros de carte de crédit.

Arrestation de 8 personnes dans une vaste opération de lutte contre le phishing par Interpol

Interpol a annoncé l’arrestation de huit individus impliqués dans une vaste opération de phishing ayant ciblé des victimes à travers plusieurs pays. Ces cybercriminels envoyaient des emails frauduleux pour inciter les victimes à divulguer des informations personnelles et bancaires, qu’ils utilisaient ensuite pour voler de l’argent.

Le développeur du logiciel malveillant DHiddenz’s HVNC a été condamné à 24 mois de prison avec sursis. Ce logiciel permettait à des cybercriminels de prendre le contrôle à distance des ordinateurs infectés sans que les victimes ne s’en aperçoivent. L’utilisation de cet outil a permis de mener de nombreuses attaques de fraude financière.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.