Voici la synthèse des principales cyberattaques annoncées la semaine passée.

La semaine a été marquée par une série de cyberattaques à travers le monde, mettant en lumière la vulnérabilité persistante de nombreuses infrastructures critiques. Des tribunaux aux systèmes de transfert de prisonniers, en passant par des fournisseurs d’équipements industriels et pétroliers, les cybercriminels continuent d’exploiter les failles des systèmes numériques pour compromettre des services essentiels. Ces incidents montrent non seulement la diversité des cibles mais aussi les motivations variées des attaquants, allant de l’extorsion financière à des objectifs géopolitiques.

Les attaques récentes ont ainsi touché aussi bien le secteur public que le secteur privé, chacun avec ses propres défis en matière de cybersécurité. L’état de Washington a subi une cyberattaque qui a perturbé les opérations de ses tribunaux, tandis qu’au Royaume-Uni, le système de transfert de prisonniers a été compromis.

Les cybercriminels ne se contentent pas de cibler des infrastructures physiques; ils exploitent aussi la confiance des utilisateurs envers des plateformes en ligne. Des hackers ont détourné l’API de DocuSign pour diffuser des documents malveillants, et des e-mails policiers compromis ont été utilisés pour obtenir frauduleusement des informations sensibles de grandes entreprises technologiques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les cyberattaques de la semaine

Les tribunaux de Washington hors service après une cyberattaque ce week-end

Les systèmes des tribunaux de l’État de Washington ont été mis hors ligne suite à une cyberattaque ce week-end. Cette interruption perturbe les opérations administratives et l’accès public à certaines informations. Les responsables enquêtent pour évaluer l’étendue de l’incident et pour restaurer les services.

Détournement des e-mails de la police pour obtenir des données frauduleuses

Des hackers exploitent des adresses e-mail compromises de la police pour envoyer de fausses demandes de données à des entreprises technologiques. Ces requêtes frauduleuses ciblent des plateformes telles que Google et Meta pour accéder à des informations sensibles sur les utilisateurs. En utilisant les canaux officiels, les cybercriminels parviennent à contourner certaines vérifications de sécurité et à obtenir des réponses des entreprises visées.

Cyberattaque sur les véhicules de transfert de prisonniers au Royaume-Uni

Une cyberattaque a touché le système des véhicules de transfert de prisonniers au Royaume-Uni, perturbant les opérations logistiques de ces transports sensibles. L’incident a exposé des défaillances critiques dans les protocoles de cybersécurité des prestataires de services liés à la justice britannique.

Des pirates informatiques utilisent l’API DocuSign pour envoyer des factures apparemment authentiques

Des cybercriminels abusent de l’API de DocuSign pour envoyer des documents malveillants se faisant passer pour des factures authentiques. Cette méthode permet de contourner les systèmes de détection en exploitant la confiance des utilisateurs envers des plateformes bien connues. Les victimes reçoivent des e-mails contenant des liens qui, une fois cliqués, infectent leurs appareils avec des logiciels malveillants.

Des pirates informatiques nord-coréens utilisent de fausses informations pour diffuser des logiciels malveillants à « risque caché »

Des hackers nord-coréens utilisent des faux sites d’actualité pour cibler les acteurs du marché des crypto-monnaies. Ces sites, qui semblent être des sources fiables, déploient en réalité des malwares cachés prévus pour compromettre les portefeuilles de crypto-monnaies des utilisateurs.

Des hackers pro-russes ciblent la Corée du Sud alors que la Corée du Nord rejoint la guerre en Ukraine

Un groupe de hacktivistes pro-russes a récemment lancé une campagne de cyberattaques contre des institutions en Corée du Sud. Ces actions semblent motivées par des tensions diplomatiques croissantes entre la Russie et la Corée du Sud. Les attaquants se concentrent sur des cibles telles que les infrastructures gouvernementales et les services essentiels.

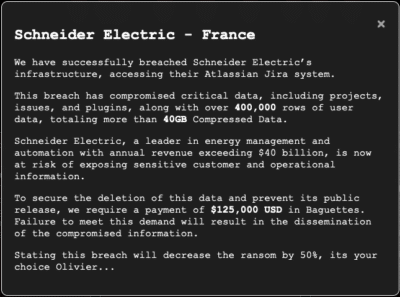

Schneider Electric signale une cyberattaque, son troisième incident en 18 mois

L’entreprise a été répertoriée comme victime sur le site de fuite de la variante du ransomware Hellcat, les attaquants exigeant une rançon de 150 000 $ en « baguettes », une référence obtuse au siège social de l’entreprise situé en France. En réalité, les attaquants cherchent à se faire payer en Monero, une cryptomonnaie axée sur la confidentialité.

Une attaque par ransomware touche un fournisseur pétrolier au Texas

Une entreprise texane fournissant des équipements pétroliers a été victime d’une attaque par ransomware réalisée par des hackers inconnus. L’incident a perturbé l’approvisionnement en équipements clés, impactant indirectement la chaîne de production dans le secteur énergétique. Les assaillants ont chiffré les données de l’entreprise et exigent une rançon en échange d’une restauration des fichiers.

Hackers nord-coréens ciblent de nouveau les crypto-monnaies

Les hackers nord-coréens ont lancé une nouvelle campagne ciblant des acteurs du secteur des crypto-monnaies. En utilisant des techniques sophistiquées de phishing et de fausses plateformes d’échange, les attaquants parviennent à dérober des fonds directement des portefeuilles de leurs victimes.

Black Basta développe son « helpdesk » pour les victimes

Le groupe de hackers Black Basta a mis en place un système de « helpdesk » pour communiquer avec ses victimes de ransomware. Cette stratégie, qui consiste à offrir une assistance technique aux victimes, vise à augmenter les chances de paiement de la rançon en fournissant des instructions claires pour la récupération des données. Black Basta semble vouloir améliorer son image en proposant des interactions plus « professionnelles » afin de maximiser ses gains financiers.

Serveurs, API, outils de veille.

DCOD est un projet indépendant sans revenu. L'infra a un coût. Participez aux frais.