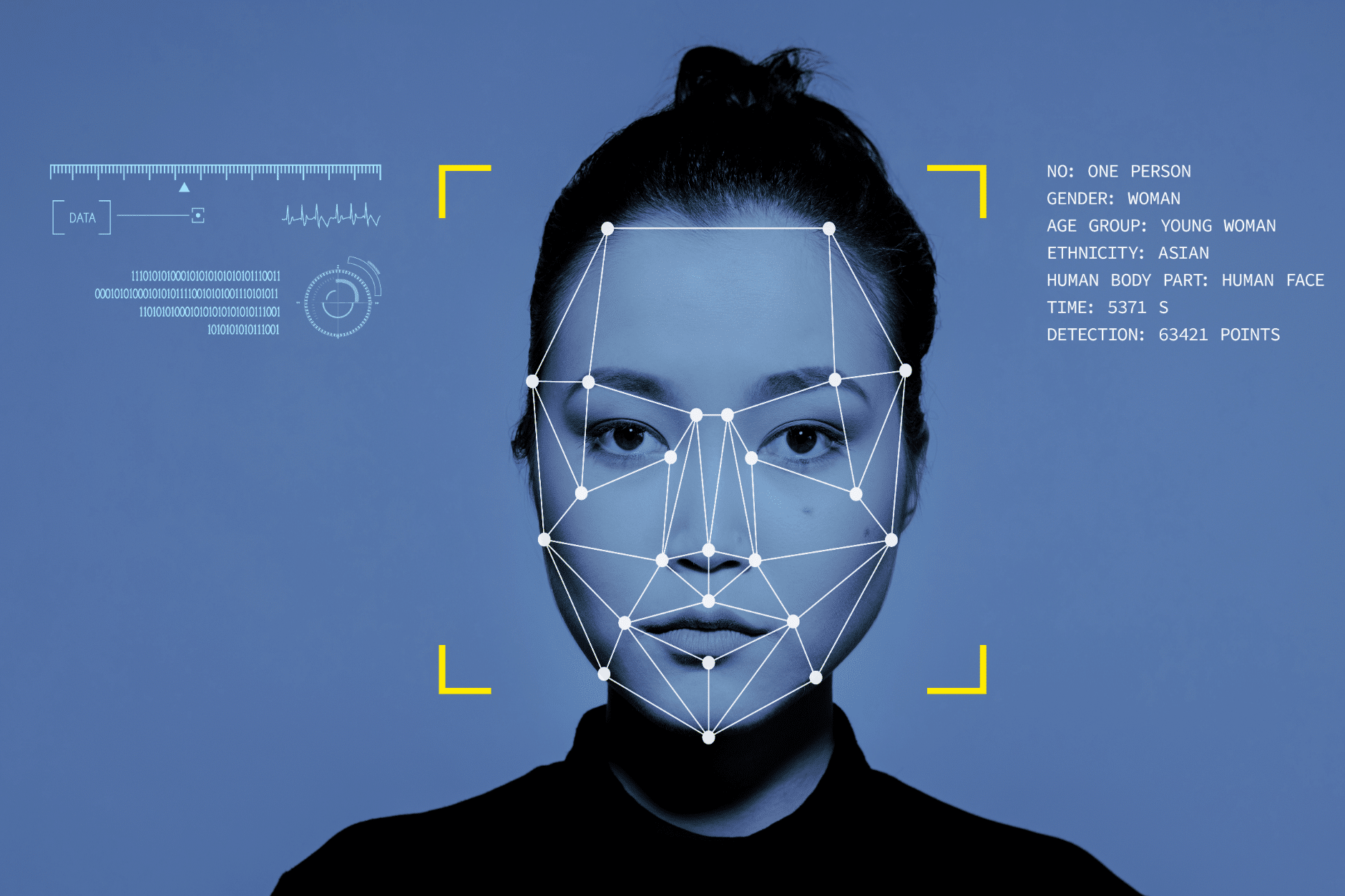

En 2024, 4,7 millions de Britanniques scannés par reconnaissance faciale. Un usage grandissant qui soulève des questions.

La reconnaissance faciale en temps réel s’est rapidement imposée au Royaume-Uni, où elle est utilisée à grande échelle pour des événements publics et des lieux privés. Cette technologie, qui a permis plus de 1000 arrestations depuis début 2024, est déployée lors de rassemblements massifs comme le carnaval de Notting Hill, où deux millions de participants sont attendus. Les caméras installées aux entrées et sorties permettent aux autorités d’identifier des individus recherchés en comparant leurs visages à une base de données de suspects. L’augmentation de l’utilisation de cette technologie est notable, passant de dix opérations entre 2016 et 2019 à environ une centaine en 2025, selon RTBF.

L’usage de la reconnaissance faciale s’est étendu au-delà des événements publics, touchant également le secteur privé. Des supermarchés et magasins utilisent cette technologie pour lutter contre les vols à l’étalage, malgré les préoccupations liées à la collecte de données. Le prestataire Facewatch, par exemple, établit une liste de suspects et alerte les commerçants lorsque l’un d’eux entre dans leurs locaux. Cette pratique soulève des questions sur la vie privée et l’intrusion dans l’espace personnel, comme le souligne Abigail Bevon, une médecin légiste, qui juge son usage dans les commerces comme étant invasif. Contrairement à l’Union européenne, où la reconnaissance faciale en temps réel est interdite sauf exceptions, le Royaume-Uni n’a pas de cadre législatif strict, ce qui laisse une grande latitude à la police, comme rapporté par Le Matin.

Cette absence de législation stricte a des conséquences sur la société britannique. Le recours accru à la reconnaissance faciale modifie la perception de l’espace public, suscitant des inquiétudes sur la suppression de l’anonymat et l’impact potentiel sur la participation à des manifestations. Les critiques, telles que celles de l’organisation Big Brother Watch, assimilent cette pratique à celle d’États autoritaires, soulignant un manque de garanties légales et des biais raciaux dans les systèmes d’intelligence artificielle. Le cas de Shaun Thompson, identifié à tort et arrêté par ces caméras, illustre les erreurs potentielles et a conduit à des actions en justice. Face à ces critiques, le gouvernement a promis un cadre légal pour encadrer l’usage de cette technologie, avec des installations permanentes prévues dans des zones jugées sensibles comme Croydon, un quartier du sud de Londres.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour approfondir le sujet

Biométrie en Asie : La reconnaissance faciale devient la norme mobile

Fraude massive et vols de données poussent l'Asie à exiger scans faciaux et géolocalisation. La biométrie s'impose désormais comme la seule clé d'accès aux services numériques. Lire la suite

Actualités liées

La police britannique suspend la reconnaissance faciale en direct suite à une étude révélant des biais raciaux

Les caméras sont statistiquement plus susceptibles d'identifier les personnes noires, selon une nouvelle étude. Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.