Sophos a publié un rapport sur une campagne de cyberattaques ciblant les amateurs de chats du Bengale en Australie, utilisant le trojan Gootloader via des techniques de SEO poisoning.

Sophos a publié récemment un rapport détaillé sur une campagne de cyberattaques ciblant les amateurs de chats du Bengale en Australie.

Cette attaque repose sur le trojan Gootloader, un outil bien connu des cybercriminels qui se concentre sur le téléchargement et l’installation de logiciels malveillants en passant par des recherches sur Google et des résultats de type SEO poisoning.

Gootloader et le piège des recherches Google

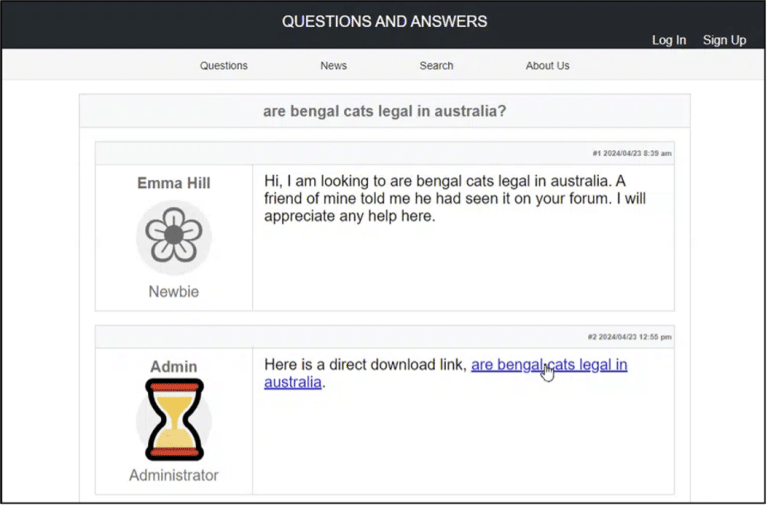

La campagne se distingue par l’utilisation de techniques sophistiquées de référencement sur Google, un stratagème fréquemment appelé « SEO poisoning ». Les cybercriminels ont créé des pages web optimisées qui apparaissent en tête des résultats de recherche Google pour des termes spécifiques liés, dans ce cas-là, aux chats du Bengale. En particulier, ils ont ciblé les internautes australiens à la recherche d’informations sur ces animaux populaires.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Lorsque les victimes cliquent sur ces liens, elles sont redirigées vers des pages factices contenant des téléchargements piégés. Ces fichiers sont souvent présentés comme étant des guides ou des documents PDF inoffensifs, mais contiennent en réalité des charges utiles malveillantes qui mènent à l’infection par Gootloader.

Une campagne ciblée par géolocalisation

Un aspect notable de cette attaque est la géolocalisation. Les attaquants ont utilisé des mécanismes permettant de vérifier la localisation de l’utilisateur avant de décider de lui présenter le contenu malveillant. Cette approche permet de préserver la discrétion de la campagne en n’affichant le contenu malveillant qu’à des internautes australiens. Cette stratégie précise améliore leur capacité à échapper à la détection par les outils de cybersécurité et de recherche automatisée.

Objectif et conséquences de Gootloader

Gootloader est principalement utilisé pour introduire d’autres types de logiciels malveillants dans les systèmes infectés. Il s’agit d’un trojan multistage qui permet l’accès à des charges utiles supplémentaires, comme des ransomwares ou des malwares d’espionnage. Dans ce cas précis, les cybercriminels semblent viser l’installation de malwares qui pourraient potentiellement voler des informations sensibles ou chiffrer des fichiers pour demander une rançon.

Cette campagne montre une fois de plus la capacité des attaquants à tirer profit des passions des utilisateurs pour les piéger et les compromettre.

Pour en savoir plus

Bengal cat lovers in Australia get psspsspss’d in Google-driven Gootloader campaign

The Internet is full of cats—and in this case, malware-delivering fake cat websites used for very targeted search engine optimization.

Hackers are targeting people who type these six words into their computer

Cybersecurity company SOPHOS issued an urgent warning on its website, asking people not to type six words into their search engines. “Victims are often enticed into clicking on malicious adware or links disguised as legitimate marketing, or in this case a legitimate Google search,” SOPHOS explained.

(Re)découvrez également:

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.