Voici les 5 actualités les plus marquantes de la semaine passée.

Voici le Top5 de de la semaine avec plusieurs événements significatifs qui ont marqué le secteur de la cybersécurité avec des actions ciblant des institutions économiques, des menaces persistantes et des arrestations majeures. Voici un récapitulatif des principales actualités dans le domaine.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

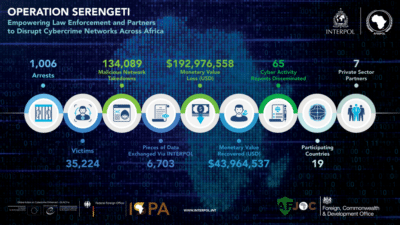

Interpol a mené une vaste opération internationale baptisée « Serengeti » visant les réseaux de cybercriminalité à travers le continent africain. Cette opération, qui s’est concentrée sur plusieurs types d’activités malveillantes, a permis l’arrestation de plus de 1000 individus et la sécurisation de plus de 2000 infrastructures numériques. Parmi les principales cibles, on retrouve des attaques orchestrées par des groupes criminels spécialisés dans le phishing et les escroqueries en ligne. L

Parallèlement, des menaces à motivations financières ont frappé des institutions économiques de grande envergure, avec notamment la cyberattaque contre la banque centrale d’Ouganda. Les acteurs malveillants étaient motivés par des gains financiers et ont cherché à compromettre des systèmes internes sensibles.

En Russie, les autorités ont récemment procédé à l’arrestation d’un acteur de ransomware bien connu, surnommé « Wazawaka ». Cet individu était lié à de nombreuses attaques par ransomware, ciblant des organisations publiques et privées, tant à l’échelle nationale qu’internationale. Son arrestation est perçue comme une étape importante dans la lutte contre les ransomwares en Russie, pays souvent perçu comme un refuge pour ce type d’activités criminelles.

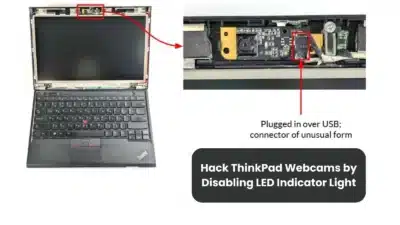

D’autre part, une équipe de chercheurs en cybersécurité a découvert une nouvelle technique permettant d’accéder secrètement aux webcams ThinkPad en désactivant le voyant LED indiquant l’utilisation de la caméra.

Enfin, des chercheurs ont révélé l’existence de « BootKitty », le premier malware s’attaquant aux systèmes basés sur les firmware UEFI de machines Linux. Ce malware peut se charger dès le démarrage du système, échappant ainsi à de nombreux systèmes de protection traditionnels.

Le top 5 des actus cybersécurité de la semaine

Opération Serengeti : INTERPOL a arrêté 1 006 suspects dans 19 pays africains.

Opération Serengeti : INTERPOL a arrêté 1 006 suspects dans 19 pays africains et a démantelé 134 089 réseaux malveillants. Une opération conjointe de lutte contre la criminalité menée par INTERPOL et AFRIPOL dans 19 pays africains, baptisée Opération Serengeti, a conduit à l’arrestation de…

Des pirates informatiques ont volé des millions de dollars à la Banque centrale d’Ouganda.

Des acteurs de menace motivés financièrement ont piraté le système de la banque centrale de l’Ouganda, ont confirmé des responsables gouvernementaux cette semaine. Les responsables ougandais ont confirmé jeudi que la banque centrale nationale a subi une violation de sécurité par des menaces motivées financièrement…

La Russie arrête l’attaquant de ransomware Wazawaka.

L’un des hackers les plus notoires au monde pourrait enfin être en garde à vue. Bleeping Computer rapporte que l’affilié au ransomware Mikhail Pavlovich Matveev, également connu sous les noms de Wazawaka, Uhodiransomwar, m1x et Boriselcin, a été arrêté. Les procureurs n’ont pas confirmé si Matveev est en garde à vue,…

Les pirates informatiques peuvent secrètement accéder aux webcams ThinkPad en désactivant le voyant lumineux d’indication.

Lors d’une présentation à la conférence POC 2024, l’expert en cybersécurité Andrey Konovalov a révélé une méthode novatrice pour désactiver discrètement le voyant LED de la webcam du ThinkPad X230, mettant en lumière les vulnérabilités en cours des dispositifs connectés en USB. Comme de nombreux ordinateurs portables, le ThinkPad X230 dispose…

Chercheurs découvrent « Bootkitty » – premier bootkit UEFI ciblant les noyaux Linux

Les chercheurs en cybersécurité ont mis en lumière ce qui a été décrit comme le premier bootkit Unified Extensible Firmware Interface (UEFI) conçu pour les systèmes Linux. Surnommé Bootkitty par ses créateurs qui se font appeler BlackCat, le bootkit est évalué…

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.