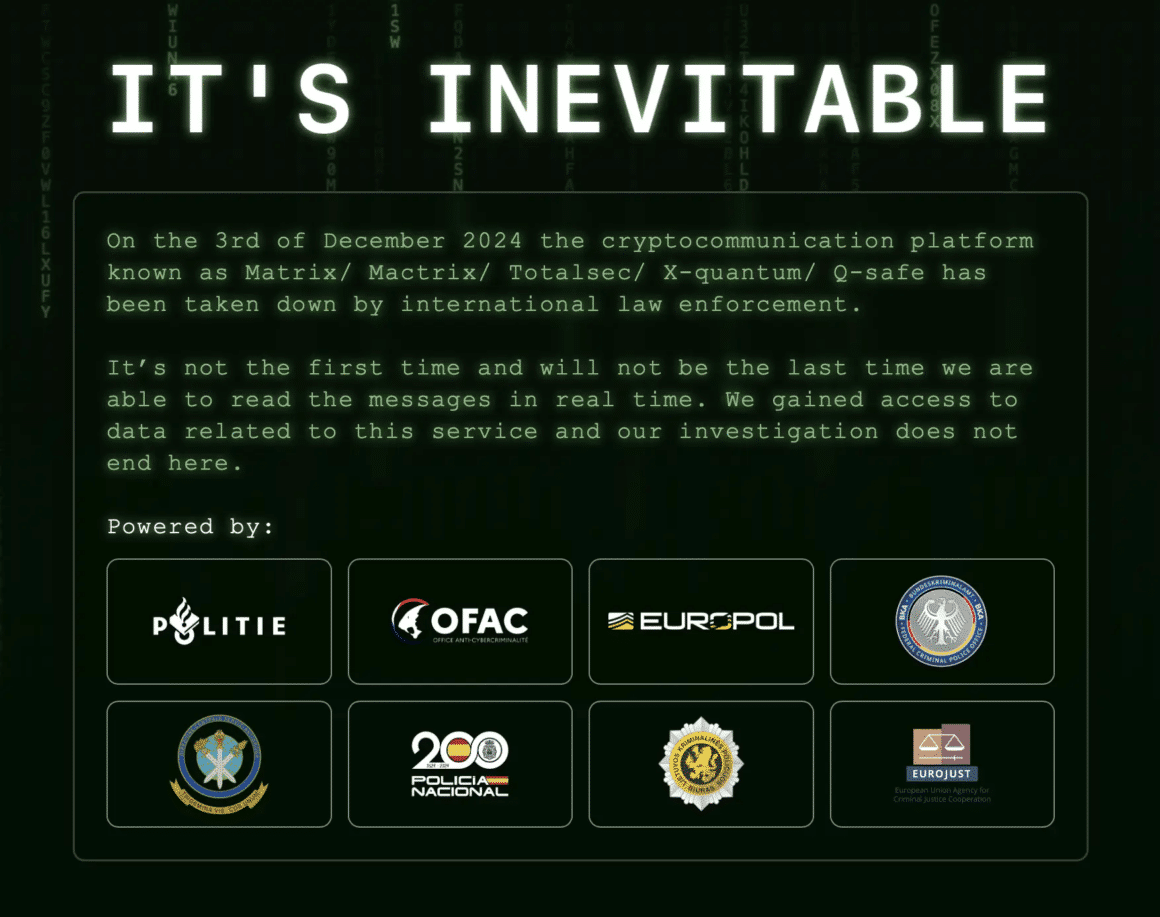

Une opération internationale dirigée par Europol a démantelé Matrix, un service de messagerie chiffrée utilisé par des réseaux criminels, entraînant des arrestations et des saisies en Europe.

Une opération internationale coordonnée par Europol a conduit au démantèlement de Matrix, un service de messagerie chiffrée utilisé par des réseaux criminels pour des activités illicites telles que le trafic de drogue et d’armes. Découvert initialement par les autorités néerlandaises en 2021 lors de l’enquête sur le meurtre d’un journaliste, Matrix comptait environ 8 000 utilisateurs et s’appuyait sur une infrastructure complexe de plus de 40 serveurs répartis dans plusieurs pays européens, principalement en France.

Plus de 2 millions de messages déchiffrés

Les investigations menées par les autorités de l’Espagne, de la France, de l’Italie, de la Lituanie et des Pays-Bas, avec le soutien d’Europol et d’Eurojust, ont permis l’interception et le déchiffrement de plus de 2,3 millions de messages échangés via la plateforme.

Ces communications ont révélé l’implication de ses utilisateurs dans diverses activités criminelles, notamment le trafic de stupéfiants, le trafic d’armes et le blanchiment d’argent.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La chasse aux messageries sécurisées pour déjouer les stratégies criminelles

Cette opération s’inscrit dans une série d’actions similaires visant des services de messagerie chiffrée utilisés par le crime organisé. Des précédents notables incluent le démantèlement d’EncroChat et de Sky ECC récemment, qui ont également permis aux forces de l’ordre d’accéder à des communications cruciales pour leurs enquêtes.

Ces efforts continus illustrent la détermination des autorités internationales à perturber les moyens de communication sécurisés employés par les organisations criminelles pour coordonner leurs activités illicites.

Une communication inventive pour avertir les criminels

Les criminels utilisant la plateforme Matrix ont été informés de l’interception par les autorités via une page d’accueil affichée sur le site de la messagerie. Baptisée « Operation Passion Flower« , cette initiative comprenait une animation inspirée de l’esthétique du film Matrix, avec des données coulant à l’écran, symbolisant le contrôle des autorités sur leurs communications.

Ce type de communication créative illustre comment les forces de l’ordre adaptent leurs méthodes pour marquer leur présence et dissuader les activités criminelles.

Pour en savoir plus

Une opération internationale démantèle MATRIX un service de messagerie chiffrée utilisé par les criminels

MATRIX, un service de messagerie créé par des criminels pour des criminels, a été découvert pour la première fois par les autorités néerlandaises sur le téléphone d’un criminel condamné pour le meurtre d’un journaliste néerlandais en 2021. Une enquête à grande échelle sur le service de messagerie a été lancée…

(Re)découvrez également:

Chasse aux cybermenaces : analyse du groupe Turla par Intel 471

Intel 471 a analysé le groupe Turla, un acteur de cybercriminalité sophistiqué. Leur approche de détection met en évidence l’importance des IoCs, l’analyse comportementale et l’adaptabilité face aux menaces.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.