Voici la synthèse des principales cyberattaques annoncées la semaine passée.

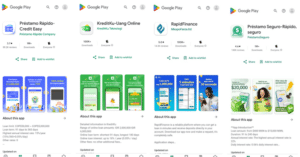

Plusieurs entreprises internationales ont récemment été victimes d’attaques par ransomware, perturbant leurs opérations et compromettant la sécurité de leurs données. Par exemple, ENGlobal Corporation, un contractant dans le secteur de l’énergie, a subi une attaque de ce type, affectant ses activités et soulevant des préoccupations quant à la continuité de ses services. De même, le groupe Black Basta a ciblé BT Group, une entreprise britannique de télécommunications, compromettant potentiellement des informations sensibles. En Indonésie, Fuji Electric a été touchée par une attaque similaire, perturbant ses opérations et soulevant des inquiétudes concernant la sécurité des données et la continuité des activités.

Dans le domaine des applications mobiles, une campagne malveillante a touché plus de 8 millions d’utilisateurs Android via des applications de prêt disponibles sur le Google Play Store. Ces applications, infectées par le malware SpyLoan, collectaient des informations sensibles auprès des utilisateurs, les exposant à des risques d’extorsion et de pertes financières. Par ailleurs, un nouveau malware Android nommé DroidBot cible 77 applications bancaires et de cryptomonnaies, principalement en Europe, compromettant la sécurité des transactions financières mobiles.

Sur le plan géopolitique, le Service fédéral de sécurité russe (FSB) a utilisé une application trojanisée pour surveiller un programmeur russe accusé de soutenir l’Ukraine, illustrant l’utilisation de logiciels espions pour la surveillance interne. De plus, des hackers affiliés au FSB ont infiltré les infrastructures d’un groupe APT pakistanais, accédant à des informations sensibles de cibles gouvernementales et militaires en Afghanistan et en Inde, démontrant une intensification des cyberespionnages entre États.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les cyberattaques de la semaine

La société indienne de vérification d’identité en ligne Signzy confirme un incident de sécurité.

Le service indien de vérification d’identité, utilisé par des millions de clients, a confirmé un incident de cybersécurité. © 2024 TechCrunch. Tous droits réservés. Pour un usage personnel uniquement.

Encore une autre attaque de ransomware – un hôpital pour enfants du NHS est la dernière victime

Un hôpital pour enfants du NHS a été touché par une violation de données. La violation de données fait probablement partie d’une attaque par ransomware sur l’hôpital pour enfants Alder Hey. L’hôpital a confirmé qu’il n’est pas lié à l’attaque de la semaine dernière sur un hôpital de Wirral…

Service de cryptographie japonais ferme après le vol de bitcoins d’une valeur de 308 millions de dollars.

DMM Bitcoin a déclaré qu’il prévoyait de transférer tous les comptes clients et les actifs de l’entreprise à la société de cryptomonnaie SBI VC Trade après un incident de piratage en mai.

Les utilisateurs russes signalent des pannes de Gazprombank suite à une prétendue cyberattaque ukrainienne.

Plusieurs rapports ont signalé des problèmes avec les services numériques de Gazprombank cette semaine. L’agence de renseignement militaire ukrainienne a revendiqué avoir attaqué la banque russe de premier plan.

L’attaque Blue Yonder attribuée au nouveau groupe de ransomware ‘Termite’ est une menace sérieuse pour la cybersécurité.

Le mois dernier, l’attaque contre la plateforme de gestion de la chaîne d’approvisionnement Blue Yonder a été attribuée à un nouveau groupe de ransomware connu sous le nom de « Termite ». L’attaque par ransomware a touché plusieurs clients en aval, y compris des opérations de vente au détail et de fabrication, et Blue Yonder continue de travailler…

L’hôpital pour enfants de Liverpool confirme une cyberattaque.

Le Alder Hey Children’s NHS Foundation Trust a déclaré qu’une seule attaque a compromis les systèmes de trois entités du NHS.

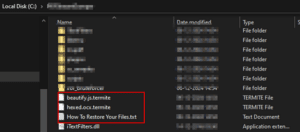

Le groupe de ransomware 8Base a piraté le Port de Rijeka en Croatie.

Une attaque cybernétique a touché le Port de Rijeka en Croatie, le groupe de ransomware 8Base a revendiqué la responsabilité de la sécurité…

L’entreprise spécialisée dans l’industrie de l’énergie, ENGlobal Corporation, révèle une attaque par ransomware.

La société ENGlobal Corporation a révélé une attaque par ransomware, découverte le 25 novembre, perturbant les opérations, dans une déclaration à la SEC. Une attaque par ransomware a perturbé les opérations d’un important entrepreneur de l’industrie de l’énergie, ENGlobal…

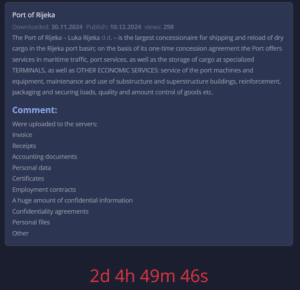

Le groupe de rançongiciels Black Basta a attaqué le groupe BT.

La division de conférences de BT Group (anciennement British Telecom) a fermé certains de ses serveurs suite à une attaque de ransomware Black Basta. Le groupe de télécommunications multinational britannique BT Group (anciennement British Telecom) a annoncé qu’il a fermé certains de…

Fuji Electric Indonesia a été touché par une attaque de ransomware.

Fuji Electric Indonesia a été victime d’une attaque par ransomware, impactant ses opérations et soulevant des préoccupations concernant la sécurité des données et la continuité des activités. L’attaque a été publiquement divulguée par le siège de Fuji Electric le 2 décembre 2024, à travers un avis officiel, qui…

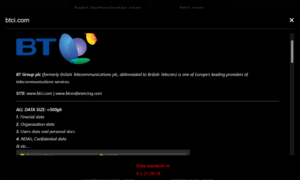

8 millions d’utilisateurs Android touchés par le logiciel malveillant SpyLoan dans des applications de prêt sur Google Play

Plus d’une douzaine d’applications Android malveillantes ont été identifiées sur le Google Play Store, ayant été collectivement téléchargées plus de 8 millions de fois, contenant un logiciel malveillant connu sous le nom de SpyLoan, selon de nouvelles découvertes de McAfee Labs. « Ces applications PUP (programmes potentiellement indésirables)…

Le FSB utilise une application Trojan pour surveiller un programmeur russe accusé de soutenir l’Ukraine.

Un programmeur russe accusé d’avoir fait un don d’argent à l’Ukraine a eu son appareil Android secrètement implanté avec un logiciel espion par le Service fédéral de sécurité (FSB) après avoir été détenu plus tôt cette année. Les conclusions font partie d’une enquête collaborative…

Le fabricant de vodka Stoli dépose le bilan aux États-Unis après une attaque de ransomware.

Les entreprises américaines du groupe Stoli ont déposé le bilan suite à une attaque de ransomware en août et à la saisie des distilleries restantes de la société par les autorités russes. […]

Le nouveau malware Android New DroidBot cible 77 applications bancaires et de crypto-monnaie.

Un nouveau malware bancaire Android nommé « DroidBot » tente de voler les identifiants de connexion de plus de 77 plateformes d’échanges de cryptomonnaies et d’applications bancaires au Royaume-Uni, en Italie, en France, en Espagne et au Portugal. […]

Hackers du FSB russe piratent l’APT Storm-0156 pakistanais.

L’attaque avancée persistante (APT) Parasitic Secret Blizzard a accédé à l’infrastructure d’une autre APT, et a volé les mêmes types d’informations ciblées chez les victimes gouvernementales et militaires d’Asie du Sud.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.