« Take It Down » ou comment tenter de supprimer des contenus intimes en ligne

La prévention et la gestion des contenus intimes diffusés en ligne sans consentement sont devenues une priorité majeure en Suisse, notamment avec l’entrée en vigueur de nouvelles dispositions juridiques et l’adoption de solutions techniques comme la plateforme « Take It Down ». Voici quelques informations utiles qui s’appuie sur le site de la Prévention Suisse de la Criminalité.

Comprendre le sexting

Pour rappel, le sexting est une pratique consistant à partager des messages, photos ou vidéos intimes par le biais de dispositifs électroniques tels que les smartphones ou les réseaux sociaux. Bien que souvent réalisé de manière consentie dans un contexte privé, le sexting peut engendrer des risques significatifs si les contenus sont diffusés sans autorisation.

Cette diffusion non consentie peut être liée à des phénomènes comme la porno-vengeance, où des contenus sont partagés pour se venger ou nuire à une personne, souvent après une rupture. Elle peut aussi être exploitée dans des cas de sextorsion, où les victimes sont menacées de diffusion publique de leurs contenus intimes afin d’obtenir de l’argent ou d’autres faveurs.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Il existe également le grooming qui constitue une autre forme d’abus liée à ces contenus, impliquant des tentatives de prédateurs pour manipuler des mineurs et les inciter à partager des images ou vidéos intimes.

Les conséquences de la diffusion non consentie de contenus intimes

Comme mentionner plus haut, la diffusion de contenus intimes en ligne sans consentement peut résulter de pratiques comme le sexting et entraîner des phénomènes tels que la porno-vengeance, la sextorsion ou encore le grooming.

Depuis le 1er juillet 2024, ces pratiques sont explicitement réprimées par le droit pénal suisse. Ces abus ont des conséquences graves pour les victimes, incluant des impacts émotionnels, sociaux et professionnels, liés à la perte de contrôle sur des images ou vidéos personnelles.

Pour mieux comprendre ce phénomène et selon une enquête récente JAMES 2022 nommée dans l’article référencé ci-dessous, près de 40 % des jeunes suisses âgés de 12 à 19 ans ont déjà reçu des photos ou vidéos érotiques, tandis qu’environ 12 % ont envoyé du contenu autoproduit. En outre, un tiers des adolescents ont été sollicités par des inconnus pour envoyer de tels contenus.

Bien sûr, pour réduire les risques, il est recommandé de limiter la diffusion en ligne de contenus sensibles, de rester vigilant sur les plateformes sociales, et de signaler tout abus à des plateformes comme clickandstop.ch ou aux autorités judiciaires.

La solution apportée par « Take It Down »

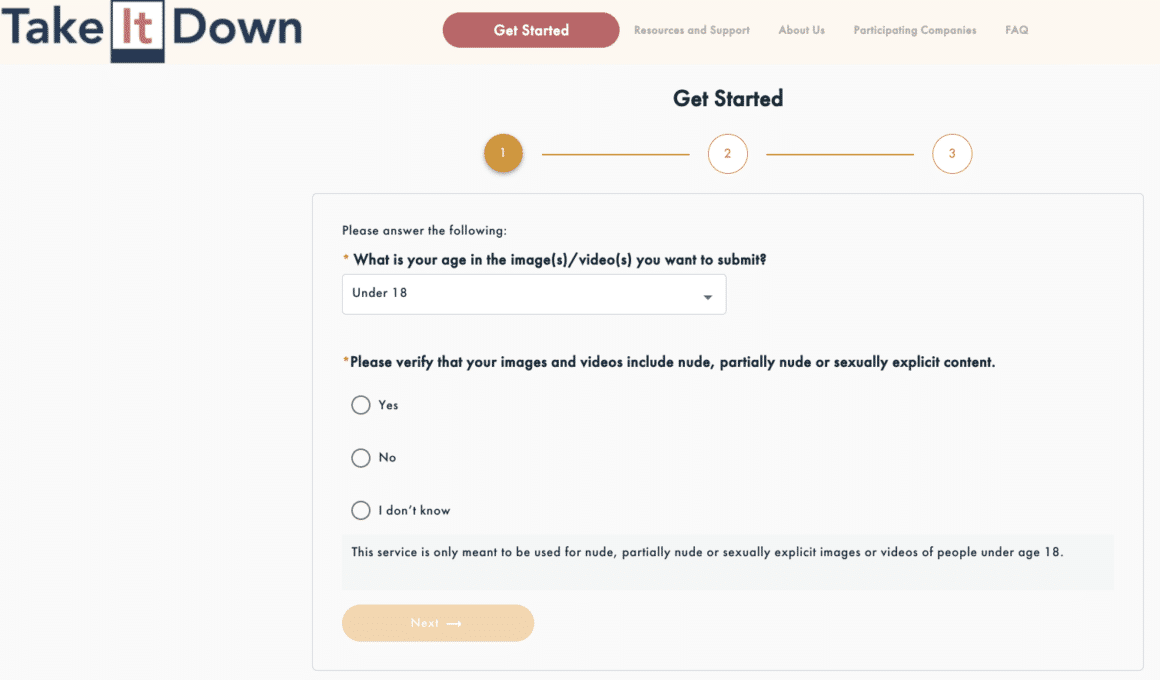

« Take It Down » est une plateforme offrant une solution innovante pour limiter la propagation des contenus intimes non consentis. Elle génère un hachage numérique unique à partir des images ou vidéos concernées, sans nécessiter leur téléchargement sur la plateforme. Les partenaires participant à ce programme, tels que Facebook, Instagram, TikTok ou encore Pornhub, comparent ces hachages avec les contenus qu’ils hébergent et peuvent supprimer les correspondances identifiées.

Ce service est spécifiquement destiné aux contenus produits avant que la personne concernée n’atteigne l’âge de 18 ans. En cas de signalement, le National Center for Missing & Exploited Children (NCMEC) transmet l’information aux autorités nationales, comme fedpol en Suisse, afin qu’elles entreprennent les actions nécessaires.

Pour en savoir plus

« Take It Down » ou comment tenter de supprimer des contenus intimes en ligne

La diffusion sur les médias électroniques de photos ou de vidéos personnelles à caractère sexuel ou intime, ce qu’on appelle le sexting, peut entraîner différentes conséquences, aussi involontaires que désagréables. Avec la plateforme « Take It Down » (= « Supprime-le »), il existe…

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.