Voici le résumé des vulnérabilités les plus critiques découvertes la semaine passée.

Le résumé de la semaine

Plusieurs vulnérabilités critiques ont été identifiées dans des produits largement utilisés, posant des risques importants potentiels pour la sécurité des systèmes d’information.

Trend Micro a corrigé six vulnérabilités de haute gravité dans ses produits Apex One et Apex One as a Service. Ces failles permettaient à des attaquants locaux d’élever leurs privilèges sur des systèmes Windows affectés. Les utilisateurs sont vivement encouragés à mettre à jour leurs installations avec les dernières versions disponibles pour atténuer ces risques.

Une méthode a été démontrée pour contourner le chiffrement BitLocker sur Windows 11 (version 24H2). En extrayant les clés de chiffrement de volume complet (FVEK) de la mémoire, un chercheur a pu accéder à des partitions protégées par BitLocker. Cette technique exploite des données résiduelles en RAM après un redémarrage abrupt.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

ASUS a alerté sur des vulnérabilités critiques affectant plusieurs modèles de routeurs. Ces failles, liées à la fonctionnalité AiCloud, permettent à des attaquants authentifiés d’exécuter des commandes arbitraires sur les appareils compromis. Les utilisateurs doivent mettre à jour leur firmware vers les versions corrigées et adopter des pratiques de sécurité recommandées, telles que l’utilisation de mots de passe robustes et la désactivation des services externes non utilisés.

Des analyses ont révélé que plus de trois millions de serveurs de messagerie utilisant les protocoles POP3 et IMAP sont dépourvus de chiffrement TLS. Cette absence expose les noms d’utilisateur et mots de passe en clair, les rendant vulnérables à des attaques d’écoute clandestine. Les opérateurs de serveurs concernés sont encouragés à activer le chiffrement TLS pour sécuriser les communications des utilisateurs.

Microsoft a annoncé des changements imminents dans la distribution des installateurs et archives .NET, en raison de la migration de certains domaines Azure CDN. Les développeurs doivent mettre à jour leurs infrastructures de production et DevOps avant le 7 janvier 2025 pour éviter des interruptions de service. Il est recommandé de scanner les bases de code pour identifier et remplacer les références aux anciens domaines par les nouveaux.

Une vulnérabilité critique a été identifiée dans le protocole LDAP des contrôleurs de domaine Active Directory de Microsoft. Cette faille permet à des attaquants de provoquer des dénis de service en crashant plusieurs serveurs Windows non corrigés connectés à Internet. Les organisations sont invitées à appliquer les correctifs disponibles pour protéger leurs systèmes.

Malgré des avertissements concernant une vulnérabilité critique dans les systèmes BeyondTrust, près de 9 000 instances restent exposées sur Internet. Cette faille a été exploitée par des acteurs malveillants, notamment lors d’une intrusion au Département du Trésor américain.

Une vulnérabilité dans le logiciel Veritas/Arctera Data Insight (versions 7.1 et antérieures) permet à des attaquants d’exécuter des commandes SQL arbitraires sur la base de données backend.

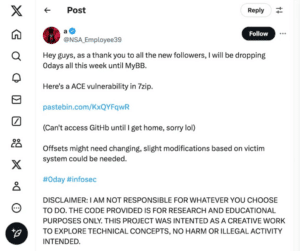

Enfin, une prétendue vulnérabilité zero-day dans le logiciel 7-Zip a été signalée par un utilisateur sur la plateforme X. Cependant, le créateur de 7-Zip a démenti cette affirmation, la qualifiant de fausse.

Les vulnérabilités de la semaine

Plus de 3 millions de serveurs de messagerie sans cryptage exposés aux attaques de sniffing

Plus de trois millions de serveurs de messagerie POP3 et IMAP sans cryptage TLS sont actuellement exposés sur Internet et vulnérables aux attaques de reniflage de réseau. […]

Vulnérabilité : les attaquants pourraient envoyer les pare-feu Palo Alto en mode maintenance

Une vulnérabilité dans le système d’exploitation du pare-feu PAN-OS peut mettre les réseaux en danger. Des correctifs de sécurité sont disponibles.

Les vulnérabilités de Trend Micro Apex One permettent une escalade des privilèges

Trend Micro a corrigé six vulnérabilités de gravité élevée dans ses produits Apex One et Apex One as a Service, qui pourraient permettre aux attaquants d’élever leurs privilèges sur les systèmes Windows affectés. Ces vulnérabilités ont été divulguées dans le cadre du système Common Vulnerabilities and Exposures (CVE) et ont été…

Contournement du chiffrement BitLocker de Windows 11 pour extraire les clés de chiffrement du volume complet

Un chercheur en cybersécurité a démontré une méthode permettant de contourner le chiffrement BitLocker sur Windows 11 (version 24H2) en extrayant les clés de chiffrement de volume complètes (FVEK) de la mémoire. À l’aide d’un outil personnalisé appelé Memory-Dump-UEFI, le chercheur a pu récupérer des clés cryptographiques sensibles pour…

Des vulnérabilités critiques d’ASUS permettent aux attaquants d’exécuter des commandes arbitraires

Dans un récent avis de sécurité, ASUS a alerté les utilisateurs sur des vulnérabilités critiques affectant plusieurs de ses modèles de routeurs. Ces failles, identifiées comme CVE-2024-12912 et CVE-2024-13062, présentent de graves risques en permettant aux attaquants d’exécuter des commandes arbitraires sur des appareils compromis.

Date limite critique : mettre à jour les anciens domaines .NET avant le 7 janvier 2025 pour éviter toute interruption de service

Microsoft a annoncé qu’il allait apporter un « changement inattendu » à la manière dont les installateurs et les archives .NET sont distribués, obligeant les développeurs à mettre à jour leur infrastructure de production et DevOps. « Nous pensons que la plupart des utilisateurs ne seront pas directement affectés, mais il est peu probable que cela se produise. »

Une faille Active Directory non corrigée peut faire planter n’importe quel serveur Microsoft

Les serveurs Windows sont vulnérables à une vulnérabilité LDAP dangereuse qui pourrait être utilisée pour faire planter plusieurs serveurs à la fois et doit être corrigée immédiatement.

Des milliers de systèmes BeyondTrust défectueux restent exposés

Des semaines après le signalement d’une vulnérabilité critique et le piratage du département du Trésor, près de 9 000 instances BeyondTrust restent largement ouvertes sur Internet, selon les chercheurs.

Une vulnérabilité de Veritas permet aux attaquants d’exécuter des commandes SQL arbitraires

Une vulnérabilité récemment découverte dans le logiciel Veritas/Arctera Data Insight (versions 7.1 et antérieures) met en évidence un problème de sécurité important, permettant aux attaquants d’exécuter des commandes SQL arbitraires sur la base de données principale de l’application. Cette faille pourrait conduire à des attaques non autorisées…

Un utilisateur de X a revendiqué une vulnérabilité zero-day de 7-Zip, mais le créateur de 7-Zip affirme qu’il s’agit d’un faux

Un utilisateur X utilisant le pseudo @NSA_Employee39 a révélé une vulnérabilité zero-day dans le logiciel d’archivage de fichiers open source 7-Zip. Un compte X vérifié, @NSA_Employee39, a prétendu avoir révélé une vulnérabilité zero-day dans le logiciel d’archivage de fichiers open source 7-Zip….

La faille Nuclei contourne les vérifications de signature de modèle pour exécuter des commandes

Une vulnérabilité désormais corrigée dans le scanner de vulnérabilité open source Nuclei pourrait potentiellement permettre aux attaquants de contourner la vérification de signature tout en introduisant du code malveillant dans des modèles qui s’exécutent sur des systèmes locaux. […]

(Re)découvrez la semaine passée:

Les vulnérabilités critiques à suivre (30 déc 2024)

Découvrez les principales vulnérabilités à suivre cette semaine du 30 décembre 2024

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.