Voici le résumé des vulnérabilités les plus critiques découvertes la semaine passée.

Le résumé de la semaine

Au cours de la semaine passée, plusieurs vulnérabilités critiques ont été identifiées, touchant divers systèmes et applications utilisés par les professionnels de la cybersécurité.

Une faille dans le plugin W3 Total Cache, installé sur plus d’un million de sites WordPress, permet à des attaquants d’accéder à des informations sensibles, y compris des métadonnées sur des applications cloud.

Par ailleurs, une vulnérabilité dans le processus d’authentification « Se connecter avec Google » expose des données sensibles en raison de la réutilisation de domaines abandonnés par des startups.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Des failles critiques ont également été découvertes dans plusieurs versions d’Ivanti Endpoint Manager, permettant à des attaquants non authentifiés de divulguer des informations sensibles. De plus, des failles dans les commutateurs industriels de Planet Technology peuvent être exploitées pour exécuter du code à distance, offrant un accès non autorisé aux réseaux internes.

Une nouvelle vulnérabilité dans le mécanisme Secure Boot de l’UEFI pourrait permettre à des attaquants de charger des bootkits malveillants, compromettant ainsi le processus de démarrage sécurisé des systèmes.

Une campagne en cours cible les dispositifs FortiGate avec des interfaces de gestion exposées sur Internet, exploitant une vulnérabilité zero-day pour obtenir des accès administratifs non autorisés et modifier les configurations des pare-feu.

Enfin, une vulnérabilité dans macOS permet de contourner les protections du système sans accès physique, exposant les systèmes à des compromissions plus profondes.

Les vulnérabilités de la semaine

Une faille dangereuse dans Microsoft Outlook pourrait permettre aux pirates d’envoyer des logiciels malveillants par courrier électronique

Une vulnérabilité dans Microsoft Outlook permettait aux acteurs malveillants de distribuer des logiciels malveillants par courrier électronique. Le bug abuse de la fonction Windows Object Linking and Embedding. Un correctif est déjà disponible et il est conseillé aux utilisateurs de l’appliquer dès que possible. Microsoft a publié un…

Des chercheurs découvrent un exploit autorisant NTLMv1 malgré les restrictions d’Active Directory

Des chercheurs en cybersécurité ont découvert que la stratégie de groupe Microsoft Active Directory conçue pour désactiver NT LAN Manager (NTLM) v1 peut être facilement contournée par une mauvaise configuration. « Une simple mauvaise configuration dans les applications sur site peut remplacer la stratégie de groupe, de manière efficace…

59 organisations seraient victimes de violations causées par un bug du logiciel Cleo

Au moment de la mise sous presse, Lexicom, VLTransfer et Harmony de Cleo contiennent un bug qu’il a révélé en octobre 2024. Les acteurs de la menace ont été observés pour la première fois en train de l’exploiter en décembre 2024. Le groupe de ransomware Clop a fait 59 victimes sur son site de fuite, bien que certains…

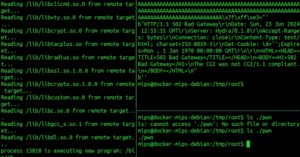

Plus de 660 000 serveurs Rsync exposés à des attaques d’exécution de code

Plus de 660 000 serveurs Rsync exposés sont potentiellement vulnérables à six nouvelles vulnérabilités, notamment une faille de dépassement de mémoire tampon de gravité critique qui permet l’exécution de code à distance sur les serveurs. […]

La faille du plugin W3 Total Cache expose 1 million de sites WordPress à des attaques

Une grave faille dans le plugin W3 Total Cache installé sur plus d’un million de sites WordPress pourrait donner aux attaquants l’accès à diverses informations, notamment aux métadonnées des applications basées sur le cloud. […]

La vulnérabilité OAuth de Google expose des millions de personnes via des domaines de démarrage défaillants

De nouvelles recherches ont révélé une « lacune » dans le flux d’authentification « Se connecter avec Google » de Google, qui exploite une bizarrerie dans la propriété du domaine pour accéder à des données sensibles. « La connexion OAuth de Google ne protège pas contre l’achat d’un produit par quelqu’un d’autre.

Un chercheur découvre des failles critiques dans plusieurs versions d’Ivanti Endpoint Manager

Ivanti a déployé des mises à jour de sécurité pour corriger plusieurs failles de sécurité affectant Avalanche, Application Control Engine et Endpoint Manager (EPM), y compris quatre bugs critiques qui pourraient conduire à la divulgation d’informations. Les quatre failles de sécurité critiques, notées 9,8 sur 10, ont été corrigées.

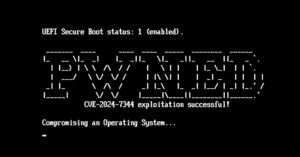

Une nouvelle vulnérabilité de démarrage sécurisé UEFI pourrait permettre aux attaquants de charger des kits de démarrage malveillants

Des détails ont été révélés concernant une vulnérabilité de sécurité désormais corrigée qui pourrait permettre de contourner le mécanisme de démarrage sécurisé dans les systèmes UEFI (Unified Extensible Firmware Interface). La vulnérabilité, à laquelle est attribué l’identifiant CVE CVE-2024-7344 (score CVSS : 6,7), réside dans un système UEFI…

Des failles critiques dans les commutateurs WGS-804HPT permettent l’exploitation RCE et le réseau

Des chercheurs en cybersécurité ont révélé trois failles de sécurité dans les commutateurs industriels WGS-804HPT de Planet Technology qui pourraient être enchaînées pour réaliser l’exécution de code à distance avant authentification sur des appareils sensibles. « Ces commutateurs sont largement utilisés dans les systèmes d’automatisation des bâtiments et des maisons pour une utilisation dans les environnements de travail difficiles.

Un bug de sécurité zero-day est susceptible d’alimenter les attaques du pare-feu Fortinet

Une campagne en cours ciblant les appareils FortiGate avec des interfaces de gestion exposées sur l’Internet public conduit à des connexions administratives et à des modifications de configuration non autorisées, à la création de nouveaux comptes et à l’exécution d’une authentification VPN SSL.

Un bug d’Apple permet de contourner les protections root sans accès physique

Une vulnérabilité émergente de macOS permet aux adversaires de contourner la protection de l’intégrité du système (SIP) d’Apple en chargeant des noyaux tiers.

(Re)découvrez la semaine passée:

Les vulnérabilités à suivre (13 jan 2025)

Découvrez les principales vulnérabilités à suivre cette semaine du 13 janvier 2025

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.