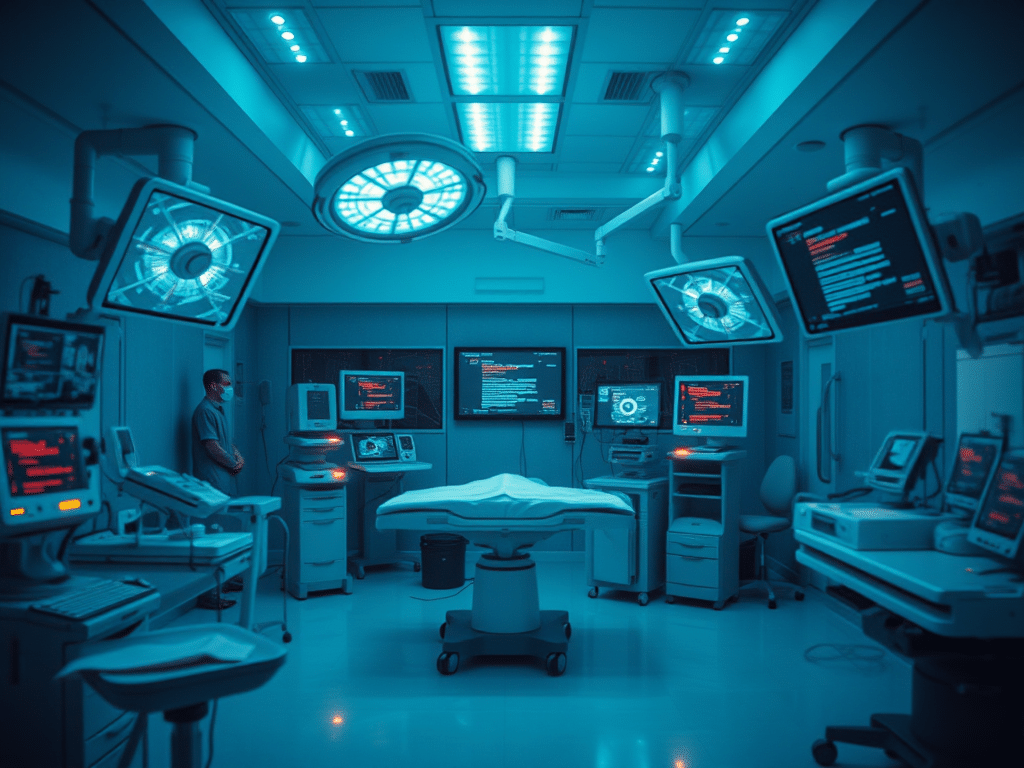

Une étude révèle de graves vulnérabilités en cybersécurité dans les hôpitaux suisses, nécessitant des améliorations urgentes et des pratiques renforcées.

Une cybersécurité insuffisante dans les hôpitaux suisses

Les systèmes d’information hospitaliers (SIH) sont au cœur du fonctionnement des établissements de santé en Suisse. Ils permettent de gérer le flux d’informations médicales, de coordonner les soins et d’assurer la continuité des traitements. Pourtant, une récente analyse menée par l’Institut national de test pour la cybersécurité (NTC) met en lumière des failles de sécurité majeures, susceptibles d’exposer des données sensibles à des cyberattaques.

L’étude du NTC, qui a examiné trois SIH largement utilisés en Suisse, révèle plus de 40 vulnérabilités dont certaines permettent un accès complet aux données des patients en seulement quelques heures. Ces résultats, inquiétants pour la sécurité des infrastructures de santé, soulignent l’urgence d’un renforcement des pratiques de cybersécurité dans le secteur hospitalier.

Des vulnérabilités critiques mises au jour

Les tests réalisés par le NTC ont permis d’identifier plusieurs failles structurelles préoccupantes :

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

- Des architectures obsolètes : Certains systèmes reposent sur des technologies vieillissantes, facilitant l’exploitation des failles par des attaquants.

- Un cryptage défaillant : L’absence ou la mauvaise mise en œuvre du chiffrement des communications internes expose les données médicales à des interceptions malveillantes.

- Des connexions non sécurisées : Des systèmes périphériques insuffisamment protégés peuvent devenir des portes d’entrée pour des cyberattaques.

- Un cloisonnement insuffisant : La séparation entre les environnements de test et de production est parfois trop faible, ouvrant la voie à des fuites de données involontaires.

Face à ces constats, le rapport du NTC insiste sur la nécessité d’une approche proactive en matière de cybersécurité. Bien que plusieurs vulnérabilités aient été corrigées depuis la publication des résultats, certains problèmes structurels nécessitent des refontes complètes des systèmes, un processus qui prendra plusieurs années selon les fabricants.

Quelles mesures pour sécuriser les hôpitaux ?

Le NTC recommande une série de mesures à destination des responsables de la cybersécurité des établissements de santé suisses :

- Intégrer la cybersécurité dès l’acquisition des systèmes : Lors de l’achat de nouveaux logiciels et équipements, il est essentiel de poser des exigences claires en matière de sécurité.

- Multiplier les audits et tests de vulnérabilité : Des tests réguliers, incluant des programmes de bug bounty et des analyses automatisées, permettent de détecter et corriger les failles avant qu’elles ne soient exploitées.

- Appliquer des mises à jour rigoureuses : Le déploiement rapide des correctifs de sécurité est une mesure simple mais cruciale pour protéger les SIH.

- Isoler les environnements sensibles : Les données des patients doivent être strictement séparées des autres réseaux internes, limitant ainsi les risques d’intrusion.

- Favoriser la collaboration entre hôpitaux : Un partage d’expérience et d’informations entre établissements permet d’identifier les menaces émergentes et d’y répondre plus efficacement.

- Structurer les responsabilités en cybersécurité : Tous les hôpitaux, y compris les plus petits, doivent disposer de ressources humaines et financières dédiées à la protection des systèmes.

- S’appuyer sur le Cyber Security Hub (CSH) : Cet outil mis en place par l’Office fédéral de la cybersécurité (OFCS) permet un échange centralisé d’informations sur les cybermenaces.

- Éviter les accords de confidentialité restrictifs : Certains fabricants imposent des clauses empêchant le partage d’informations sur les failles détectées. Le NTC recommande de refuser ces accords lorsqu’ils entravent la transparence et la sécurité globale du secteur.

Un enjeu majeur pour l’avenir de la santé numérique

Cette étude indique ainsi que le secteur hospitalier suisse n’est pas suffisamment préparé aux défis de la cybersécurité (comme beaucoup d’autres secteurs). L’augmentation des cyberattaques dans le domaine de la santé ces dernières années montre que les hôpitaux sont aussi des cibles privilégiées en raison de la valeur des données qu’ils hébergent.

Pour en savoir plus

Analyse de la cybersécurité des systèmes d’information hospitaliers (SIH)

Le NTC a procédé à une analyse technique approfondie de la sécurité de trois systèmes d’information hospitaliers (SIH) dans plusieurs hôpitaux suisses.

Un rapport révèle de graves failles de sécurité dans les systèmes d’information des hôpitaux suisses

Les systèmes d’information hospitaliers de plusieurs hôpitaux suisses souffrent de graves failles de sécurité, selon un rapport de l’Institut national de contrôle pour la cybersécurité (NTC). + Recevez les nouvelles les plus importantes de Suisse dans votre boîte mail Les systèmes d’information hospitaliers…

(Re)découvrez également:

Cybersécurité et santé : la Commission européenne passe à l’action

La Commission européenne a annoncé un plan pour renforcer la cybersécurité dans le secteur de la santé, face à des attaques croissantes.

53 % des organisations de soins de santé ont payé des rançons, selon le Rapport Microsoft

Le rapport de Microsoft met en lumière les risques croissants des attaques par ransomware dans le secteur de la santé, soulignant la nécessité d’une résilience accrue et d’une coopération collective.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.