L’Union européenne fait face à des disparités dans la protection des données, nécessitant une harmonisation des pratiques et une sensibilisation accrue.

L’état de la sécurité des données en Europe

La protection des données est officiellement une préoccupation majeure pour les États membres de l’Union européenne (UE). Pourtant, une récente étude publiée par Euronews révèle des écarts significatifs dans l’application des bonnes pratiques de cybersécurité.

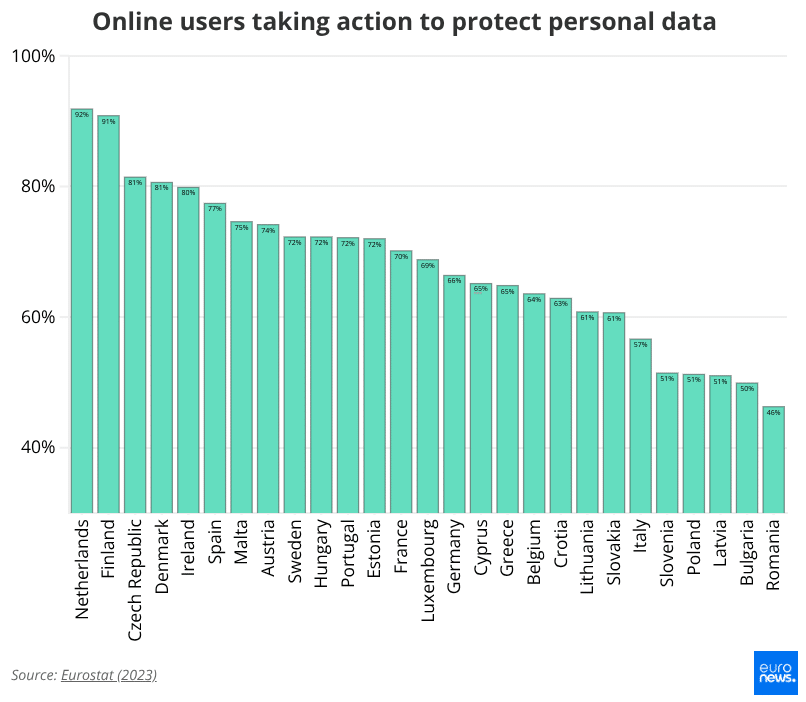

Ainsi, certains pays, comme les Pays-Bas et la Finlande, figurent parmi les mieux protégés, avec des taux respectifs de 91,85 % et 90,83 % de citoyens prenant des mesures de sécurité pour leurs données. En revanche, d’autres pays comme la Roumanie (46,28 %) et la Bulgarie (49,80 %) peinent à sécuriser efficacement leurs informations numériques.

Ces disparités sont en partie liées aux différences d’investissement dans les infrastructures de cybersécurité et aux niveaux de sensibilisation des populations aux risques numériques. Les politiques nationales jouent également un rôle clé dans l’application des réglementations européennes existantes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’application des régulations européennes : un bilan contrasté

Pour rappel, l’Union européenne a instauré plusieurs cadres législatifs, notamment le Règlement général sur la protection des données (RGPD) et la directive NIS2 sur la cybersécurité des infrastructures critiques. Cependant, leur mise en œuvre demeure inégale. En février 2025, seuls sept des 27 États membres avaient totalement transposé la directive NIS2, bien après la date limite initiale d’octobre 2024.

Cette lenteur d’adoption accroît les vulnérabilités face aux cyberattaques et freine l’harmonisation des normes de cybersécurité à l’échelle européenne. Les pays en retard risquent non seulement des sanctions, mais aussi une exposition accrue aux menaces numériques, notamment en matière de protection des infrastructures critiques.

Vers une meilleure harmonisation des pratiques de cybersécurité

De manière globale, pour améliorer la cybersécurité, plusieurs actions sont requises et notamment :

- Accélérer l’adoption des directives européennes, notamment en imposant des délais stricts et en assurant un suivi efficace.

- Renforcer les infrastructures numériques, en investissant davantage dans la sécurisation des systèmes d’information critiques.

- Promouvoir une culture de la cybersécurité, en sensibilisant les entreprises et les citoyens aux bonnes pratiques en matière de protection des données.

- Encourager la coopération entre États membres, pour un partage efficace des menaces et des solutions face aux cyberattaques.

Ces recommandations générales sont importantes pour s’engager à progresser vers une approche plus homogène et efficace de la protection des données et donc une meilleure sécurité numérique des citoyens.

Pour en savoir plus

Sécurité des données : quels pays de l’UE se protègent le mieux ?

La plupart des utilisateurs en ligne ne lisent pas les déclarations de confidentialité et préfèrent se concentrer sur la gestion de leur propre sécurité des données sur Internet.

(Re)découvrez également:

NIS2 : Les nouvelles règles pour renforcer la cybersécurité dans l’UE

Le 17 octobre 2024, la Commission européenne a introduit de nouvelles règles pour renforcer la cybersécurité des entités critiques, s’inscrivant dans la directive NIS2.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.