KoSpy, un malware développé par le groupe nord-coréen APT37, espionne les utilisateurs via des applications apparemment inoffensives sur Google Play Store.

Imaginez télécharger une application utilitaire depuis le Google Play Store, seulement pour découvrir plus tard qu’elle espionne vos moindres faits et gestes. C’est précisément ce qui est arrivé avec KoSpy, un logiciel espion sophistiqué attribué aux groupex de hackers nord-coréens ScarCruft (aussi appelés APT37 et APT43).

Des applications utilitaires en apparence inoffensives

Depuis mars 2022, KoSpy s’est dissimulé sous des applications telles que « File Manager », « Software Update Utility » et « Kakao Security ». Ces applications, disponibles sur le Google Play Store et des plateformes tierces comme APKPure, ciblaient principalement des utilisateurs anglophones et coréanophones. Derrière cette campagne se cache en particulier le groupe APT37, un collectif de hackers nord-coréens actif depuis au moins 2012.

APT37, également connu sous les noms de ScarCruft ou Reaper, est spécialisé dans l’espionnage ciblé, visant notamment des organisations gouvernementales, militaires et médiatiques en Corée du Sud. Le groupe est réputé pour exploiter des vulnérabilités zero-day et utiliser des infrastructures de commandement et contrôle déjà associées à d’autres opérations cybernétiques nord-coréennes. Selon les experts de Lookout, APT37 a conçu KoSpy avec des capacités avancées de furtivité, notamment la vérification de l’environnement d’exécution et le chiffrement des communications avec ses serveurs de contrôle.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Un autre acteur clé dans cette opération est APT43, un autre groupe de hackers nord-coréens souvent associé à des campagnes de cyberespionnage et de financement d’activités illicites pour le régime de Pyongyang. APT43 partage des infrastructures et des méthodes avec APT37, rendant leur distinction parfois difficile. Le groupe est connu pour ses attaques contre des cibles stratégiques, notamment dans les secteurs de la finance, de la recherche et des affaires gouvernementales. KoSpy aurait exploité des domaines et des serveurs déjà liés à APT43, renforçant l’idée d’une collaboration ou d’une convergence des opérations entre ces deux entités.

Fonctionnalités d’espionnage étendues

Une fois installé, KoSpy pouvait :

- Accéder aux messages SMS et aux journaux d’appels.

- Suivre la localisation de l’appareil.

- Explorer les fichiers stockés sur le téléphone.

- Enregistrer des conversations audio et prendre des photos à l’insu de l’utilisateur.

- Capturer des captures d’écran et enregistrer les frappes au clavier.

Ces capacités permettaient aux attaquants de surveiller en temps réel les activités des victimes.

Techniques d’évasion avancées

KoSpy utilisait Firebase Firestore, une base de données cloud de Google, pour récupérer des configurations initiales, rendant sa détection plus complexe. Cette méthode permettait aux attaquants de modifier rapidement les paramètres du malware sans éveiller les soupçons.

Réaction de Google et implications pour la sécurité mobile

Après la découverte de KoSpy, Google a supprimé les applications incriminées du Play Store et désactivé les projets Firebase associés. Cependant, cette infiltration souligne les défis constants en matière de sécurité mobile, même sur des plateformes réputées sûres.

Recommandations pour les utilisateurs et les professionnels de la sécurité

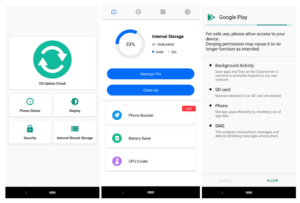

- Vérifier les autorisations des applications : Une application de gestion de fichiers demandant l’accès au microphone ou à la caméra doit susciter la méfiance.

- Utiliser des solutions de sécurité mobiles fiables : Elles offrent une couche de protection supplémentaire contre les menaces émergentes.

- Sensibiliser les utilisateurs : Informer sur les risques liés au téléchargement d’applications, même depuis des sources officielles, est essentiel.

La découverte de KoSpy rappelle que la vigilance est de mise dans l’écosystème mobile. Les professionnels de la cybersécurité doivent constamment adapter leurs stratégies pour contrer des menaces de plus en plus sophistiquées.

Pour en savoir plus

Des pirates informatiques du gouvernement nord-coréen ont introduit un logiciel espion dans l’App Store Android

Un groupe de pirates informatiques ayant des liens avec le régime nord-coréen a téléchargé un logiciel espion Android sur la boutique d’applications Google Play et a réussi à inciter certaines personnes à le télécharger, selon la société de cybersécurité Lookout.

ScarCruft, un groupe APT lié à la Corée du Nord, a été repéré utilisant le nouveau logiciel espion Android KoSpy.

ScarCruft, un groupe APT lié à la Corée du Nord, a utilisé un nouveau logiciel espion Android baptisé KoSpy pour cibler les utilisateurs coréens et anglophones. ScarCruft (alias APT37, Reaper et Group123), un acteur malveillant lié à la Corée du Nord, est à l’origine d’un outil de surveillance Android jusqu’alors inconnu, nommé KoSpy, qui a été…

(Re)découvrez également:

Le RCS chiffré : vers une messagerie sécurisée entre iPhone et Android

Le RCS intégrera bientôt enfin le chiffrement de bout en bout des messages entre utilisateurs d’Android et d’iPhone.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.