Un chercheur de sécurité a déchiffré le ransomware Akira en 10 heures grâce aux GPU cloud, offrant une solution prometteuse contre ces ransomwares.

Imaginez pouvoir déchiffrer un ransomware sophistiqué en quelques heures seulement. C’est précisément ce qu’a réussi Yohanes Nugroho, un chercheur indonésien, en créant un décrypteur gratuit contre le ransomware Akira sous Linux, utilisant astucieusement la puissance des GPU pour récupérer les clés de chiffrement.

Une méthode ingénieuse exploitant les failles du ransomware

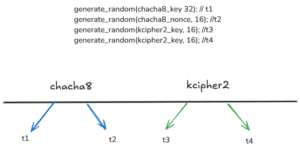

Le ransomware Akira est connu pour sa complexité. Il utilise quatre horodatages distincts à la nanoseconde près pour générer des clés uniques par fichier, le tout sécurisé par 1 500 tours de chiffrement SHA-256. Cette particularité rend le déchiffrement particulièrement ardu, d’autant plus que ces clés sont ensuite chiffrées avec RSA-4096, un algorithme réputé pour sa robustesse.

Pour contourner cette sécurité, le chercheur a développé une stratégie originale : au lieu de déchiffrer directement, il utilise une attaque par force brute ciblée sur les horodatages utilisés par le ransomware. « Le malware ne dépend pas d’un seul instant précis, mais de quatre moments distincts, tous à la résolution de la nanoseconde. Les deux premiers et les deux derniers sont liés, ce qui empêche une approche trop simple », explique le chercheur.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Puissance GPU et cloud computing au secours des victimes

L’opération, initialement prévue pour une semaine, a finalement duré trois semaines et nécessité un budget de 1 200 dollars en ressources GPU. L’approche traditionnelle avec des GPU locaux s’est rapidement révélée trop lente. Nugroho a donc opté pour une solution cloud, mobilisant la puissance combinée de seize cartes graphiques RTX 4090 via les plateformes RunPod et Vast.ai. Résultat : un processus réduit à seulement 10 heures.

Cette méthode exploite la capacité des GPU modernes, capables de tester jusqu’à 60 millions de permutations par seconde. Un exploit rendu possible par le parallélisme massif qu’offrent ces composants, habituellement utilisés pour des applications telles que l’intelligence artificielle et le traitement graphique avancé.

Une nouvelle ouverture pour la lutte contre les ransomwares

Cette avancée technique constitue une véritable lueur d’espoir pour les organisations confrontées au fléau des ransomwares. Au-delà d’Akira, la méthode pourrait potentiellement être adaptée à d’autres variantes de malwares reposant sur des mécanismes similaires.

La réussite de ce charcheur souligne également l’importance croissante des technologies cloud et des ressources GPU accessibles à la demande dans le domaine de la cybersécurité. Désormais, la possibilité de contrer rapidement des attaques sophistiquées se démocratise, réduisant considérablement le temps d’arrêt subi par les victimes.

Pour en savoir plus

Décryptage de fichiers cryptés par Akira Ransomware (variante Linux/ESXI 2024) à l’aide de plusieurs GPU

J’ai récemment aidé une entreprise à récupérer ses données suite au rançongiciel Akira sans payer de rançon. Je partage ici mon expérience, ainsi que le code source complet. Pour plus de précisions, plusieurs variantes du rançongiciel ont été baptisées Akira au fil des ans.

Un chercheur publie un décrypteur gratuit basé sur GPU pour le ransomware Akira sous Linux

Un chercheur a publié un décrypteur gratuit pour le rançongiciel Akira de Linux, utilisant la puissance du GPU pour récupérer les clés par force brute. Le chercheur en sécurité Yohanes Nugroho a créé un décrypteur gratuit pour le rançongiciel Akira de Linux, utilisant les GPU pour récupérer les clés par force brute.

Un développeur brise le cryptage du ransomware Akira en quelques heures à l’aide de GPU cloud

Yohanes Nugroho, un programmeur indonésien qui travaille sur des projets de codage personnels pendant son temps libre, a développé un « décrypteur » pour le rançongiciel Akira. Cet outil utilise une approche novatrice pour résoudre un problème mathématique complexe, exploitant le parallélisme élevé des algorithmes modernes.

(Re)découvrez également:

Baisse de 35% des paiements de ransomwares en 2024

En 2024, les paiements liés aux ransomwares ont diminué de 35 %, grâce aux mesures de cybersécurité et à l’intervention des forces de l’ordre.

RansomHub : Analyse du ransomware le plus maléfique de 2024

RansomHub, un ransomware-as-a-service, a émergé en 2024, ciblant 600 organisations à travers le monde en exploitant diverses vulnérabilités

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.