Le Fast Flux DNS est une technique utilisée par les cybercriminels pour masquer des infrastructures malveillantes et échapper à la détection.

Imaginez un cambrioleur qui change constamment l’adresse de sa planque. C’est le principe du Fast Flux DNS, une technique d’évasion utilisée par les cybercriminels pour rendre leurs infrastructures plus difficiles à localiser et à neutraliser. Cette méthode, qui consiste à modifier très rapidement les enregistrements DNS associés à un nom de domaine, représente une menace grandissante pour la cybersécurité, comme le soulignent la CISA, le FBI, la NSA et d’autres agences internationales de cybersécurité.

Le Fast Flux DNS, un camouflage numérique

Le Fast Flux DNS n’est pas une nouveauté en soi, mais son utilisation et sa sophistication par des acteurs étatiques et des groupes cybercriminels ont considérablement augmenté, le transformant en une menace sérieuse pour la sécurité nationale. Cette technique permet aux attaquants de masquer l’emplacement de leurs serveurs de commande et de contrôle (C2), utilisés pour piloter des botnets, lancer des attaques de phishing ou distribuer des ransomwares.

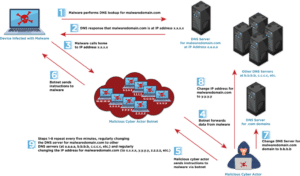

Comment cela fonctionne-t-il ? Le principe est simple : au lieu d’associer une adresse IP statique à un nom de domaine, le Fast Flux DNS fait correspondre une multitude d’adresses IP qui changent constamment. Ces changements peuvent survenir toutes les quelques minutes, toutes les heures, ou tous les jours. Ainsi, lorsqu’un système tente de résoudre un nom de domaine malveillant, il obtient une adresse IP différente à chaque requête. Cette rotation incessante des adresses IP rend extrêmement difficile le suivi et le blocage de l’infrastructure malveillante. Comme le précise la NSA, cette technique permet aux réseaux décentralisés exploités par les acteurs malveillants de dissimuler leur infrastructure et de survivre aux tentatives de démantèlement.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Il existe deux variantes principales de cette technique. Dans le « Single Flux », un seul nom de domaine est associé à de multiples adresses IP, qui changent rapidement. Dans le « Double Flux », non seulement les adresses IP changent, mais les serveurs DNS eux-mêmes sont également modifiés, ajoutant une couche supplémentaire d’obscurcissement.

Impacts et enjeux : une menace persistante

L’impact du Fast Flux DNS est multiple. Il permet aux cybercriminels de maintenir une infrastructure résiliente et hautement disponible. Même si une adresse IP est bloquée, de nouvelles sont immédiatement disponibles, assurant la continuité des opérations malveillantes. Cela complique considérablement le travail des équipes de sécurité, qui doivent constamment courir après des cibles mouvantes. Comme le souligne Bleeping Computer, cette technique est utilisée pour l’évasion, le maintien de l’infrastructure et la distribution de malwares.

Cette technique représente une menace significative pour la sécurité nationale, car elle permet aux acteurs malveillants, qu’ils soient motivés financièrement ou qu’ils agissent pour le compte d’États, d’échapper à la détection et de mener des opérations malveillantes de manière persistante. Les conséquences peuvent être graves, allant du vol de données sensibles au sabotage d’infrastructures critiques. Hackread.com met en évidence que le Fast Flux DNS est une menace croissante pour la sécurité nationale, utilisé dans le phishing, les botnets et les ransomwares.

Pistes de réflexion et bonnes pratiques

Face à cette menace, il est crucial de mettre en place des stratégies de défense adaptées. La CISA et ses partenaires recommandent plusieurs mesures pour détecter et atténuer les attaques utilisant le Fast Flux DNS.

- Analyse des logs DNS : Il est essentiel de surveiller les logs DNS à la recherche d’anomalies, telles que des rotations d’adresses IP fréquentes, des valeurs TTL (Time To Live) faibles, une entropie IP élevée et des résolutions géographiquement incohérentes.

- Intégration de flux de renseignements sur les menaces : L’utilisation de flux de renseignements sur les menaces permet d’identifier les domaines Fast Flux connus et les infrastructures malveillantes associées. Ces informations peuvent être intégrées aux pare-feu, aux systèmes SIEM et aux résolveurs DNS.

- Surveillance du trafic réseau et DNS : La surveillance du trafic réseau et DNS peut aider à détecter des volumes importants de requêtes sortantes ou des connexions vers de nombreuses adresses IP dans de courts laps de temps.

- Détection algorithmique : La mise en œuvre d’algorithmes de détection spécifiques à l’organisation, basés sur le comportement DNS historique et les lignes de base du réseau, peut améliorer la précision de la détection par rapport aux règles génériques.

- Blocage et « sinkholing » : L’utilisation de listes de blocage DNS/IP et de règles de pare-feu permet de bloquer l’accès à l’infrastructure Fast Flux. Le « sinkholing », qui consiste à rediriger le trafic malveillant vers des serveurs internes pour une analyse plus approfondie, est également une technique efficace.

Il est également important de participer à des réseaux de partage d’informations sur les menaces et de mettre en place une journalisation centralisée et des alertes en temps réel pour les anomalies DNS.

Recommandations pour une défense proactive

Pour les professionnels de la cybersécurité, il est impératif d’adopter une approche proactive pour contrer le Fast Flux DNS. Cela implique :

- Renforcer la surveillance DNS : Investir dans des outils et des solutions qui permettent une analyse approfondie du trafic DNS, en temps réel.

- Mettre en place une défense multicouche : Combiner différentes techniques de sécurité, telles que les pare-feu, les systèmes de détection d’intrusion et les solutions de filtrage DNS, pour créer une défense robuste.

- Former les équipes de sécurité : S’assurer que les équipes de sécurité sont formées pour reconnaître et répondre aux attaques utilisant le Fast Flux DNS.

- Partager les informations : Collaborer avec d’autres organisations et participer à des initiatives de partage d’informations sur les menaces pour rester informé des dernières tendances et des meilleures pratiques.

- Travailler avec les fournisseurs de services : Les fournisseurs de services DNS et les fournisseurs de DNS protecteurs (PDNS) ont un rôle crucial à jouer dans la lutte contre le Fast Flux DNS. Il est important de travailler avec eux pour mettre en place des solutions de détection et de blocage efficaces.

Le Fast Flux DNS est une technique d’évasion sophistiquée qui continue d’évoluer. En comprenant son fonctionnement et en mettant en œuvre des stratégies de défense adaptées, les organisations peuvent réduire considérablement leur risque d’être victimes d’attaques utilisant cette méthode. La vigilance et la collaboration sont essentielles pour contrer cette menace persistante.

Pour en savoir plus

La CISA met en garde contre l’évasion DNS Fast Flux utilisée par les gangs de cybercriminels

La CISA, le FBI, la NSA et les agences internationales de cybersécurité appellent les organisations et les fournisseurs DNS à atténuer la technique d’évasion de la cybercriminalité « Fast Flux » utilisée par les acteurs de la menace parrainés par l’État et les gangs de ransomware. […]

La NSA et ses alliés mondiaux déclarent que le Fast Flux constitue une menace pour la sécurité nationale

La NSA et les agences mondiales de cybersécurité avertissent que la tactique DNS à flux rapide constitue une menace croissante pour la sécurité nationale utilisée dans le phishing, les botnets et les ransomwares.

La NSA prévient que le « fast flux » menace la sécurité nationale. Qu’est-ce que le fast flux, au juste ?

Une technique utilisée par des États-nations hostiles et des groupes de rançongiciels motivés par des intérêts financiers pour dissimuler leurs opérations constitue une menace pour les infrastructures critiques et la sécurité nationale, a averti la NSA. Cette technique est connue sous le nom de « fast flux ». Elle permet…

(Re)découvrez également:

La NSA rappelle l’importance du principe Zero-Trust

Dans sa dernière note d’information, la NSA souligne l’importance du modèle Zero Trust et de la segmentation pour contrer les cyberattaques et renforcer la sécurité réseau.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.